锁具的攻防

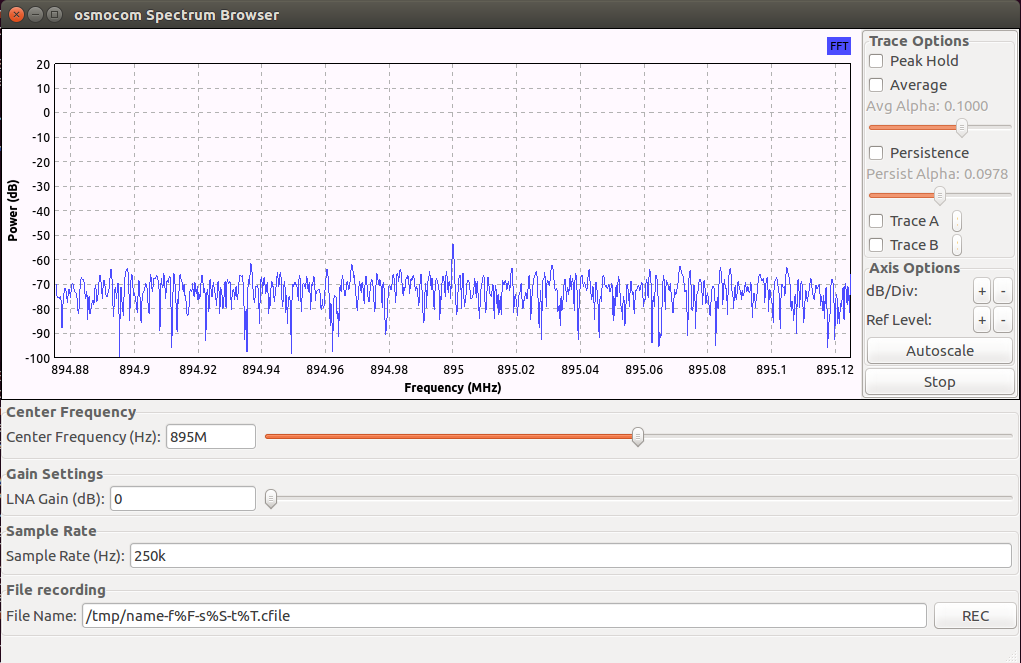

锁具隐患分析

机械物理结构安全

识别与控制领域安全

目前智能锁生物识别的主要方式仍旧是指纹识别,指纹传感器集成在锁上,指静脉和人脸目前还不是主流方

式,指纹识别组件的安全风险主要如下:

用户指纹模板和数据存储在智能锁内的安全隐患

- 指纹模板和数据的安全和被盗取隐患

- 智能锁内如没有国家认证的安全芯片,指纹模板和数据有被盗取或替换的隐患

- 假指纹的安全隐患,用户的部分或全被指纹信息被盗取克隆制作假指纹

- 由于指纹传感器在智能锁上,假指纹通过指纹传感器尝试开锁

- 3D高清图像和指纹算法可以部分解决假指纹问题

用户指纹模板和数据存储在云端的安全隐患

- 指纹模板和数据的网络传输有攻击风险

- 需要建立数据传输安全机制

- 云端存储风险

- 需要建立数据存储安全机制

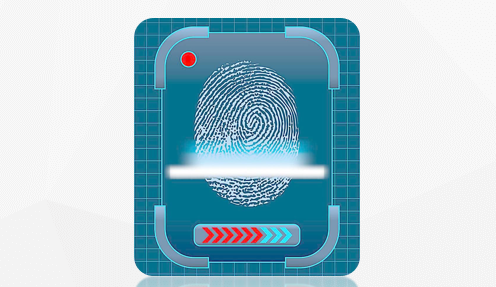

通讯与服务领域安全

- 智能门锁接入外部网络后,受到黑客攻击的风险加剧,现有智能门锁和手机APP对外通讯不少厂家没有使用安全措施,只有部分使用软件数据加密的方案,极少部分厂家使用了硬加密的方案。

- 门锁厂商多数认为远程开锁的安全性较为不可控,所以,即使支持手机APP远程开锁等的功能,但尚未实际开通。

- 部分厂家将智能门锁中所存储的密钥、指纹特征值、其他敏感信息等均保存在软件固件中,一旦被黑客攻击,用户不仅失去对自己门锁的控制权,还会泄露自身的身份信息,这是对用户的财产和人身安全的双重风险。

- 部分门锁厂商后台服务器存储了与门锁相匹配的密钥信息,一旦门锁遭到破解,黑客甚至可以反向攻击厂商的服务器。

- 云服务方面大多数厂家使用外采云平台,但部分厂家只购买了虚拟机没有购买防御安全攻击的服务。

其他领域的安全隐患

智能锁密码键盘组件的安全风险

- 键盘无遮挡,密码存在被偷窥风险

- 在键盘表面安装overlay,存在获取密码风险

- 不同按键声音可能不同,存在泄露密码的风险

- 缺少主动探测的防拆机制,存在安装物理攻击设备窃取密码的风险

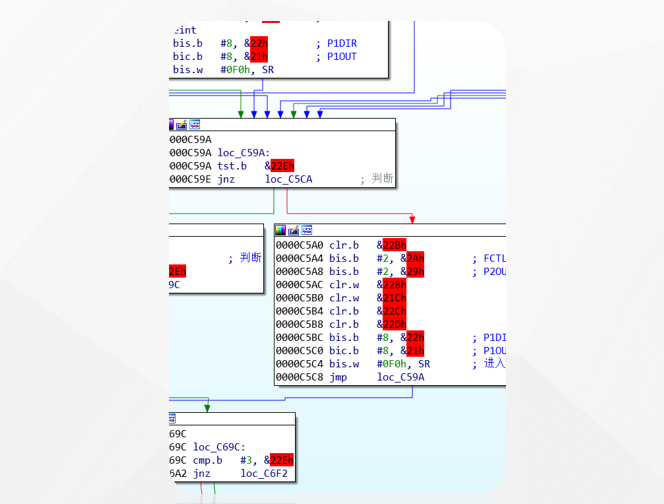

智能锁固件提取和逆向风险

- 主控芯片未进行保护,固件程序存在被提取和逆向风险,导致知识产权泄露

- 对固件进行逆向,容易造成隐私泄露的风险

智能锁IC卡组件的安全风险

- ID卡等只判断卡片ID号,很容易通过卡片复制,实现开锁

- mifare 1等类似的逻辑卡或 promark RFID破解工具,可以从市面购买读卡器,实现复制卡片

- CPU卡,如果IC卡没有安全级别认证,可通过攻击手段实现卡片复制

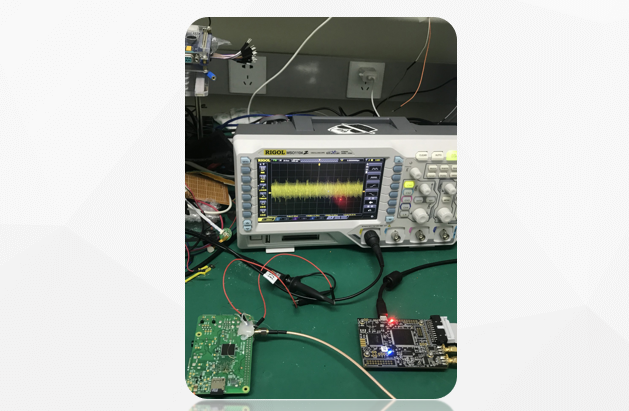

智能锁侧信道攻击安全风险

- 充电口进行电压毛刺攻击,可能导致锁体逻辑混乱进入非预期状态,或解锁过程中进行攻击绕过鉴权

- 进入调试模式(安卓、私有化系统)

- 通过电磁注入攻击,可能导致芯片重置复位,或绕过某些重要逻辑判断

JTAG调试 前言 JTAG(Joint Test Action Group;联合测试工作组)是一种国际标准测试协议(IEEE 1149.1兼容),主要用于芯片内部测试。现在多数的高级器件都支持 JTAG 协议,如 DSP、FPGA 器件等。标准的 JTAG …

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧