芬兰 F-Secure 公司安全研究人员 Harry Sintonen 发现了另一个可能影响数百万台笔记本电脑的英特尔安全漏洞。Harry Sintonen 表示,英特尔的主动管理技术(AMT)存在安全漏洞,黑客可以在几秒钟之内完全控制一个易受攻击的设备。

与 Meltdown 和 Spectre 不同的是,成功利用此漏洞(尚未命名)需要物理访问设备。Harry Sintonen指出,这仍然是一个严重的缺陷,因为黑客可以在不到一分钟的时间攻破一个系统,然后通过连接到同一个网络来远程控制它。

即使存在其他安全措施(包括 BIOS 密码,BitLocker,TPM Pin 或传统防病毒软件),也可以利用该漏洞。Sintonen 表示,虽然 BIOS 密码通常会阻止恶意行为,但英特尔的 AMT 却为另一种攻击打开了大门,最终攻击者可以远程访问系统。

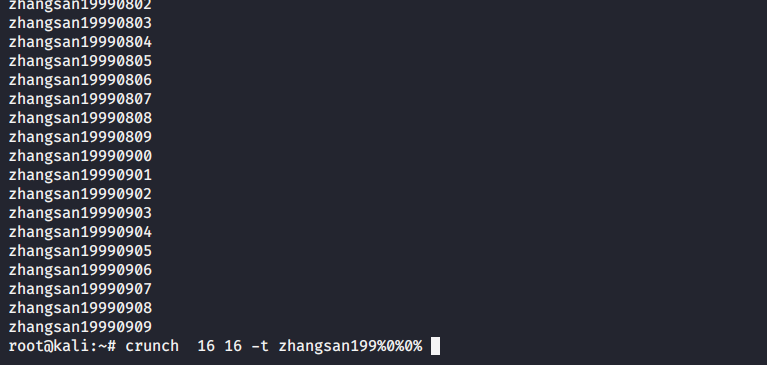

通过选择英特尔的管理引擎 BIOS 扩展(MEBx),他们可以使用默认密码 “admin” 登录,因为用户不太可能更改这个密码。通过更改默认密码,一个敏捷的网络犯罪分子已经有效地破坏了机器。现在攻击者可以远程访问系统,

完全访问受损系统可以让黑客有权读取和修改数据,而且可以在设备上部署恶意软件,尽管可能启用了任何安全解决方案。这种攻击看似简单,但具有难以置信的破坏潜力。实际上,即使是最广泛的安全措施,它也可以让本地攻击者完全控制个人的工作笔记本电脑,

英特尔还没有回应这个新的漏洞,但安全公司建议用户始终随身携带笔记本电脑,为 AMT 设置强力密码,甚至完全禁用此功能。

稿源:cnBeta.com,封面源自网络。

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

请登录后发表评论

注册