近日,网络安全公司 Bastille 发布的安全公告称, ATI Systems 的紧急警报系统中暴露了一个名为 SirenJack 的远程劫持漏洞,攻击者可以通过无线电频率(RF)来利用该漏洞激活、触发错误警报,以制造混乱和恐慌。

Bastille 的研究人员认为 SirenJack 缺陷实际上是由于 ATI 从控制站向警报器传输信号的方式引起的,因为其研究人员发现 ATI Systems 用于控制警报器的无线电协议并不安全,其激活命令直接以明文形式发送,而没有采用加密。在这种情况下,恶意人士可以找到分配好的无线电频率,制作恶意激活消息,然后将其通过自己的无限电发送,以便启动系统。Bastille 称完成这些步骤所需要的设备仅仅是一台电脑和一台价值 30 美元的手持式收音机。

ATI Systems 的产品遍布北美和全球各地城市,军事设施、大学和工业基地(包括石油和核能)的都是其重要客户。目前 Bastille 仅在旧金山和其他两个地点证实了 SirenJack 漏洞 ,但并不明确还有哪些其他 ATI 系统受到影响。Bastille 敦促所有客户与 ATI Systems 合作,以了解他们的系统是否受到影响,并立即采取补救措施。

SirenJack 的潜在影响是什么?

正常情况下,紧急警报系统仅在合法威胁(通常是天气或与安全有关的威胁)时才启动,而虚假警报引起了公众的广泛关注,导致公众对这些系统降低了信任,特别是在 2017 年达拉斯警报事件之后(全市范围内超过 150 个龙卷风警报系统启动 90 分钟以上)。

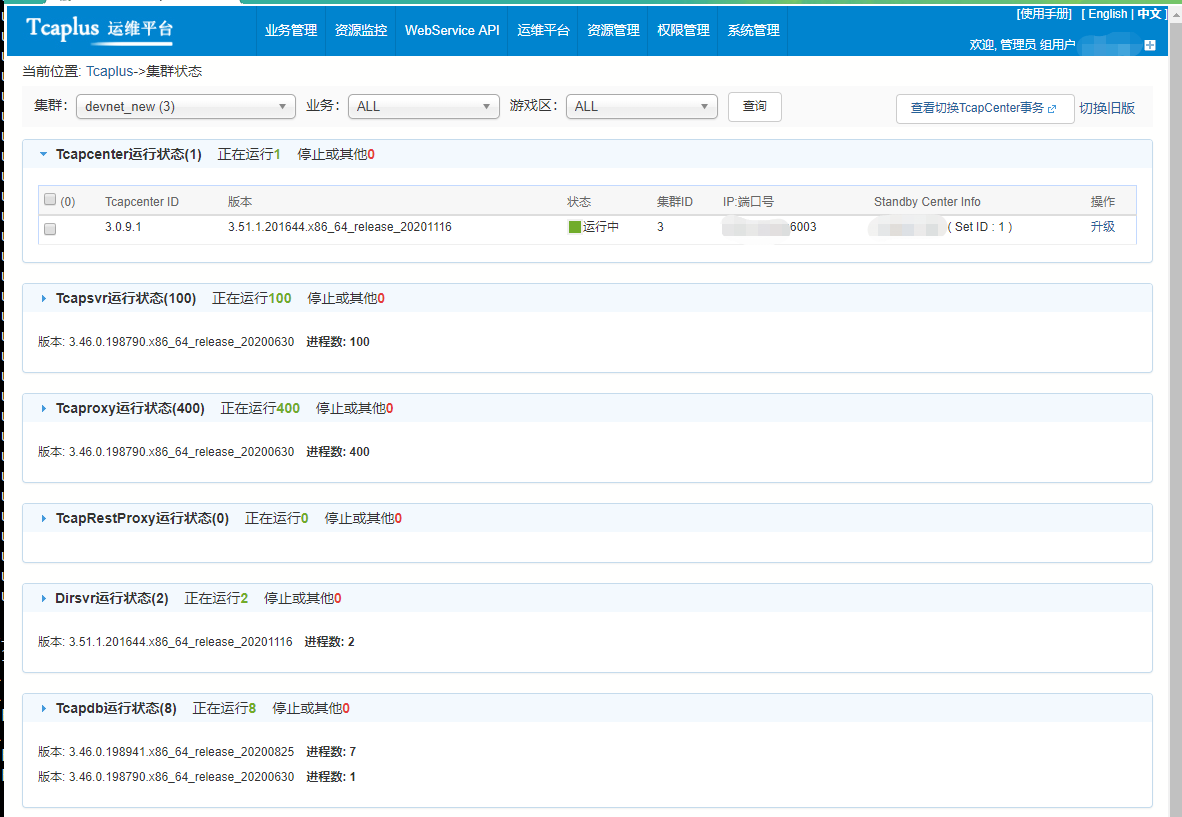

Bastille 完整分析报告:

消息来源:Security Affairs,编译:榆榆,审核:FOX;

本文由 HackerNews.cc 编译整理,封面来源于网络;

转载请注明“ 转自 HackerNews.cc ” 并附上原文链接。

请登录后发表评论

注册