施耐德电气公司近期解决了Modicon M580,M340,Quantum和Premium控制器中的DoS漏洞,并表示这三个缺陷都是由于检查不当造成的。

这三个漏洞是:

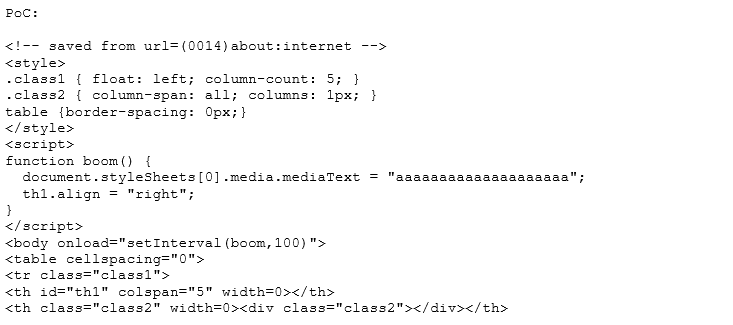

第一个是CVE-2019-6857,CVSS v3.0 的基本评分为 7.5,具有高危险性。使用Modbus TCP读取特定的存储器块时,该漏洞可能导致控制器遭遇DoS攻击。

CVE-2019-6856,CVSS v3.0 评分同样为 7.5,具有高危险性。在使用Modbus TCP编写特定的物理内存块时可能会导致DoS 攻击。

第三个漏洞编号为CVE-2018-7794,CVSS v3.0 评分为 5.9,为中度危险。当使用Modbus TCP读取的数据的索引无效时,该漏洞可能导致DoS攻击。

来自Nozomi Networks的Mengmeng Young和Gideon Guo(CVE-2019-6857),Chansim Deng(CVE-2019-6856)和Younes Dragoni(CVE-2018-7794)已报告了漏洞。

施耐德还告知其用户,EcoStruxure下有三个产品( Power SCADA Operation 的电源监控软件等)出现了多个漏洞。

根据Applied Risk的报告,漏洞源于一个严重堆栈溢出漏洞,黑客可以利用该漏洞触发DoS。

报告还指出:“Schneider ClearSCADA出现了一个文件权限引发的漏洞。黑客由此可以修改系统配置和数据文件。”

施耐德电气还发现了EcoStruxure Control Expert编程软件中的一个中级漏洞(该软件为Modicon可编程自动化控制器提供服务),该漏洞可能使黑客绕过软件与控制器之间的身份验证过程。

消息来源:SecurityAffairs, 译者:r4938n,校审:吴烦恼

本文由 HackerNews.cc 翻译整理,封面来源于网络。

转载请注明“转自 HackerNews.cc ” 并附上原文链接

请登录后发表评论

注册