- 固件验证方案不足

- 弱设备认证方案

- 未经验证的设备元数据的使用

- 使用向后兼容性降低攻击级别

- 未经验证的控制器配置的使用

- SPI 闪存接口缺陷

- 在 Boot 营地没有雷电安全

研究者指出,这些漏洞适用于自 2011年以来所有装有 Thunderbolt 的计算机,并且允许拥有物理访问权限的攻击者从加密的驱动器和内存中快速窃取数据。

更可怕的是,即便你的设备即使处于睡眠模式或锁定的状态、设置安全引导、使用强 BIOS 和操作系统帐户密码以及启用完全磁盘加密,攻击仍然有效,并且这种攻击不会留下任何痕迹,也不需要任何形式的网络钓鱼,还可以从加密驱动器中窃取数据,而完成这一过程只需要 5 分钟。

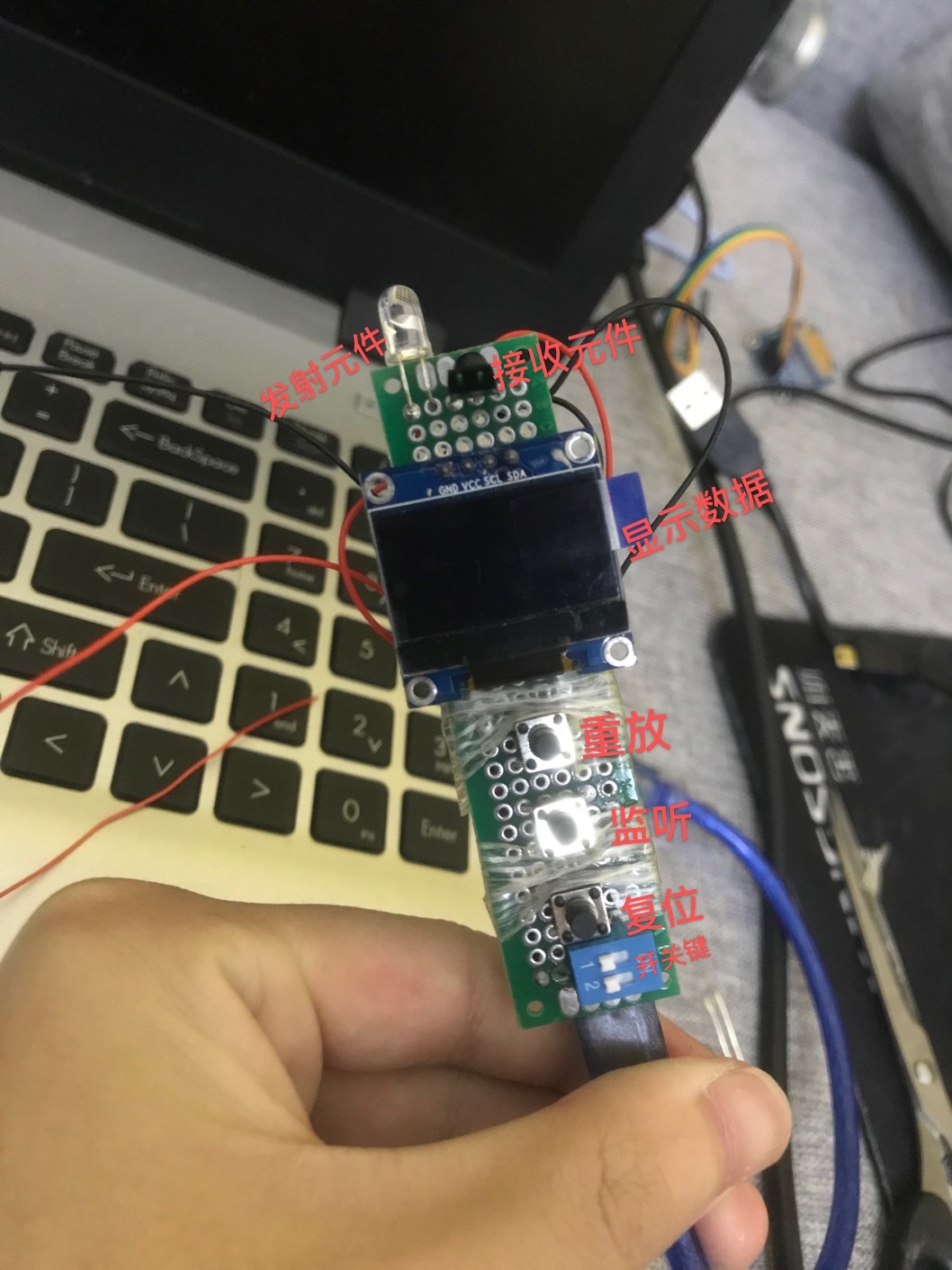

研究人员将这一漏洞命名为 Thunderspy。值得注意的是,这是个硬件级漏洞,只要几百美元的设备就能攻破该漏洞。

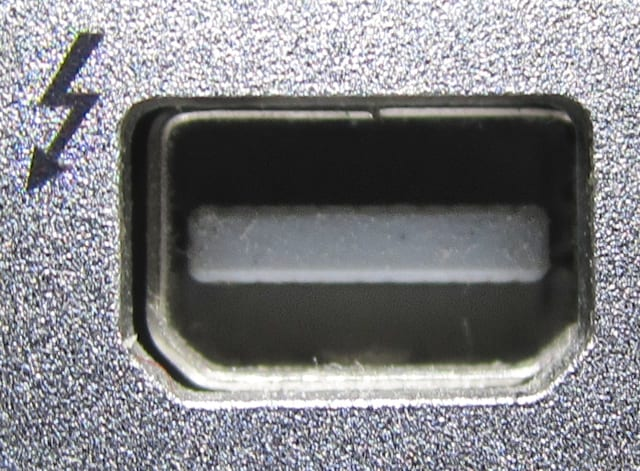

在 Mac 电脑和部分 Windows 电脑上,Thunderbolt 端口能够被用来连接外围设备,比如显示器、高速网络适配器、普通硬盘和容量更大的存储阵列。在笔记本电脑上,一个 Thunderbolt 插接站就可以让你的电脑接入闪存读卡器、电源电缆、HDMI 显示器、以太网以及 USB 鼠标和键盘。

但一直以来,Thunderbolt 有一个让安全研究人员都很担心的问题:因其更快的数据传输速度,并且允许比其他端口更直接地访问计算机内存,所以导致漏洞的风险也更大。

3 个月前,Ruytenberg 向英特尔报告了这一漏洞,经核查,英特尔承认了这一漏洞。

英特尔表示:“虽然潜在的漏洞并不是新出现的,而且在去年的操作系统发布版中就已经解决了,但是研究人员在没有启用这些缓解措施的系统上使用定制的外围设备,演示了新的潜在物理攻击载体。

但他们并没有证明 DMA 攻击能够成功地攻击启用了这些缓解措施的系统。对于所有系统,我们建议遵循标准的安全实践,包括只使用受信任的外围设备和防止未经授权的物理访问计算机。英特尔将继续改进 Thunderbolt 技术的安全性,感谢来自埃因霍芬理工大学的研究人员向我们报告了这一情况。”

不过,Ruytenberg 有不同的看法,因为在实验中,他们没有发现任何一台戴尔电脑安装了上述保护措施,只有部分惠普和联想笔记本安装了。

此外,这些漏洞也无法通过软件更新修复,因为它们本质上与硬件设计有关,即使用户在操作系统中调整了安全设置,也不能完全避免此类攻击,所以只能靠今后重新设计硬件才能完全解决。

也就是说,目前还无法解决这个威胁。黑客如何在无密码解锁的情况下攻入你的电脑的?

为了进一步证明这个漏洞的影响,Ruytenberg 在 youtub 上传了一段分析视频

详情请见:https://www.youtube.com/watch?v=3byNNUReyvE

在演示视频中,他卸下了电脑的后盖,将 SPI 编程器和主板上的雷电控制器连接起来。

然后在另一台电脑上的雷电接口上插入一个自制破解设备,运行 PCI Leech 软件(一种内核插入和攻击工具),通过改变控制 Thunderbolt 端口的固件,允许任何设备访问,而整个过程只用了 5 分钟。

这样一来,攻击者可以永久禁用 Thunderbolt 安全并阻止所有未来的固件更新。该攻击只需要价值约 400 美元的装备,包括一个 SPI 编码器和价值 200 美元的 Thunderbolt 外设。当然,除了上面要拆开笔记本的方法外,Thunderspy 攻击还有一种无需物理侵入的方法。即通过创建任意的雷电设备身份,克隆用户授权的雷电设备,最后获得 PCIe 连接以执行 DMA 攻击。

这样,无需打开电脑外壳,即可绕过目标设备的锁定屏幕。但是,只有将雷电接口的安全性设置为允许受信任设备的默认设置时,这种无需物理侵入的 Thunderspy 攻击才有效。

目前,英特尔尚未发布任何 Thunderspy 漏洞的 CVE 信息,并且不计划发布针对市场上已有系统的修复程序。苹果则决定不为 Thunderspy 提供修复程序。

所以,对于用户来说,怎样保护电脑不被黑客攻击呢?安全研究人员也给出了一些建议。

- 通过免费的开源工具 Spycheck,验证是否受到 Thunderspy 的攻击:

- 只连接自己的 Thunderbolt 外设;不要把它们借给任何人;

- 避免开机时无人值守系统,即使屏幕被锁定;

- 避免让 Thunderbolt 外设无人看管;

- 存储系统和任何 Thunderbolt 设备(包括 Thunderbolt 供电的显示器)时,确保适当的物理安全;

- 避免使用睡眠模式(内存挂起)。

请登录后发表评论

注册