遇到个有趣的逻辑漏洞,和大家分享一下。

某系统数据库是mysql。user表有个code字段,类型是int(11),这个字段是保存一个随机数,用来找回密码的时候做验证,默认值是0。

找回密码时候的步骤是,首先填写自己邮箱,接收重置密码的邮件,点击链接,访问如下代码:

if (!empty($_GET['email']) && !empty($_GET['code'])) { if (!$db->count('user',"email='{$_GET['email']}' AND code='{$_GET['code']}'")) die('error'); $_SESSION['email'] = $_GET['email']; ... }

在数据库中查找email=$_GET['email']并且code=$_GET['code']的行数,如果行数为0则die出去,否则设置$_SESSION['email'] = $_GET['email'];

最后就以$_SESSION['email']内存储的邮箱重置密码。

看似似乎没问题,只有当email为你的email,并且你知道他的随机code的时候,才能不die,才能获得$_SESSION['email']。

但关键问题就是:code的默认值是0,也就是说所有用户只要没有重置过密码,他的code就是0,所以等于说我知道了所有用户的code,那我不就可以重置所有用户的密码了吗?

不不,等下,我们看到这行代码:

if (!empty($_GET['email']) && !empty($_GET['code']))

必须要!empty($_GET['code'])的时候,才可能进入这个if语句。熟悉php的人都知道,empty(0)是返回真的。所以说,如果$_GET['code']=0的话,根本进不来这个if语句。

那怎么办?

又涉及到mysql一个tip,很容易犯错的点。

我之前说了,code这个字段的类型是整型int(11)。而在mysql里面,当字段类型为整型,而where语句中的值不为整型的时候,会被转换成整型才放入查询。也就是说,如果where code='xxx',xxx不为整型的话,则会先将xxx转换成整数,才放入查询。

也就是说,如果我们传入的字符串为0aaa,则会转换成0,再执行。

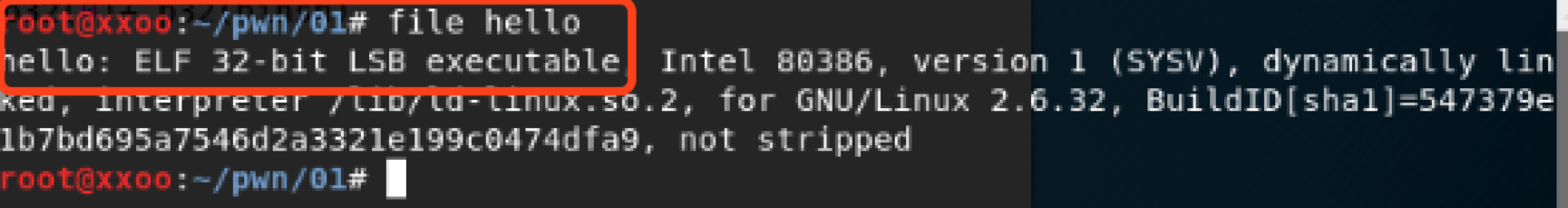

我们可以来做个试验,

上图大家可以看到,select count(*) from `user` where `id`='0a';和select count(*) from `user` where `id`='0';得到的结果都是1。

所以通过这个tip,就可以绕过if (!empty($_GET['email']) && !empty($_GET['code'])),只要我们传入的$_GET['code']=0xxx,就可以进入if语句,并且让select count(*)语句返回1,最后找回任意用户密码,不需要爆破。

相关推荐: Cookie-Form型CSRF防御机制的不足与反思

今天看了 https://hackerone.com/reports/26647 有感。这个漏洞很漂亮,另外让我联想到很多之前自己挖过的漏洞和写过的程序,有感而发。 Django已经在昨天修复了该漏洞 https://www.djangoproject.com…

请登录后发表评论

注册