系列文章

简介

渗透测试-地基篇

该篇章目的是重新牢固地基,加强每日训练操作的笔记,在记录地基笔记中会有很多跳跃性思维的操作和方式方法,望大家能共同加油学到东西。

请注意:

本文仅用于技术讨论与研究,对于所有笔记中复现的这些终端或者服务器,都是自行搭建的环境进行渗透的。我将使用Kali Linux作为此次学习的攻击者机器。这里使用的技术仅用于学习教育目的,如果列出的技术用于其他任何目标,本站及作者概不负责。

名言:

你对这行的兴趣,决定你在这行的成就!

一、前言

渗透测试人员需谨记《网络安全法》,根据《网络安全法》所示,未经授权的渗透测试都是不合法的,不管是出于何种目的。红队渗透人员在进行渗透期间,渗透测试的行为和项目必须在被渗透方授予权限可渗透后,才可进行渗透测试操作。

如今有一家dayu公司,需要对自己的业务以及整体的内网框架体系进行隐患挖掘,授予权限我进行对dayu公司的渗透测试操作,在签署了双方的《渗透测试授权书》后,我开始了对dayu公司的渗透之旅。

跳开思维讲,我此篇内容是内网渗透篇章,通过我的专栏:

社工钓鱼 -> 免杀过全杀软 -> 内网渗透

那么我通过了社工钓鱼的各种方式,将钓鱼文件进行免杀后,成功钓鱼到了该公司外围人员计算机,并控制了该计算机权限获得shell,并成功登录对方电脑。

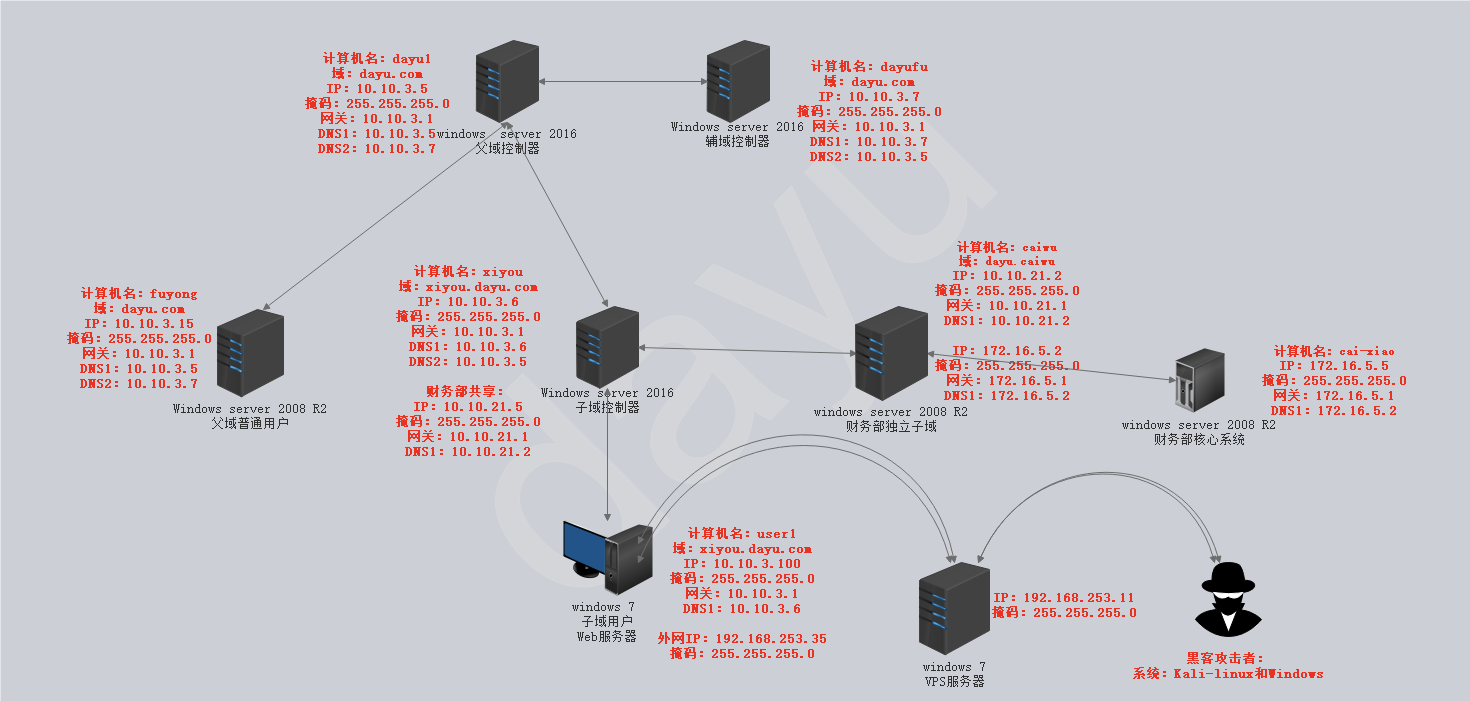

通过前期对域用户大量的信息收集,画出了相对应的简单网络拓扑图,下一步需要进攻子域控制器,思路如下:

域普通用户 -> 子域控制器 -> 父域控制器 -> 辅域控制器 -> 财务独立域

通过该思路进攻即可,还有另外一条思路:

域普通用户 -> 10.10.21.0/24二级区域 -> 父子域控制器 -> 横向延伸(财务独立域10.10.21.0/24)

渗透人员最爱系统之一有kali,还有各类windows集成的武器库系统,通过上期隐藏通信隧道技术已经在内网域森林中建立了二级隧道,在上期权限提升中将普通用户权限提升为system最高权限后,并在上期对域森林进行横向移动后,最后在上期域控渗透后发现父域控等情况,今天我们就来对域森林中进行分析进行跨域攻击渗透行为,总结实战中会遇到针对跨域攻击的各种方法,利用这些方法在内网中遨游!

不会跨域攻击的技术,就无法对内网机器进行进一步的渗透!!

二、环境介绍

目前信息收集获得的网络情况:(模拟环境)

拓扑图简介 为了更好的演示接下来的渗透和回看总拓扑图公司搭建环境情况:

为了更好的演示接下来的渗透和回看总拓扑图公司搭建环境情况:

在通常情况下、即使拥有管理员权限,也无法读取域控制器中的C:\Windwos\NTDS\ntds.dit文件(活动目录始终访问这个文件,所以文件被禁止读取)。使用Windows本地卷影拷贝服务可以获得文件的副本。

本节将介绍常用的提取ntds.dit文件的方法,并对非法提取ntds.dit文件、如何通过MS14-068漏洞攻击域控制器等方式方法进行演示!利用这些方法在域森林中旅行!

三、跨域攻击分析

很多大型企业都拥有自己的内网,一般通过域林进行共享资源。根据不同职能区分的部门,从逻辑上以主域和子域进行划分,方便统一管理。在物理层,通常使用防火墙将各个子公司及各个部门划分为不同的区域。攻击者如果得到了某个子公司或者某个部门的域控制器权限,但没有得到整个公司的内网全部权限,往往会想办法获取其他部门或者域的权限。因此,在部署网络边界时,如果能了解攻击者是如何对现有网络讲行跨域攻击的,就可以更安全地部署内网还我、更有效地防范攻击行为。

常见的跨域攻击方法有:

1)例如利用 Web漏洞跨域获取权限

2)利用已知域散列值进行哈希传递攻击或票据传递攻击(例如域控制器本地管理员密码可能相同)

3)利用域信任关系进行跨域攻击。

四、域信任关系简介

域信任关系分为单向信任和双向信任两种:

1.单向信任是指在两个域之间创建单向的信任路径,即在一个方向上是信任流,在另一个方向上是访问流。在受信任域和信任域之间的单向信任中,受信任域内的用户(或者计算机)可以访问信任域内的资源,但信任域内的用户无法访问受信任域内的资源。也就是说,若A域信任B域,那么B域内受信任的主体可以访问A域内信任B域的资源。

2.双向信任是指两个单向信任的组合,信任域和受信任域彼此信任,在两个方向上都有信任流和访问流。这意味着,可以从两个方向在两个域之间传递身份验证请求。活动目录中的所有域信任关系都是双向传递的。在创建子域时,会在新的子域和父域之间自动创建双向可传递信任关系,从下级域发出的身份验证请求可以通过其父域向上流向信任域。

信任关系可以分为内部信任和外部信任两种:

1.在默认情况下,使用活动目录安装向导将新域添加到域树或林根域中,会自动创建双向可传递信任。在现有林中创建域树时,将建立新的树根信任,当前域树中的两个或多个域之间的信任关系被称为内部信任。这种信任关系是可传递的。例如,有三个子域BA、CA、DA、BA域信任CA域,CA域信任DA域,则BA域也信任DA域。

2.外部信任是指两个不同林中的域的信任关系。外部信任是不可传递的,而且是单向的。从Windows server 2003域信任关系变为双向的,且可以通过信任关系进行传递。在Windows操作系统中,只有Domain Admins组中的用户管理域信任关系。

在早期的域中,域信任关系仅存在于两个域之间,也就是说,域信任关系不仅是不可传递的,而且是单向的。随着windows操作系统的发展,从windows server 2003 版本开始,域信任关系变为双向的,且可以通过信任关系进行传递。在windwos操作系统中,只有Domain Admain组中的用户可以管理域信任关系。

接下来将对dayu公司内网中存在域信任关系进行跨域攻击行为!

五、域森林跨域攻击

1、获取域信息

在域中,Enterprise Admins组(仅出现在林的根域中)的成员具有对目录林中所有域的完全控制权限。在默认情况下,该组包含林中所有域控制器上具有 Administrators权限的成员。

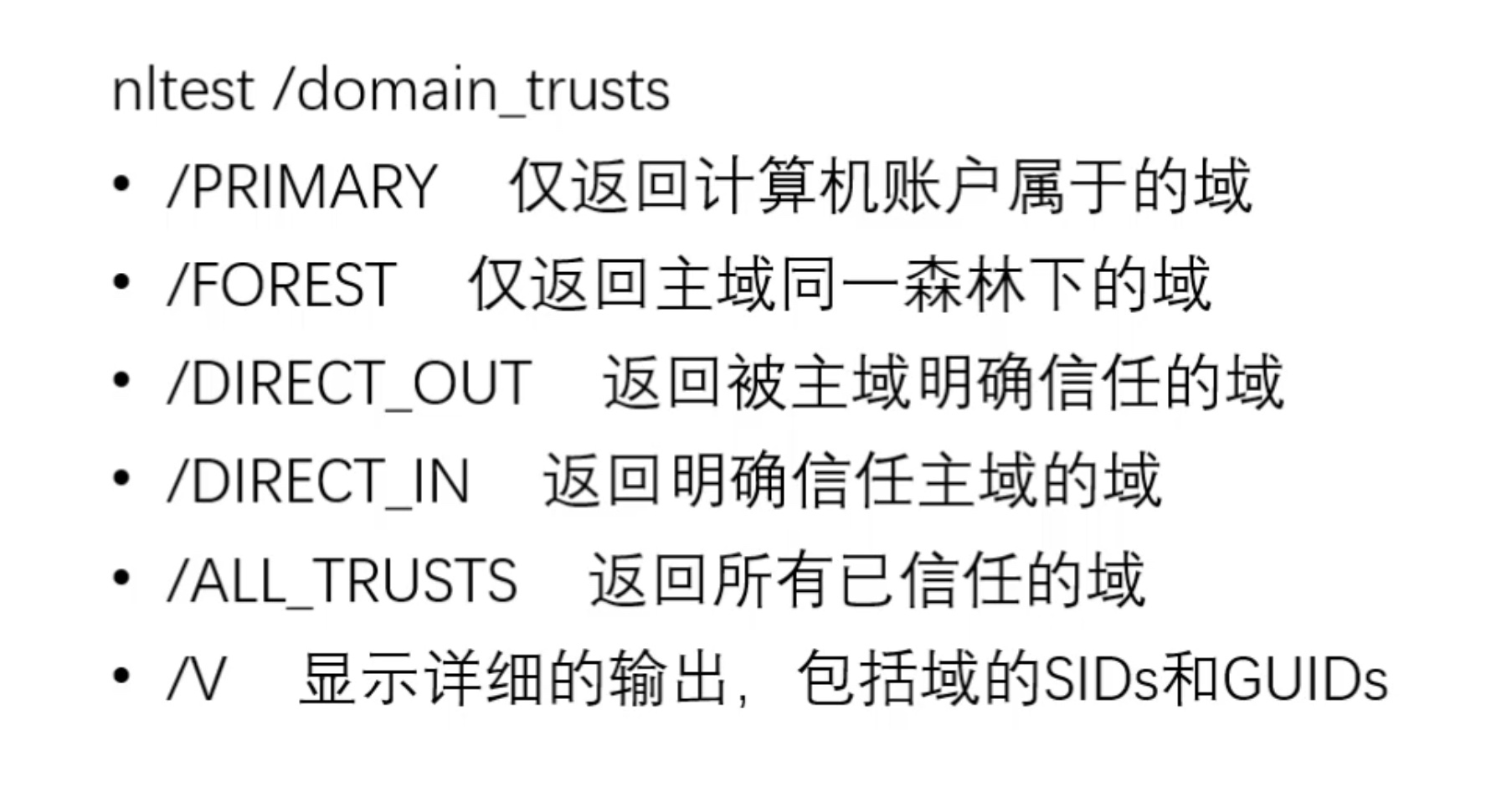

1)自带命令查询

nltest /domain_trusts

nltest /dclist:dayu.com

dnscmd /enumzones

2)或者子域控制器查询

来源:freebuf.com 2021-06-28 12:57:42 by: dayuxiyou

请登录后发表评论

注册