笔者在学习Web安全的过程中,深切地感受到相关的知识浩如烟海,而且很大一部分知识点都相对零散,如果没有相对清晰的脉络作为参考,会给学习带来一些不必要的负担。

因此,在对Web安全有了浅薄的了解之后,尝试把一些知识、想法整理记录下来,分享出来,希望能够为正在入门的网络安全爱好者提供一定的帮助。

学习方式:

自学为主,遵循学习路线和规划,每一步都配备对应的学习笔记、学习资料、书籍和精选视频。

在没有人指路的情况下想入门渗透测试,会踩很多坑,浪费很多不必要的时间,甚至可能中途而废,感到懊恼不已。

学习效果:

学习效果很大程度上看你自己有多强的求知欲、兴趣,愿意投入多少时间和精力学习,以及有足够的耐心按照给出的路线学习大量基础知识、铺垫知识。

免责声明:

只为网络安全爱好者提供一个便捷的学习交流平台,不得将技术用于任何非法活动,一切后果责任自负。详见:《中华人民共和国网络安全法》和《刑法》有关条目。

资料包括且不限于:

1.渗透基础篇(系统层、服务层、中间件、数据层、脚本层、静态层、网络基础、环境搭建)

2.WEB安全篇(OWASP TOP10漏洞挖掘、getshell相关、渗透测试工具使用、WAF绕过)

3.Kali Linux(安装使用、MSF使用、常用kali工具)

4.实战渗透测试笔记

5.PHP代码审计

6.实用安全书籍和渗透文章

7.渗透测试工具库和常用镜像

可参考这个大纲:

1. 序章

1. Web技术演化

2. 网络攻防技术演化

3. 安全观

2. 计算机网络与协议

1. 网络基础

2. UDP协议

3. TCP协议

4. 路由算法

5. 域名系统

6. HTTP标准

7. HTTPS

8. SSL/TLS

9. IPsec

10. Wi-Fi

3. 信息收集

1. 网络整体架构

2. 域名信息

3. 端口信息

4. 站点信息

5. 搜索引擎利用

6. 社会工程学

4. 常见漏洞攻防

1. SQL注入

2. XSS

3. CSRF

4. SSRF

5. 命令注入

6. 目录穿越

7. 文件读取

8. 文件上传

9. 文件包含

10. XXE

11. 模版注入

12. Xpath注入

13. 逻辑漏洞 / 业务漏洞

14. 配置安全

15. 中间件

16. Web Cache欺骗攻击

17. HTTP 请求走私

5. 语言与框架

1. PHP

2. Python

3. Java

4. JavaScript

5. Golang

6. Ruby

7. ASP

8. PowerShell

9. Shell

6. 内网渗透

1. 信息收集 – Windows

2. 持久化 – Windows

3. 痕迹清理 – Windows

4. 域渗透

5. 信息收集 – Linux

6. 持久化 – Linux

7. 痕迹清理 – Linux

8. 后门技术

9. 综合技巧

10. 参考链接

7. 防御技术

1. 团队建设

2. 安全开发

3. 威胁情报

4. ATT&CK

5. 风险控制

6. 防御框架

7. 加固检查

8. 入侵检测

9. 蜜罐技术

10. RASP

11. 应急响应

12. 溯源分析

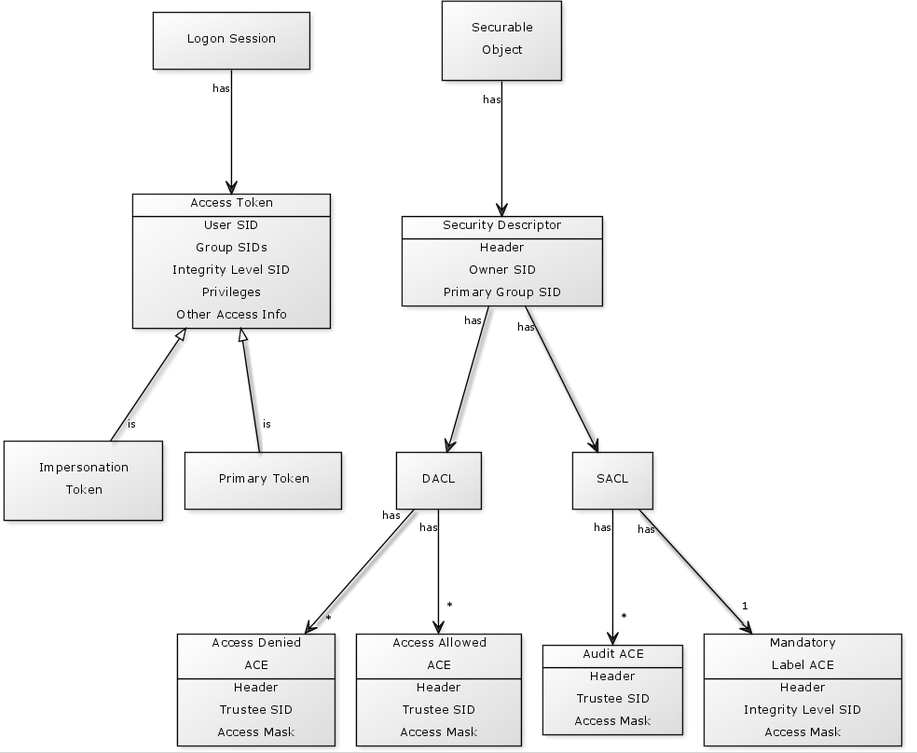

8. 认证机制

1. SSO

2. JWT

3. OAuth

4. SAML

5. Windows

6. Kerberos

7. NTLM 身份验证

9. 工具与资源

1. 推荐资源

2. 相关论文

3. 信息收集

4. 社会工程学

5. 模糊测试

6. 漏洞利用

7. 近源渗透

8. Web持久化

9. 横向移动

10. 操作系统持久化

11. 审计工具

12. 防御

13. 运维

14. 其他

10. 手册速查

1. 爆破工具

2. 下载工具

3. 流量相关

4. 嗅探工具

5. SQLMap使用

11. 其他

1. 代码审计

2. WAF

3. Unicode

4. 拒绝服务攻击

5. Docker

6. APT

7. 近源渗透

你可能会问的:

1.零基础能学吗?

可以,这是专门为零基础和具有一定基础但学的比较杂的朋友定制的,不要有太多担心和负担,只要按照路线,主动学习、耐心学习、积极学习,一定能有所得、有所成。

2.英语和数学不好,能学吗?

完全可以,不用有这方面的疑虑,很多高手都是原来没多少英语和数学基础的,与学历无关,最重要的是动力、兴趣、耐心。

3.电脑硬件要求?

一般的家用台式机或笔记本足够了,运行内存建议8G以上,方便多开虚拟机,5年前的机型基本都能满足要求。

系统学习V:![图片[2]-零基础系统化学习白帽黑客技术 – 作者:白色的空盒子-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20210720/1626758298_60f65c9abd43b9f905dcd.jpg)

来源:freebuf.com 2021-04-29 00:06:45 by: 白色的空盒子

请登录后发表评论

注册