实战攻防演练是检阅政企机构安全防护和应急处置能力的有效手段之一。每年举行的国家级实战攻防演练,聚集了国内多支顶尖攻击团队,在攻击手段和强度上远远超过日常安全检查,防守方都面临着非常严峻的考验。

今年网络攻防演练专项行动在即,相信不少的企业和机构早已开始了准备。那么,如何高效应对网络安全实战攻防演练?与之前相比,今年的网络攻防演练又会出现哪些新特点呢?

01

从合规到实战

攻防演练呈现五大趋势

由于目前网络空间态势复杂,如何在攻防对抗环境中具备实战能力,已成为所有行业和政企机构网络安全建设的重要目标。

瑞数信息首席安全顾问周浩表示,从2016-2020年的攻防演练实践看,无论从演练规模还是攻击技术上看,都在不断升级演进升级。

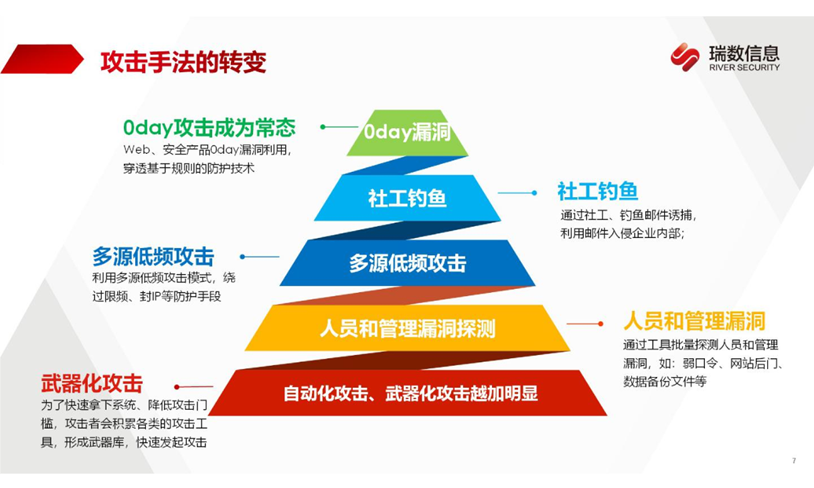

例如:2016年,攻击方法以传统应用系统攻击为主,攻击手段相对单一;但到了2020年,攻击范围进一步扩大,自动化攻击、武器化攻击越来越多,大批量0day在演练中使用,并且攻击范围也扩展到了安全设备自身,各种高级实战的攻击手段也有所使用。

从去年攻防演练的实战情况,可以看到攻防演练已呈现五大攻击趋势:

攻击手法一

自动化攻击、武器化攻击越加明显

在攻防演练中,红队会对开源工具、泄漏工具、定制工具等进行整合,构建自己的武器库。通过武器库可快速高效的对各类0day、Nday漏洞进行探测利用,在攻击过程中还可对特征识别、IP封锁等防护措施进行突破。

除了漏洞探测利用工具外,红队还会利用动态加密Webshell来穿透WAF防护,进行权限维持和跳板搭建,如哥斯拉、冰蝎等Webshell采用动态加密方式,通信过程无稳定可识别的特征,碾压市面上所有基于特征匹配的传统WAF。对于蓝队基于规则的防护而言,实则是一种降维打击。

攻击手法二

人员和管理漏洞探测

除了攻击应用漏洞之外,红队还会探测蓝队在人员和管理上的漏洞,如:弱口令、网络遗漏备份文件等,尤其是VPN、邮箱、管理平台等系统,已经成为重点攻击对象。

攻击手法三

多源低频攻击

攻防演练中,封IP是最主要的防护手段之一。实战过程中,红队会通过分布在全国各地的IP代理发起攻击,这些IP地址可能来自机房,也可能来自家庭宽带、手机基站等。贸然对这些IP进行封堵,可能会造成业务不可用,甚至达到防火墙IP黑名单的数量上限。

攻击手法四

社工钓鱼

社工钓鱼在实战中的应用越来越广泛。红队会从人的角度下手,给相应的员工、外包人员发钓鱼邮件,搭建钓鱼用的WIFI热点,甚至雇人混入蓝队,插U盘、中木马等等。

攻击手法五

0day攻击成为常态

在攻防演练中,0day攻击已成为常态,由于0day漏洞能够穿透现有基于规则的防护技术,被视为红队最为有效的手段之一。2020年攻防演练中,出现了上百个0day漏洞,这些漏洞中大部分和暴露在互联网上的Web应用相关,直接威胁到核心系统的安全。

总体而言,在实战化、高级化、常态化的攻击趋势下,攻防演练的力度将空前加大。各类重保活动的时间也会持续拉长。

02

从人防到技防

瑞数信息“三板斧”构建实战能力

攻易守难,安全工作者在攻防演练中往往要承受巨大的压力。由于蓝队处于被动,当发现攻击事件、溯源攻击时,整体已经处于滞后状态,所以在攻防演练中,蓝队需要投入大量精力做防守,甚至是7*24小时的人工值守,处于非常态化的安全运营中。

那么,是否能够通过一些技术手段来降低蓝队安全人员的工作量,并达到很好的防护效果呢?瑞数信息首席安全顾问周浩认为,要做到从“人防”到“技防”,可以从攻击的三个阶段入手:

第一阶段

自动化攻击、信息收集

在攻击前期,红队的重点在于以自动化攻击、信息收集为主,如:资产探测、已知漏洞探测;利用工具发起批量攻击;弱口令嗅探、路径遍历、批量POC等。

第二阶段

手工攻击、多源低频、重点突破

信息收集后,红队会转向重点系统攻击,通过人工分析漏洞,发起定向打击,同时对现有安全措施进行突破。

第三阶段

横向移动、核心渗透

在红队获得一定权限后,会对权限进行提升,并搭建代理跳板,横向移动,对核心系统靶标进行渗透。拿下靶标时,意味着红队的胜利。

针对以上三个阶段,周浩建议,蓝方可以通过瑞数信息“三板斧”模式,采用三种不同的防护手段,来做相应的阻拦。

板斧一

拦工具:通过对工具类的探测利用进行拦截,降低红方攻击效率。

为了弥补特征识别的缺陷,对于工具的防护可以根据攻击工具自身的特点,采用“分级分层、按需对抗”的策略。针对不同级别的工具,采用相应的识别拦截手段:

实现效果:

通用漏扫防护方面,瑞数信息能够提供漏洞隐藏功能,将所有的高危、中危漏洞、网页目录结构做隐藏,让红方扫描器得不到任何有价值的信息。

0day防护方面,通过瑞数信息独有的动态验证、封装、混淆、令牌四大动态安全技术,能够实现不基于规则的防护。从0day漏洞利用工具请求的固有属性出发,只要识别到是工具行为,那么就可以直接对0day攻击进行阻断,从而实现对业务的动态保护。

插件扫描和被动漏扫防护方面,基于瑞数信息特有的“动态安全”技术,能够通过敏感信息隐藏、针对扫描器做重放性检测、动态挑战等方式来进行防护,摆脱拜托传统封禁IP的之后和繁琐,让红方无法获取有价值的信息。

密码破解方面,通过准确的人机识别技术,可不依赖频率阈值的情况下对密码破解攻击进行拦截,可实现首次破解即被拦截的效果。

同时,瑞数信息还可以通过指纹溯源关联的形式,对整个攻击团伙做攻击画像,精确定位攻击者身份,对攻击者设备指纹直接做封杀。

板斧二

扰人工:对人工渗透行为进行迷惑干扰,提升红方分析难度。

随着对抗的升级,基于规则和特征的传统安全设备防护效率将越来越低。对于人工攻击,不妨换个思路,从干扰攻击行为的角度出发进行防护。

作为动态安全技术的代表厂商,瑞数信息拥有多种动态干扰功能:web代码混淆、JS混淆、前端反调试、Cookie混淆、中间人检测等,能够不基于任何特征、规则的方式进行有效防护。

例如:瑞数信息可以将URL动态变化成乱码,隐藏链接地址,攻击者无法通过分析代码,定位攻击入口;可以通过高强度、动态混淆机制,保证前端JS代码不被泄露;可以通过干扰攻击者调试分析,防止通过浏览器开发者工具对网站进行调试分析,获取业务流程、接口;可以将Cookie内容动态变化成乱码,防止攻击者拦截Cookie,伪造交易报文,进行中间人攻击等等。

板斧三

断跳板:对红方webshell等跳板工具进行阻断。

Webshell可以说是内网穿透利器,只要开放web服务,就有可能被利用搭建代理进行内网穿透。

目前,Webshell主要分为两类:一类是传统型,具备明显的通讯特征;另一类是动态加密型,能够隐藏攻击特征,很难防御。

对于动态加密类的webshell,如:哥斯拉Godzilla、冰蝎等,同样可以采用瑞数信息的“动态安全”技术,通过令牌等方式判定为非法访问,并直接进行阻断,而不依赖于攻击特征的识别。

总体而言,瑞数信息彻底转换了传统防护的思路,通过独特的动态安全技术,以多维度“分级分层”的对抗策略,让自动化工具和攻击者无法轻易发现攻击入口,大幅提升攻击难度与成本。同时,通过对终端环境和设备指纹的多维度画像,可以有效识别各类恶意自动化工具,并能实时追踪通过大量跳板隐藏攻击来源的恶意终端。

对于蓝队而言,基于瑞数信息的动态防护体系,能够有效实现从“人防”到“技防”。无论在攻防演练还是日常运维中,都能将安全人员从安全对抗和值守中释放出来。

03

从被动到主动

瑞数信息推出“重保利器”

在如今严峻的网络安全形势下,动态防护、主动防御已经成为安全建设的趋势。面对花样百出的攻击手段,未知的安全威胁,瑞数信息已推出多项安全产品,覆盖Web、移动App、H5、API及IoT应用,从应用防护到业务透视,建立了从动态防御到持续对抗的防护体系。

针对攻防演练、重大活动保障这样的特殊场景,瑞数信息也相应推出了“重大活动动态安全保障”、“网站护盾”等解决方案,助力政企机构防护方更高效、灵活地应对复杂攻击。

目前,瑞数动态安全防护系统已应用在政府、金融、能源、运营商等多个行业中,被众多行业客户防守方作为“重保神器”。从2016到2020年,瑞数信息参与了上百家单位的攻防演练防守工作,瑞数动态安全防护系统对攻击工具的防护能力,大大提高了攻击门槛,让攻击队的信息收集、漏洞扫描、0day探测等无法发起,从而得到了客户的高度认可。

据《2020网络安全行业研究白皮书》显示,某政务服务网站尽管已部署了传统安全防御产品,但系统仍经常被攻击,网页无法打开,投诉量持续增加。在紧急上线瑞数动态安全产品后,60小时内,即识别并拦截了近4500万次异常访问请求,异常请求占到向该网站发起的总请求数的78%。深入分析后发现,大多数爬虫攻击工具都采用多源低频的方式,通过更换大量IP来规避传统安全检测机制,使得溯源难度加大,传统手段失效。而瑞数信息运用“动态安全”技术进行人机识别,批量防爬虫,具备独特优势。

可以看到,基于瑞数动态安全技术的重保解决方案,能够有效帮助攻防演练的防守方开展实战工作,提升用户网络安全防御能力,真正实现从人防到技防,从被动到主动。

来源:freebuf.com 2021-04-12 15:53:36 by: riversecurity

请登录后发表评论

注册