网易新闻网页挂马问题

近期年关将至,某小A同学用手机浏览网易新闻页时,经常遇到异常跳转和恶意下载软件行为。经过详细分析排查,发现部分网页携带木马脚本。当用户每天首次访问该网页时,即会执行木马脚本,导致弹窗、自动下载浏览器、被强行跳转到带有欺诈信息的推广页面等行为,以推广自动下载的浏览器应用。此外,后台还将该木马脚本设定为每个用户一天只跳转一次,降低用户警惕性,对抗安全人员分析,以便长期控制,而且还会不断更换恶意域名。

目前部分手机app在打开该恶意网页时,可以拦截相关恶意行为,并对用户进行风险提示,但不排除未来恶意脚本会持续变种,出现更多攻击方式。

鉴于该恶意脚本对用户的阅读体验造成了比较大的影响,建议相关网站尽快处理上述问题,下线存在的恶意木马脚本,并增强安全内容检测。线上的问题反映出内容安全检测对站点的重要性,希望能通过这次报告,引起行业内外相关研发、运营和管理人员的重视,提高在网络上浏览内容的安全性,关注用户体验,保护用户利益。

分析报告

某小A同学详细分析了被挂马的html页面,发现其中存在恶意js脚本。该脚本执行后会导致弹窗、自动下载浏览器应用、自动跳转推广页面。该推广页面具有明显的欺诈信息,会诱导用户下载一个第三方浏览器应用。经过验证,发现该页面只有每天首次访问才会返回带有恶意下载和恶意跳转逻辑的js脚本,之后的访问则不带有恶意行为。清除本地数据、cookie、更换手机等方式均无法重现第一次访问的恶意行为,只有再等待一天才能重现。这种情况小A同学初步推测可能存在多种原因,如后台对恶意行为的控制、运营商劫持、网关路由器劫持等。通过更换ip、模拟发送http请求的方式,证实了不同地区的ip地址每天都只有第一次访问,才会返回带有恶意代码的js脚本,由于不同地区的运营商、网关情况都不同,因此大概率是站点自身行为。网页行为的流程如下图所示:

![图片[4]-网易新闻页携带木马脚本 恶意推广软件 – 作者:carryliao-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20201210/1607601447_5fd20d276a1331a8e9571.jpeg)

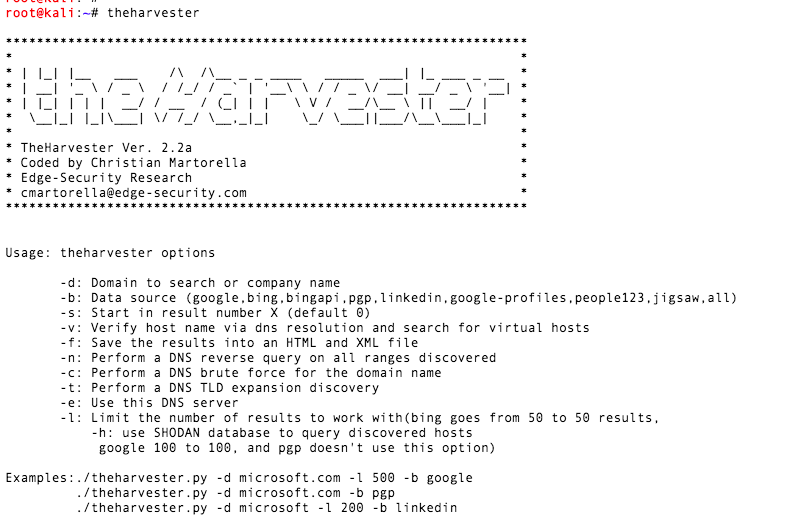

挂马页面的恶意 a.js 来自 antanalysis.js。下图中的 a.js 木马脚本会先向控制服务器地址请求跳转相关的网址链接内容,之后控制当前页面进行弹框、下载、跳转。

![图片[5]-网易新闻页携带木马脚本 恶意推广软件 – 作者:carryliao-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20201210/1607601525_5fd20d7563b3366ff1db5.png)

a.js脚本内容,如下图所示:

![图片[6]-网易新闻页携带木马脚本 恶意推广软件 – 作者:carryliao-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20201210/1607601580_5fd20dac86957ec41e88b.png)

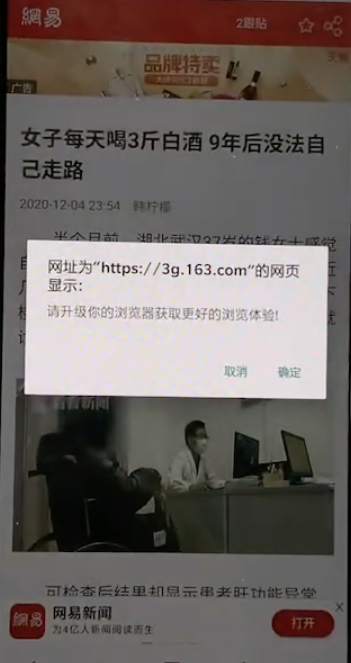

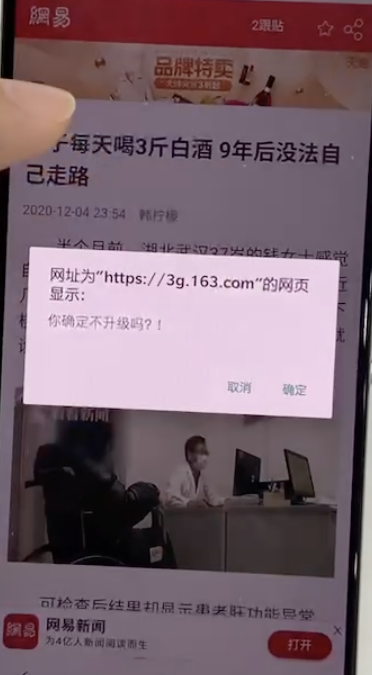

恶意代码首先触发两个弹框,提示用户”请升级你的浏览器获取更好的浏览体验!”,“你确定不升级吗?!”。这个绕口令式确认机制,深得各种流氓软件真传。接着根据用户手机型号下载一个浏览器应用。然后2秒后页面连续三次自动跳转到新页面,最后落地页面内容带有“404”、“页面不见了”、“立即下载高速浏览器”,以欺骗用户使用推广的浏览器应用。

附录 IOCs

文件

a.js hash:9ea0d7ec107830139333b5320aa9965f

域名

zls.xz6d.com

fhsuifh.cn

fhwkdfh.cn

jijiduan.cn

kutianwl.cn

zjdfso.cn

xiaongmao.cn

qosmxcm.cn

zztt8.top

来源:freebuf.com 2020-12-10 20:08:21 by: carryliao

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

请登录后发表评论

注册