近日,国内某安全厂商终端检测平台(EDR)被曝出现RCE漏洞,攻击者利用该漏洞可远程执行系统命令,获得目标服务器的权限。国家信息安全漏洞共享平台(CNVD)第一时间收录了该远程命令执行漏洞(CNVD-2020-46552),并将其评级为“高危”。目前官方已给出了更新版本和修复补丁等处置建议。

远程连接命令/代码执行漏洞(remote command/code execute,简称RCE漏洞)作为危害极高的安全威胁,能够让攻击者直接向后台服务器远程写入服务器系统命令或者代码,从而控制整个后台系统。作为高危漏洞,RCE漏洞一旦出现都会引起官方高度重视并第一时间进行修复:

2020年1月3日

qdPM作为一款基于Web的开源项目管理工具,其9.1及之前版本中被曝出存在路径遍历漏洞,攻击者可利用该漏洞上传恶意PHP代码文件。

2020年3月11日

Joomla!是美国Open Source Matters团队的一套使用PHP和MySQL开发的开源、跨平台的内容管理系统(CMS)。Joomla! 2.5.0版本至3.9.15版本中被发现存在安全漏洞,该漏洞源于com_templates中的各种操作缺少必需的ACL检查,攻击者可利用该漏洞绕过访问限制。

2020年3月31日

Sonatype 官方修复了存在于 Nexus Repository Manager 3 中的远程代码执行漏洞 CVE-2020-10199。Sonatype Nexus 是一种仓库管理系统,在之前的版本中,由于某处功能安全处理不当,导致经过授权认证的攻击者可以在远程通过构造恶意的 HTTP 请求,在服务端执行任意恶意代码,获取系统权限。

RCE漏洞产生的直接原因往往是由于开发人员编写源码时没有针对代码中可执行的特殊函数入口做过滤,导致客户端可以提交恶意构造语句并交由服务器端执行,而根本原因则在于开发人员的安全意识不足,软件开发整个流程的安全评审、检测等环节工作不够完善。近年来RCE漏洞的多次爆发再度为我们敲响警钟:以往“亡羊补牢”式的安全加固难以平衡严重的安全隐患带来的损失,严峻的安全形势与敏捷开发等安全需求促使对系统安全性的考量从事后处置走向事前预防,用户需足够重视软件系统的全生命周期安全开发,在开发阶段就引入安全管理,毕竟安全介入得越早,系统潜伏的安全隐患就会越少,而对漏洞修复的成本也会越低。

国舜全生命周期安全开发解决方案

国舜全生命周期安全开发解决方案以需求、设计、编码、测试、部署等开发阶段为主要对象,以业务安全和信息安全为出发点,通过流程、制度、规范的梳理,相关人员安全意识的培训,威胁资源库、安全测试资源库等相关资源的建设,为客户建设完善的开发安全管理体系和技术支撑体系,充分保障开发出来的业务系统满足业务安全和信息安全的需求,有效提升客户开发团队的安全意识和安全开发能力,实现信息安全的“早预防、早发现、早响应”。

![图片[1]-RCE再爆敲响警钟:从全生命周期安全开发视角看“亡羊补牢”式安全困局 – 作者:国舜科技-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200701/1593550745.png)

1.全阶段安全服务

全生命周期开发安全服务涵盖需求、设计、编码、测试、部署等全阶段的安全咨询、安全培训、安全检测等服务。具体包括:

(1)需求阶段:安全需求流程和规范咨询服务、威胁资源库咨询服务、安全需求培训等。

(2)设计阶段:安全设计流程和规范咨询服务、安全设计培训等。

(3)编码阶段:安全编码流程和规范咨询服务;源代码审计流程、规范咨询服务;安全开发培训等。

(4)测试阶段:安全测试流程和规范咨询服务、安全测试资源库咨询服务、业务测试培训、安全测试培训、渗适测试培训、安全管理体系咨询服务等。

(5)部署阶段:上线流程、规范咨询服务;安全配置基线咨询服务;基线检测服务等。

2.安全开发组件库

安全开发组件库是面向企业应用系统的一站式应用安全解决方案,用于防范常见的应用系统安全漏洞,从攻击防御、 安全工具、业务安全功能等层面提升应用系统安全防护水平,帮助应用开发者低成本接入安全解决方案,全方位保障应用系统的安全性。

3.情景式安全需求分析平台

情景式安全需求分析平台主要由威胁资源库、安全需求分析、安全设计、安全测试用例四部分组成,通过用户对系统及业务场景的描述,利用成熟化威胁资源库和威胁分析方法论,对系统进行威胁分析和安全需求分析,对关键流程进行详细安全分析,最后为用户生成标准安全需求文档和安全设计建议,为开发人员提供安全开发指导。

![图片[1]-RCE再爆敲响警钟:从全生命周期安全开发视角看“亡羊补牢”式安全困局 – 作者:国舜科技-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200701/1593550745.png)

平台框架图

4.自动化安全规则审计平台

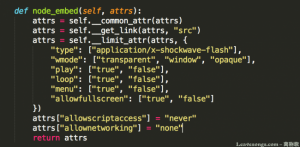

程序分析是安全性检查的基础,通过提取程序信息,以便和安全性规则相匹配,从而检测出程序中存在的安全漏洞。该平台自身具有代码审计引擎,可以对通用组件等进行检查,同时也支持对Fortify SCA、FindBugs工具的接入,对Fortify SCA和FindBugs的审计结果进行二次分析,全面优化检测结果,提高安全审计的准确性。审计引擎根据输入的源程序、语法与语义,分析程序的结构与关键特征,从而获得程序的安全风险,并报告给用户。

用户收益与价值实现

国舜全生命周期安全开发解决方案可按照客户的实际需求和管理组织、机制,对安全开发体系进行全面的梳理,建立完整的安全开发流程和规范,建立威胁资源库和安全测试资源库等资源工具,并同时建立上线检测流程,助力开发产品的安全质量提高,杜绝带病上线的情况,大幅减少上线前安全检测发现的漏洞数量。

用户通过建立和完善全生命周期开发安全管理体系,将安全保障贯穿信息系统生命周期始终,可以保证信息系统生命周期各阶段安全活动有明确的部门和角色来执行,分工明确,责任落实,便于量化考核;通过工具的推广使用,节省安全成本;在信息系统开始规划阶段即全面考虑系统安全问题,实施各种安全控制措施,从而达到早发现、早预防、早整改,节省综合成本,解决安全问题、简化安全管理。

![图片[1]-RCE再爆敲响警钟:从全生命周期安全开发视角看“亡羊补牢”式安全困局 – 作者:国舜科技-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200701/1593550745.png)

国舜安全产品及服务已覆盖全国范围内金融、通信、政企等领域上千家企事业单位用户,赢得客户广泛赞誉并获得良好的品牌知名度。

防护前移,安全纵贯。全生命周期安全开发解决方案通过“服务+工具”式组合促进用户安全意识、管理制度、系统安全等多方面提升,实现潜在风险的“早预防、早发现、早响应”,为客户全阶段信息系统安全保驾护航。

来源:freebuf.com 2020-08-25 17:25:44 by: 国舜科技

请登录后发表评论

注册