漏洞简介:

该漏洞是由于SMBv3在处理 恶意伪造的压缩数据包 时出现的错误引发的,从而造成SMB服务器的缓冲区溢出。成功利用该漏洞的攻击者可以在目标SMB服务器或客户端上执行代码。

威胁类型

远程代码执行

威胁等级

高

漏洞编号

CVE-2020-0796

受影响系统及应用版本

Windows 10版本1903(用于32位系统)

Windows 10版本1903(用于基于ARM64的系统)

Windows 10版本1903(用于基于x64的系统)

Windows 10版本1909(用于32位系统)

Windows 10版本1909(用于基于ARM64的系统)

Windows 10版本1909(用于)基于x64的系统

Windows Server 1903版(服务器核心安装)

Windows Server 1909版(服务器核心安装)

漏洞复现:

1、搭建环境

(1)安装python3环境

(2)搭建windows10,关闭防火墙

![图片[1]-CVE-2020-0796 SMBGhost漏洞复现 – 作者:whhbtl-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595754162.png)

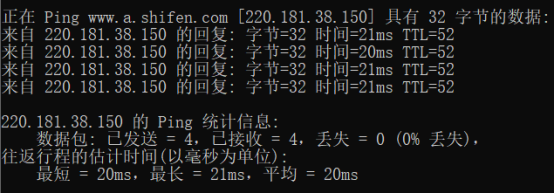

(3)查看虚拟机IP以及能否ping通

![图片[2]-CVE-2020-0796 SMBGhost漏洞复现 – 作者:whhbtl-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595754181.png)

![图片[3]-CVE-2020-0796 SMBGhost漏洞复现 – 作者:whhbtl-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595754192.png) (4)使用脚本检测漏洞

(4)使用脚本检测漏洞

检测工具下载地址:

https://github.com/ollypwn/SMBGhost![]()

可以利用漏洞

(5)配置攻击poc所需环境

Poc地址:

https://github.com/wanghuohuobutailao/SURICATA.rules.ch/raw/master/CVE-2020-0796-PoC-master.rar

(6)搭建好环境后运行poc

![图片[5]-CVE-2020-0796 SMBGhost漏洞复现 – 作者:whhbtl-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595754224.png)

利用成功

![图片[6]-CVE-2020-0796 SMBGhost漏洞复现 – 作者:whhbtl-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200726/1595754231.png)

2、修复建议

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://portal.msrc.microsoft.com/zh-cn/security-guidance/advisory/CVE-2020-0796

或者你可以使用以下PowerShell命令禁用SMBv3服务的压缩(无需重新启动):

Set-ItemProperty -Path “HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters” DisableCompression -Type DWORD -Value 1 –Force

此外你还可以通过禁止SMB的流量流向外网来防御攻击。

来源:freebuf.com 2020-07-26 17:06:17 by: whhbtl

请登录后发表评论

注册