代码审计是使用静态分析发现源代码中安全缺陷的方法,辅助开发或测试人员在软件上线前较为全面地了解安全问题,防患于未然,因此一直以来都是学术界和产业界研究的热点,并已成为安全开发生命周期 SDL 和 DevSecOps 等保障体系的重要技术手段。

奇安信代码卫士团队基于自主研发的国内首款源代码安全检测商用工具,以及十余年漏洞技术研究的积累,推出“缺陷周话”系列栏目。每周针对 CWE、OWASP 等标准中的一类缺陷,结合实例和工具使用进行详细介绍,旨在为广大开发和安全人员提供代码审计的基础性标准化教程。

1、函数调用时参数不匹配

在函数调用时,传入函数的参数类型应与函数声明时相匹配,否则会存在函数调用时参数不匹配问题。

2、“函数调用时参数不匹配”的危害

在函数调用时,如果将参数隐式或显式的转换为一个较小数据类型时,会导致数据的精度丢失。造成函数调用时参数不匹配的原因很可能是一个编码错误。

3、示例代码

示例源于toyota-itc-benchmarks-master (https://github.com/regehr/itc-benchmarks),源文件名:wrong_arguments_func_pointer.c。

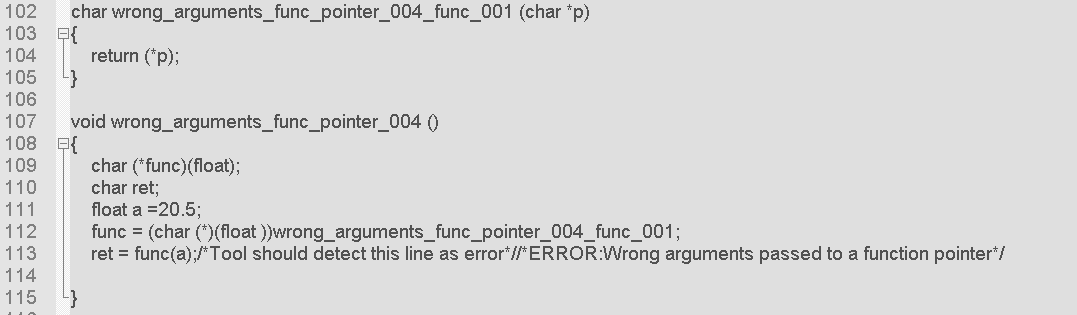

3.1 缺陷代码

在上述示例代码中,第102行对函数wrong_arguments_func_pointer_004_func_001 进行声明,函数包含一个参数char *p,在第113行对该函数进行调用并传入float类型参数a(变量a在第111行定义),函数需要的参数类型为char*但实际传入参数类型为 float,因此存在“函数调用时参数不匹配”问题。

使用代码卫士对上述示例代码进行检测,可以检出“函数调用时参数不匹配”缺陷,显示等级为中。如图1所示:

图1:“函数调用时参数不匹配”检测示例

3.2 修复代码

在上述修复代码中,对传入函数的参数类型进行了修改,从而避免了函数调用时参数不匹配。

使用代码卫士对修复后的代码进行检测,可以看到已不存在“函数调用时参数不匹配”缺陷。如图2:

图2:修复后检测结果

4、如何避免“函数调用时参数不匹配”

检查代码逻辑,确保调用函数使用的参数类型与函数声明时相匹配。

推荐阅读

【缺陷周话】第56期:ContentProvider URI 注入

【缺陷周话】第44期:Spring Boot 配置错误:不安全的 Actuator

【缺陷周话】第 24期:在scanf 函数中没有对 %s 格式符进行宽度限制

*奇安信代码卫士团队原创出品。未经许可,禁止转载。转载请注明“转自奇安信代码卫士 www.codesafe.cn”。

来源:freebuf.com 2019-10-29 14:58:22 by: 奇安信代码卫士

请登录后发表评论

注册