1. 漏洞概述

远程桌面协议(RDP, Remote Desktop Protocol)是一个多通道(multi-channel)的协议,让用户(客户端或称“本地电脑”)连上提供微软终端机服务的电脑(服务器端或称“远程电脑”)是大部分的Windows都有客户端所需软件,RDP服务默认监听本机3389端口。

根据MSRC公告显示,本漏洞为RDP服务远程代码执行漏洞,未经认证的恶意攻击者通过向目标主机RDP服务所在端口发送精心构造的请求,即可在目标主机执行任意代码。该漏洞利用门槛低,危害大且攻击者可通过该漏洞横向蠕虫传播,感染大量主机,危害效果可堪比2017年WannaCry等具备勒索能力的恶意程序。

目前官方暂未公开漏洞细节,建议受影响用户尽快安装补丁进行更新,修复此漏洞。

2. 影响版本

Windows 7

Windows Server 2008

Windows Server 2008 R2

Windows XP

Windows Server 2003

3. 不受影响版本

Windows 8

Windows 10

4. 修复方案

微软官方已经发布更新补丁(包括官方停止维护版本),请用户及时进行补丁更新。

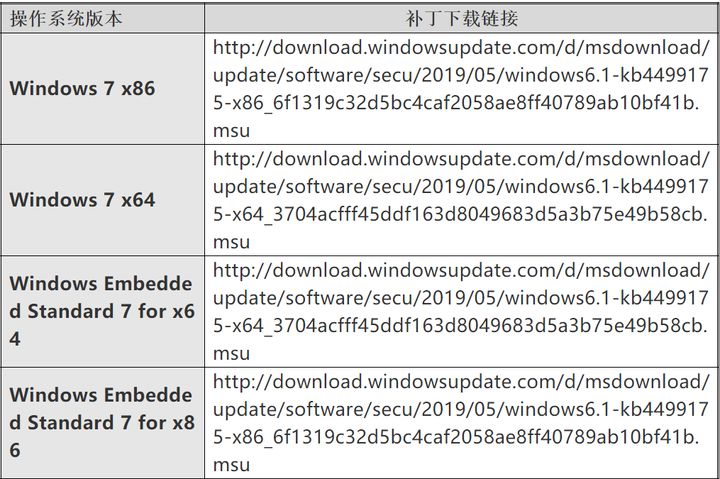

用户可通过微软自动更新功能、WSUS服务或下载补丁方式修复该漏洞,下表为不同操作系统对应补丁链接:

5. 临时修复方案

若用户暂不方便安装补丁更新,可采取下列临时防护措施,对此漏洞进行防护。

1. 若用户不需要用到远程桌面服务,建议禁用该服务。

2. 在主机防火墙中对远程桌面TCP 端口(默认为 3389)进行阻断。

3. 启用网络级认证(NLA),此方案适用于Windows 7, Windows Server 2008, Windows Server 2008 R2。

6. 检查方法

对于启用青藤万相平台Windows模块的用户,登录青藤主机平台,选择Windows模块下的资产清点——主机管理——主机基本信息,通过筛选操作系统版本确定影响范围。

参考链接

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

来源:freebuf.com 2019-09-29 14:35:10 by: 青藤云安全

请登录后发表评论

注册