一、简介

官方简介:WMP(Windows Media Player )在处理畸形结构的MIDI数据时存在内存破坏漏洞,远程攻击者可以利用此漏洞通过诱使用户访问恶意网页控制用户系统。

自己理解:MS12_044_midi漏洞就是构造一个URL木马连接,然后把该链接发出去,当别人的电脑上的browser 有此漏洞,且打开了URL木马,那么该URL木马就会自动建立一个反向连接到攻击者,然后,build sessions 实现攻击!此漏洞利用的是IE浏览器漏洞触发。

二、环境搭建

Kali + IIS+NAT穿透+Windows XP SP2

三、渗透测试

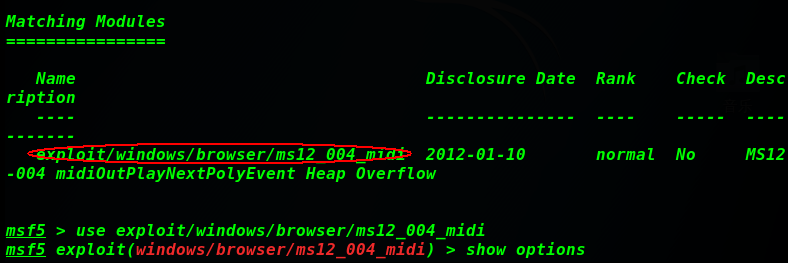

1. 应用该溢出漏洞

2. 查看漏洞模块

3. 漏洞具体信息

Note:虽说这个漏洞是关于MediaPlayer的,但是还是可以通过IE执行URL木马触发,只要IE的版本是6.0 、7.0 、8.0的操作系统都是Available targets,并且我测试过,甚至在IE9.0中也存在此漏洞

4. 使用reverse_tcp反弹型连接—>让目标机器透过防火墙主动与攻击者连接。

5. 查看反弹连接参数

6. 设置LHOST+SRVHOST/SRVPORT监听地址(因为远程反弹连接的是我,因此监听地址还是LHOST) ,受体URIPATH因为是针对浏览器攻击,所以必然会生成浏览路径,为了让其更加有诱惑性(我设置为Beauty.aspx,哈哈,更有诱惑性吧,可以随意更改)。

7. 执行exploit进行溢出(生成URL木马)

8. 执行溢出后,监听服务开启,等待肉鸡访问……

9. 查看得到会话打开会话拿到cmdshell

10. 远程桌面连接(关于其他的漏洞利用方式,我的上一篇文章已经讲过了,不再赘述)。

Bingo!!!

四、内网穿透 (IIS+NAT穿透 )

以上聊的都是关于内网的漏洞利用,内网中的主机毕竟有限,为了扩大影响范围,一些不坏好意的人,往往是通过NAT穿透 达到攻击的最大化。为了让大家树立起安全防范意识,不要随便点不明来路的任何链接(你要控制你自己!),防止自己的电脑被肉鸡,本人还原攻击者的思路,最大化的让大家明白其危害性,提高自我防范意识,本文旨在防范(正所谓,未知攻焉知防),至于利用方式我尽可能的少提!大家可以集思广义,研究如何更好的防御,可以私信我哦。

1. 我是在某网站买的 域名 (为了保护我个人信息安全,此处不方便告诉你们),很便宜,记得当时就花了10块钱为了测试学习用,配置好相关参数,就可以达到NAT穿透。

2. 攻击者ip为:192.168.31.150 那如何诱惑对方访问跳转到生成的木马URL(http://192.168.150:6666/Beauty.Aspx)呢?

这时我想到了可以写一个有诱惑力的网页,然后用IIS发布即可!然后诱惑对方点击我用文字/图片伪装的木马URL。

夜深了,有点困了,看见桌上的可乐,猛喝了一口,继续……

我用HTML很随性的写了一个钓鱼网页,然后用IIS发布。

标注的地方:

1. 是将木马URL是用文字代替(“快点我,有惊喜哦”);

2. 是将木马URL是用美女图片代替,一旦点击文字或图片就会触发该攻击;

3. 至于IIS如何配置发布网页,我就不废话了,这都是最基本的,不会的小伙伴自己想办法去学习吧!当然也可以私聊问我,我很乐意解答。

4. 通过访问我配置的 外网地址 链接到我写的 钓鱼网页上。

网页够有诱惑吧! 哈哈 ,只要对方点击我用圈标记的地方,就会跳转到访问木马URL地址,然后,然后对方就成为任你宰割的肉鸡了!

点击后显示:

Note:点击文字/图片 后 IE正在访问木马URL……

四、防御

1. 升级IE到最新版本并且检验是否更新成功(本质)。

设置自动安装最新版本!!!

2. 培养良好的上网习惯,加强网络安全意识,不点任何不明确的各种链接。

六、小结(视频连接)

为了方便大家学习研究,专门补录一个视频教程,背景音乐是Jay Chou 的《蜗牛》,希望大家能够像蜗牛一样踏踏实实地学习安全技术,切勿浮躁!为中国的网络安全事业略尽绵薄之力!一起加油!

链接:https://pan.baidu.com/s/1IkO7UpxKOwk3S2JAhBkkWg

提取码:j81m

*本文作者:星空111,转载请注明来自FreeBuf.COM

来源:freebuf.com 2019-04-18 01:00:00 by: 星空111

请登录后发表评论

注册