*本文原创作者:iloveacm,本文属FreeBuf原创奖励计划,未经许可禁止转载

本文内容仅代表作者观点且只做测试展示,目的是提醒读者注意 WiFi 联网安全,严禁将内容用于不法用途。

前言

搭建钓鱼 WiFi 来盗取账号密码已经成为一种很平常的攻击手段了,我在信安之路的文章上面也看到作者 98 用 kali 搭建钓鱼 WiFi 进行测试的文章,因此决定测试一下,便于研究防范。话说回来,由于学校万恶的闪讯不让共享宽带,连 WiFi 都开不了,于是买了一个随身WiFi ,结果没想安装了驱动后,闪讯直接启动不了了(哭晕在厕所)。只好到学校内网实验了,结果发现这个随身WiFi有一个主人确认连接的模式,当连接上WiFi后,客户端会弹出等待页面,如果把这个页面替换为我们伪造的页面,一个钓鱼WiFi就搭建成功,可以测试了。

01 搭建过程

安装官网上下载的驱动程序,插入随身WiFi,

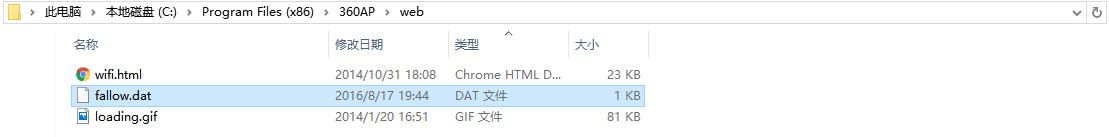

可以看到弹出了WiFi的管理页面,接下来。我们在文件资源管理器下切换到 C:\Program Files (x86)\XXXAP\web目录下,可以看到三个文件:

这就是客户端连接时弹出的认证界面,我们只要替换掉HTML文件为我们伪造的页面,就可以猥琐欲为了。不过这里还有一点,由于这里给客户端弹得是静态页面,无法实现密码的储存,我们要搭建本地的服务器,这里推荐phpstudy,自带apache服务器与MySQL数据库,简单方便,把网站根目录指向C:\Program Files (x86)\XXXAP\web,就可以了。

第一步:

安装好驱动程序,先不要插入随身WiFi,进入web目录下,将目录里的替换为我们编写好的网页文件,注意这个fallow.dat文件不知到有什么用,暂时先保留吧。

以上钓鱼网站的文件,其中文件夹里的文件以及三个html文件是直接我们学校的WiFi认证网站上直接保存下来的,而aaa.php是将用户输入密码存放到数据库的文件。代码很丑,将就看吧。。。。。。

第二步:

打开phpstudy,其他选项菜单—->站点域名管理—->将网站根目录改为C:\Program Files (x86)\XXXAP\web—->保存配置文件。重启。

第三步:

打开WiFi设置界面,来到设置中心,将连接方式选为主人确认连接,

将ssid也改成学校WiFi的名称,基本上客户端就分辨不出来谁真谁伪了,至此,WiFi的设置已经完成。

02 测试演示

打开手机,连接到i-HDU,可以看到电脑会弹出是否确认连接的页面,经过我实际的测试不管点同意还是直接不管,客户端都会弹出认证界面,输入密码都会被记录到数据库中。

先看看数据库中的数据为空:

在钓鱼页面中输入账号密码:

再次查看数据库:

可以看到已经获取到了用户账号和密码。

03 总结

钓鱼WiFi的光从页面上是难以分辨的,大家连WiFi时一定要多看看认证页面的url,谨防上当。

本文内容仅代表作者观点且只做测试展示,目的是提醒读者注意 WiFi 联网安全,严禁将内容用于不法用途。

*本文原创作者:iloveacm,本文属FreeBuf原创奖励计划,未经许可禁止转载。

来源:freebuf.com 2018-01-04 10:00:51 by: iloveacm

请登录后发表评论

注册