搜索精彩内容

包含"www applications"的全部内容

域渗透中的ACL访问控制和组策略利用方法 – 作者:斗象智能安全平台

前言在Windows域环境下的攻防对抗,有许多利用手段都与访问控制的权限相关。当企业域环境经历长时间的发展变化,部分运维管理工作可能会因疏漏和遗忘,留下一些存在风险隐患的配置,这些风险隐...

APT41多漏洞网络攻击分析 – 作者:Kriston

研究人员发现自今年开始APT41开展了大范围的网络活动。从1月20日到3月11日APT41利用了Citrix NetScaler/ADC,Cisco路由器和Zoho ManageEngine Desktop Central等漏洞进行攻击攻击活动。目标国家...

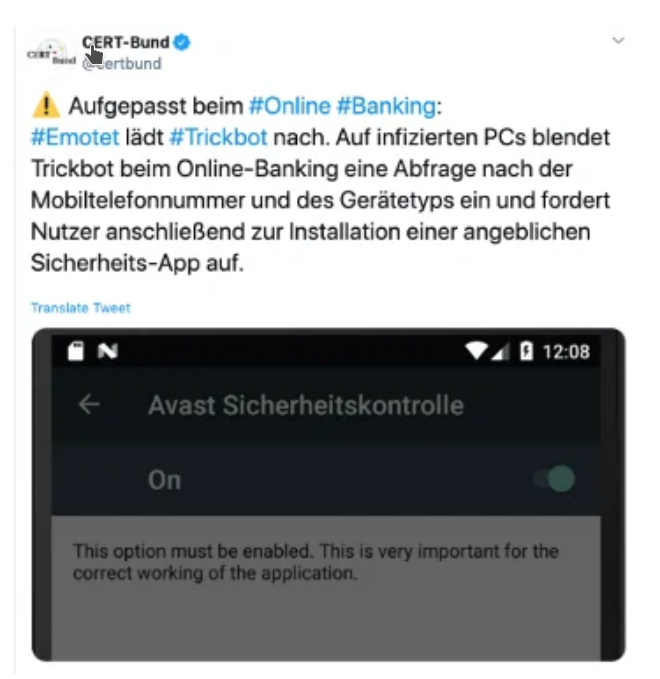

TrickMo绕过2FA认证 – 作者:Kriston

研究人员近期发现Android恶意软件“TrickMo”,该程序可通过TrickBot木马感染用户。攻击者利用该恶意app可绕过2FA认证并授权交易,TrickMo正在频繁升级更新,虽然它可以针对任何银行或地区,但...

路由器固件编译入门 – 作者:潇潇落木

0x01环境准备1、本次使用开源的OPENWRT源码进行编译,OpenWRT是一个高度模块化、高度自动化的嵌入式Linux系统,拥有强大的网络组件和扩展性,常常被用于工控设备、电话、小型机器人、智能家居、...

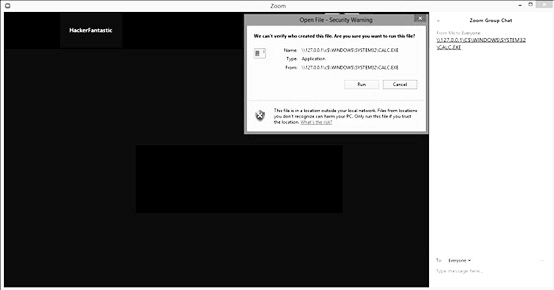

云视频会议软件Zoom,沦为黑客“恶魔之眼”,连环漏洞陷信任危机 – 作者:国际安全智库

【导读】近日,远程云视频会议软件Zoom连环曝出重磅漏洞问题,引发广泛关注。不仅美国国家航空航天局NASA叫停视频会议APP,美国联邦调查局FBI贴出告示,警惕“Zoom**”,就连Zoom官方也紧急宣布...

Java反序列化系列ysoserial Hibernate1 – 作者:alphalab

一、Hibernate简介Hibernate是一个开放源代码的对象关系映射框架,它对JDBC进行了非常轻量级的对象封装,它将POJO与数据库表建立映射关系,是一个全自动的orm框架,hibernate可以自动生成SQL语...

SecWiki周刊(第321期) – 作者:SecWiki

安全技术[Web安全] 内网横向渗透攻击流程https://forum.90sec.com/t/topic/949[Web安全] 通达OA 任意用户登录漏洞(匿名RCE)分析https://www.zrools.org/2020/04/23/%E4%BB%A3%E7%A0%81%...

零知识证明:从“洞穴”到数字货币 – 作者:狴犴安全团队

零知识证明是一种可在多方交互验证需求中实现隐私保护的密码学方案,用于在不泄露具体数据的情况下对数据知识的掌握或相关计算的正确性进行证明,经过密码学学术界和金融科技等产业界多年的理论...

谁说CWPP只能是主机安全? – 作者:Hillstone

Gartner 2020年的CWPP市场报告发布了,又该有一波代表厂商要开始解读了,2016—2020,从连续5年CWPP的Market Guide中,我看到了IT技术演进对安全产品形态的巨大影响和客户价值导向这个永恒的原...

青骥原创 | 关于车载T-BOX的安全防护 – 作者:汽车信息安全

Hi同路人,这里是青骥汽车信息安全公益小组,经过了五一小长假的放松,大家应该也都“满血复活”又恢复往日昂扬的斗志了吧!非常感谢大家对我们团队的关心和支持. 本月团队原创文章系...