搜索精彩内容

包含"router"的全部内容

关于PLC安全的一次实验 – 作者:等待未来66大顺

一、引言(1)随着工业 4.0 的高速发展,工业自动化程度越来越高,但工控设备暴露在公网的情况也越发明显。而其中尤其以PLC最为明显,这些PLC设备的来源多为国外厂商,安全变得不可控。所以如何...

《西游记》网安指南第三回:50g唐僧肉,卖1比特币?一起来掀开暗网的“神秘面纱” – 作者:百达智慧Patec

话说唐僧在山前看见一户人家,亲自去化缘等了好些时候,三个徒弟也不见师傅回来叫来了土地老儿才知是怎么回事原来唐僧叫蜘蛛精给捆了悬梁高吊,这会儿正挂在暗网上拍卖呢 三个徒弟急了,按照书...

# 开源POC框架学习1-Kunpeng篇 – 作者:zmf963

开源POC框架学习1-Kunpeng篇开源POC框架学习1-Kunpeng篇1. 概述2. 编译3. 使用方法4. 使用例子5. 项目的目录结构6. web/api.go7. plugin部分代码7.1. 如何实现一个插件7.2. 插件的调用部分如何...

挖矿僵尸网络NSAGluptebaMiner利用永恒之蓝漏洞传播 – 作者:腾讯电脑管家

一、背景腾讯安全威胁情报中心检测到挖矿僵尸网络NSAGluptebaMiner变种正在利用永恒之蓝漏洞攻击传播。目前该僵尸网络会控制机器进行门罗币挖矿和搜集用户隐私数据,并具有远程执行命令的功能...

青莲晚报(第七十三期)| 物联网安全多知道 – 作者:qinglianyun

到2024年,物联网连接总数将达到830亿根据Juniper Research的数据,到2020年,物联网连接的总数将从2020年的350亿增加到830亿。该研究发现,到2024年,包括制造业,零售业和农业在内的工业部门...

加密固件分析实战 – 作者:bey0nd

介绍 设备固件的安全性分析是IoT安全审计中非常重要的部分。获取固件是分析中的众多挑战之一,你可以通过多种技术来做到这一点。拥有固件后,就可以对其进行更仔细的分析。获取设备固件的最...

白盒系列之变量追踪引擎(一) – 作者:nightmarelee

一、白盒整体概括在开始变量追踪的正式讲解之前,先概括的看一下目前各大厂对于白盒的使用情况,可以简单的概括为下图的模型。上图列出了触发白盒扫描的几个关键节点,分别为开发、集成、发布阶...

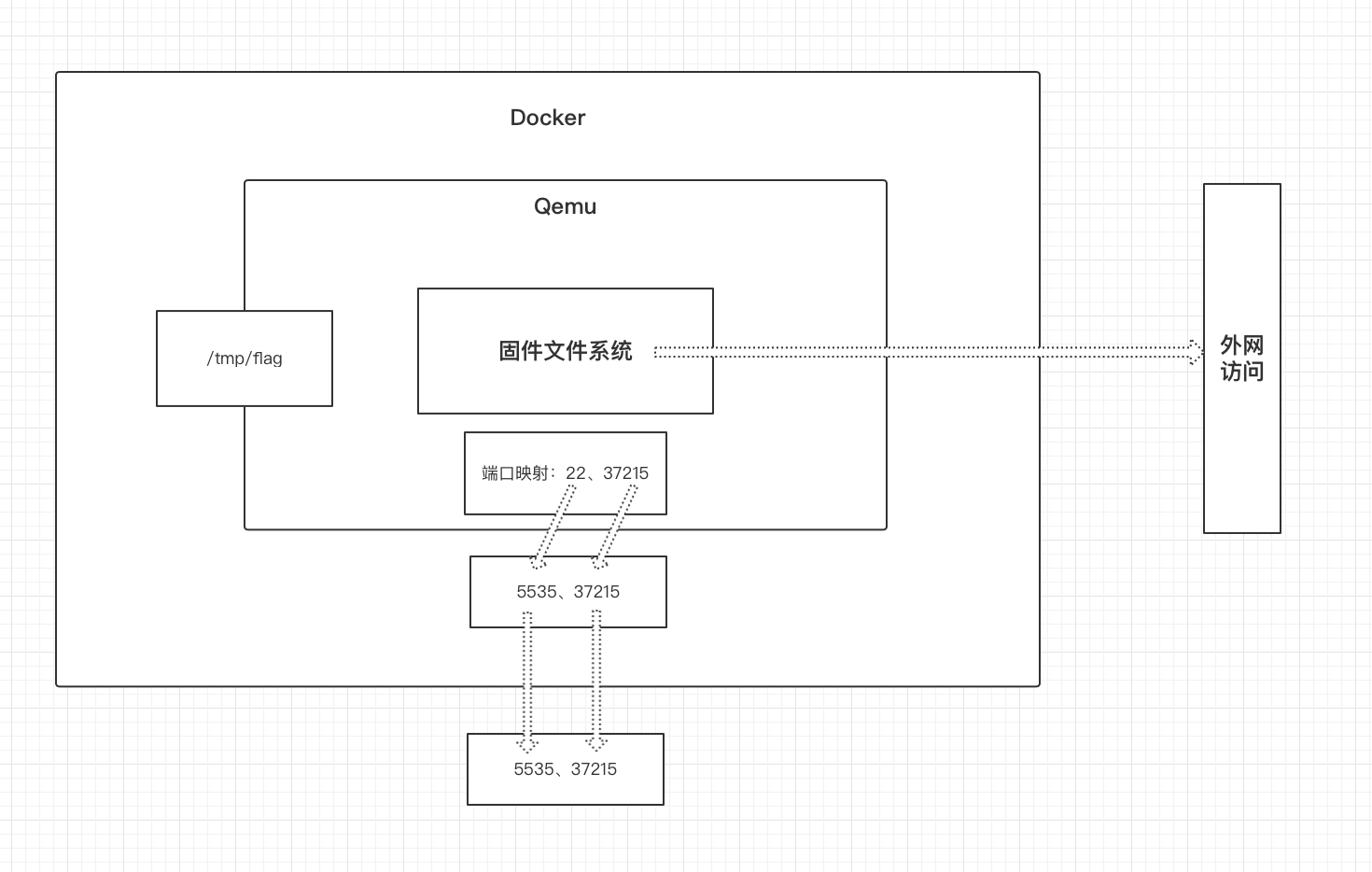

基于Docker的固件模拟 – 作者:白帽汇

作者:m2ayill(白帽汇安全研究院)概述目前的设备模拟都需要用户人工操作,没有一个直接可用的方案,难度大成本高耗时长。而且在各大漏洞靶场中都没有集成,如:Vulfocus 开源靶场,等。本文主...

超全!CIS Controls中英双语对照 – 作者:吞龙

A.什么是CIS? CIS是一个社区驱动的非营利组织,负责管理维护CIS Controls®和CIS benchmark™,全球公认保护IT系统和数据的最佳实践。CIS领导全球IT专业人士不断...

BGP协议 – 作者:郑州埃文科技

边界网关协议(BGP)是运行于 TCP 上的一种自制系统的路由协议。 BGP 是唯一一个用来处理像因特网大小的网络的协议,也是唯一能够妥善处理好不相关路由域间间的多路连接的协议。 BGP 构建在 EGP ...