搜索精彩内容

包含"ssl 3"的全部内容

从一道CTF学习Volatility取证注册表 – 作者:宸极实验室Sec

日期:2021.07.08作者:nothing介绍:学习如何通过Volatility提取和查看注册表内容。0x00 前言比赛碰到了一个题目,需要从内存中提取注册表内容的,正好趁此机会整理一下如何使用Volatility进行...

Comodo多域名SSL证书可以绑定多少域名 – 作者:安信SSL证书

Comodo是一家便宜SSL证书提供商,提供多种类的SSL证书,包括多域名SSL证书,那么,Comodo多域名SSL证书到底可以绑定多少域名呢?一般来说,购买一张Comodo多域名SSL证书默认可保护3个不同的域名...

会用工具有多可怕,分分钟伪造100万转账截图 – 作者:360手机卫士部

近日,360手机先赔接到用户反馈,兼职网赚被骗上万元。通过对诈骗过程的分析挖掘,尝试对刷单诈骗背后涉及的黑灰产链条及诈骗工具做分析。案例经过用户在朋友圈看到“短视频点赞”的网赚信息,...

Azure Spring Cloud整合New Relic One性能监控 – 作者:中科天齐软件安全中心

近日,微软Azure官方宣布在Azure Spring Cloud中整合New Relic One性能监控。New Relic One是一款知名的性能监测工具,随着New Relic One在Azure Spring Cloud中的集成,用户可以用New Relic On...

什么鬼?我能通过依赖混淆攻击在 Halo 游戏服务器中执行命令,微软不 care?! – 作者:奇安信代码卫士

研究员可以利用依赖混淆攻击在 Halo Microsoft 服务器中执行命令,但微软安全响应中心 (MSRC) 表示并非问题。神秘依赖关系 “swift-search”遭劫持研究员 Ricardo Iramar dos Santos在 https://...

信息收集小结 – 作者:特mac0x01

信息收集作为渗透测试的第一步往往至关重要,好的信息收集是打穿内网的基础。曾有大佬言:渗透测试的本质就是信息收集,那么我们从何开始信息收集呢?一般都是通过域名或IP地址进行展开,本小结...

等保三级合规要求:全站HTTPS安全加密将势在必行 – 作者:锐成信息Racent

根据网络安全等级保护技术2.0(简称“等保2.0”)的第三级等保标准要求:从云计算、物联网、工控系统、移动互联、大数据安全五个方面着手采用密码技术保证网络通信安全,确保通信过程中数据的完...

聚能零信任,“算”无遗策-瀛联iDRC布局密码防御战略,捍卫数据安全生命线 – 作者:上海瀛联信息科技股份有限公司

近年来,物联网、人工智能、大数据、云计算、区块链等新兴技术,犹如为经济发展铺设了前所未有的高速公路,为社会产能带来翻天覆地的变化。这无疑让人大开眼界,却也带来让人望而生畏的安全风险...

中国区块链年度报告发布,腾讯竞争力排名第一! – 作者:腾讯安全

近日,赛迪顾问数字经济产业研究中心发布了《2020-2021年中国区块链产业发展研究年度报告》,对2020年全球以及中国区块链产业发展情况进行了分析,同时对未来两年中国区块链产业趋势给出了判断...

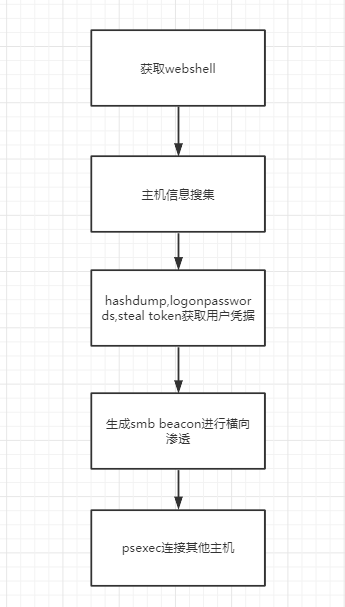

vulnstack-ATT&CK 红队实战(一) – 作者:rickkk

终于熬过了紧张的考试周,现在我又回来了!计划开始学习内网渗透和java开发&安全把红日的vulnstack-ATT&CK(一)过了一遍,拿到了所有主机的权限,但原理还不是很清楚,这里记录一下 注:...