搜索精彩内容

包含"brute"的全部内容

网络安全专业属于对照表(一) – 作者:郑州埃文科技

高级持久威胁(APT)一种网络攻击,使用复杂的技术持续对目标政府和公司进行网络间谍活动或其他恶意活动。通常由具有丰富专业知识和大量资源的对手进行-通常与民族国家参与者相关。这些攻击往往...

开发一款基于MitmProxy的被动式漏洞扫描工具 – 作者:nobodyshome

背景在做渗透测试过程中,脆弱点评估是一个枯燥的过程,目标系统 Web 接口可能成百上千个,每个接口都需要做认证,授权,输入检测,错误管理,业务逻辑等安全问题。特别是针对输入检测模块,XSS...

SQL注入入门介绍 – 作者:ATL安全团队

0x01 前言数据库,不管是做前端、后端、渗透、运维,只要是从事计算机行业,多少都会需要接触到它。提到了网络安全,它更是我们避不开的话题,同时SQL注入也是OWSAP TOP10中最大的一类安全风险...

学习笔记 | 记一次对1521端口的漏洞利用以及踩坑 – 作者:wwyyss

前言一次渗透测试中,目标所有的漏洞都测试完毕,却唯独剩了个1521端口,于是就针对1521端口进行了一系列的测试。利用1、首先想到的是爆破SID在Oracle中,SID是System IDentifier的缩写。SID是...

Nessus常用扫描分享 – 作者:thinkoaa

朋友们好啊,我是渗透测试白帽子Thinkoaa,刚才有个朋友问我T老师发生甚么事了,我说怎么回事?给我发了一张截图,我一看!噢!原来是昨天有两个白帽子,20多岁,一个src排名90多名,一个排名80...

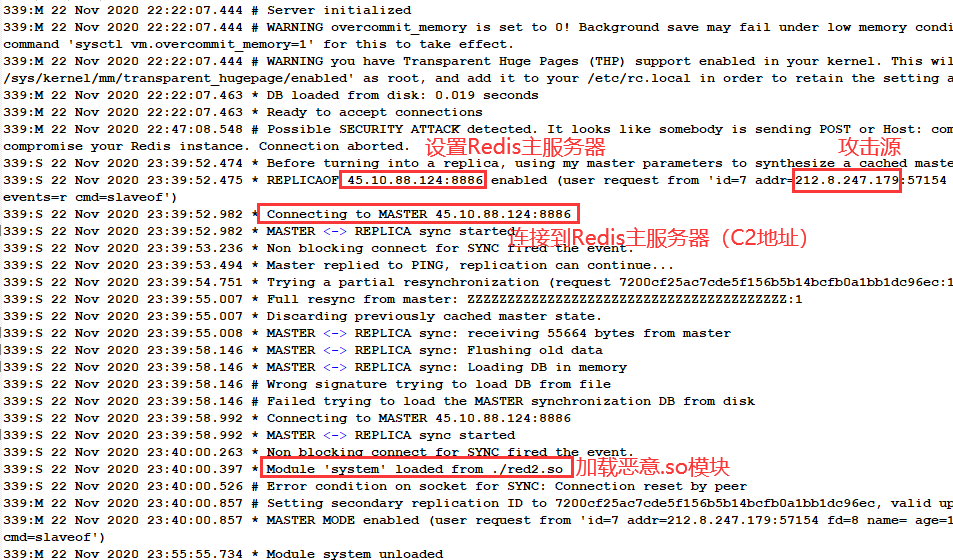

H2Miner新变种利用Redis漏洞入侵云服务器挖矿 – 作者:腾讯电脑管家

一、背景腾讯主机安全(云镜)捕获H2Miner挖矿木马最新变种,该变种利用Redis 4.x/5.x 主从同步命令执行漏洞(CNVD-2019-21763)攻击云服务器,检测数据显示该木马活动有明显增长。由于用户将Re...

你真的会信息收集吗? – 作者:stfswtw

在一次渗透测试过程中,最重要的就是信息收集,占测试流程的80%可能还要多,信息收集的越多,发现漏洞的可能性就越大,渗透测试成功率越高。对一个站点的测试信息收集主要分为几类:域名信息,...

盘点:新冠肺炎疫情相关安全统计报告 – 作者:安恒风暴中心

新冠肺炎疫情推动了数字化转型工作,也令企业领导将网络安全的重要性提到了新的高度。同时,实体办公室的缩减,以及出现大量长期远程办公人员的可能性,意味着CISO需重新评估自己的长期技术重点...

信息搜集,含详细教程(面向新手) – 作者:小健健健健健

前言的前言这个文章本来是要发到csdn上的,这一周我辛苦耕耘,幻想发表之后会有很多人来看,会有很多评论,很多鼓励。谁知道csdn不让发,我*******嗯,然后我来freebuf试试,感谢各位大佬赏个脸...

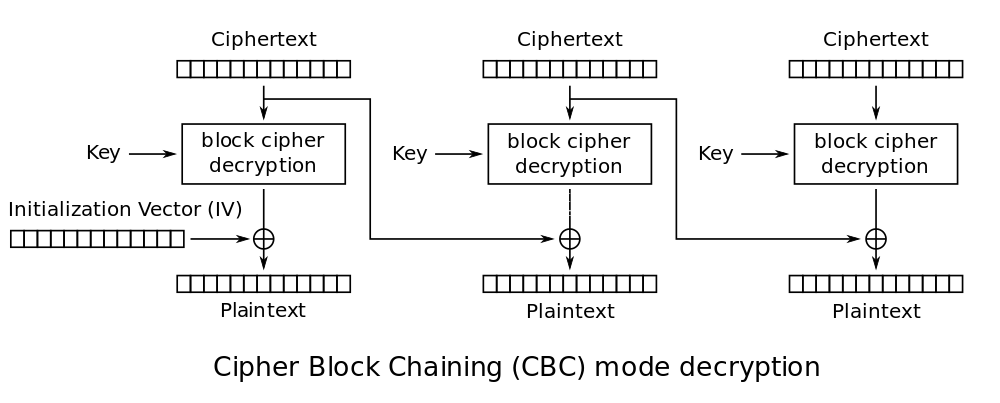

Paddind Oracle Attack详细解读 – 作者:云影安全团队

Paddind Oracle Attack详细解读适用条件加密方式为AES.CBC模式已知加密后的cipher已知加密时初始的iv攻击原理如果明文过长,需要一个块一个块的进行解密,只是iv发生了变换,其中的过程一模一样...