搜索精彩内容

包含"how to use fc"的全部内容

DC-8:渣渣在靶机渗透时的睿智操作 – 作者:bigsong

靶机下载网站:https://www.vulnhub.com/不得不说,本地下载真的慢,种子链接下载好香在下载页面中找到第三个下载种子链接打开百度网盘,找到离线下载,点击旁边的小箭头,选择添加BT任务,找到...

kali2020.3 初步配置及修改终端颜色 – 作者:qq87234770

近日由于莫名原因导致我原来的2019.2的kali系统出现问题无法进入,当时快照又刚好被删除,于是重装了一个kali,并在此记录一下。初步配置配置源vi /etc/apt/sources.list# deb-src http://http...

网络安全SRC漏洞挖掘经验总结V1.0 – 作者:白色的空盒子

0x01 信息收集1、Google Hack实用语法迅速查找信息泄露、管理后台暴露等漏洞语法,例如:filetype:txt 登录 filetype:xls 登录 filetype:doc 登录 intitle:后台管理 intitle:login intitle:后台...

linux kernel UAF(CVE-2017-11176)漏洞分析与利用 – 作者:极光无限SZ

作者:维阵漏洞研究员--km1ng01 概述 Linux内核中的POSIX消息队列实现中存在一个UAF漏洞CVE-2017-11176。攻击者可以利用该漏洞导致拒绝服务或执行任意代码。02 影响范围 内核版本至最高Linux ...

安卓学习(一) – 作者:每天都要努力哇

基础知识前言安卓5.0开始试用ART虚拟机,安卓系统也开始分32位和64位版本APK基本结构1、assets这里面一般放的是资源,这里面的资源通常是没有编译过的,像js、html等2、lib目录放的一般是so文件...

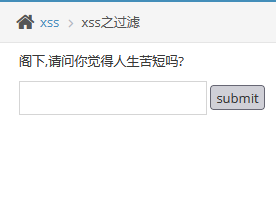

pikachu靶场-XSS跨站脚本-xss之过滤 – 作者:知非知非知非

根据题目要求,咱们这里直接加入PAYLOAD!!!<img src='#' onmouseover='alert('xss')'>看看他过滤的是个啥!!!这过滤个寂寞!!!就这!!! 但其它可能不会这么简单!!!源代码审计...

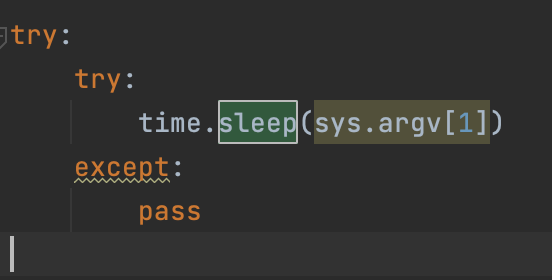

Black Kingdom恶意软件分析 – 作者:Kriston

在2019年发现了针对Microsoft Exchange Server 漏洞的勒索软件Black Kingdom ,该恶意软件由python编码。今年再次发现其恶意活动,该勒索软件利用 Microsoft Exchange 漏洞 (CVE-2021-27065)进...

Redpill:帮助你在后渗透任务中实现反向TCP Shell – 作者:Alpha_h4ck

项目介绍redpill项目旨在帮助广大研究人员在后渗透任务中实现反向TCP Shell。在日常的红队活动中,我们经常需要使用非常规的方式来访问目标系统,比如说通过反向TCP Shell来绕过系统管理员部署...

Vulnstack(一)writeup – 作者:secur1ty

前言最近做了做红日的vulnstack,感觉蛮好玩的,写篇文章记录一下解题过程。环境搭建首先配置模拟内外网环境其中,192.168.52.0为模拟内网192.168.119.0为模拟外网接下来进入win7,首先修改已过...

浅谈哈希传递那些世人皆知的事 – 作者:MrAnonymous

前言Pass The Hash 即哈希传递攻击,简称 PTH,该攻击方法通过找到与账户相关的密码散列值 NTLM Hash 来进行攻击的。由于在 Windows 系统 NTLM 认证的 TYPE 3 消息计算 Response 的时候,客户端...