搜索精彩内容

包含"vulnhub"的全部内容

Vulnhub Hackme:2 – 作者:WAFmax

Hackme:2靶场搭建查看靶场能都正常运行靶场链接主机发现与端口扫描使用nmap获取主机的ip与详细的开放端口信息nmap 192.168.1.0/24 nmap -sS -sV -p- -A 192.168.1.105 //获取主机的详细信息 访...

Vulnhub Bluesky:1 – 作者:WAFmax

Vulnhub Bluesky:1靶机基础信息要求获取root权限难度:容易链接导入靶机查看是否正常运行主机的发现与端口检测因为靶机的地址与kali的地址处于同一网段下可以使用nmap进行查找,找出地址后对地...

Vulnhub DC-8 – 作者:WAFmax

DC-8基础信息整体上思路明确操作简单清晰搭建靶机检测能否运行主机发现与端口扫描因为靶机与kali处在同一个网段,先对靶机的地址进行确认nmap 192.168.1.0/24 发现地址为192.168.1.105,对开放...

Vulnhub devguru – 作者:WAFmax

DevGuru基础信息难度取决于经验,我觉着挺难的有很多东西都没有接触过卡了好几天靶机搭建该靶场是在VirtualBox上搭建使用VM上的kali作为攻击机端口扫描因为靶机已给出自己的地址这里只需要进行...

Vulnhub靶机渗透测试之DC-8 – 作者:waizai

Vulnhub简介Vulnhub是一个提供了很多漏洞环境的靶场平台,其中的环境基本上都是做好的虚拟机镜像文件,需要使用VMware或者是VirtualBox运行。每个镜像会有破解的目标,大多是Boot2root,从启动...

XXE漏洞原理 – 作者:ATL安全团队

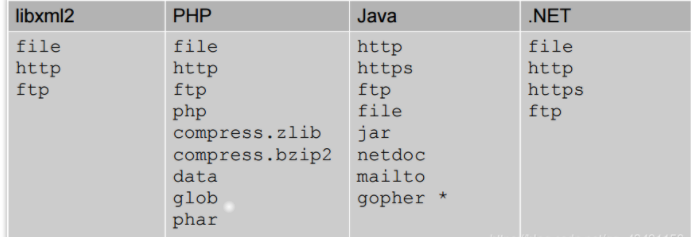

简介XXE全称XML External Entity InjectionXML在引入外部实体的时候完成注入攻击称为XXE。那么它带来的危害有那些:1.DOS攻击2.SSRF攻击3.使用file协议读取任意文件4.端口探测5.执行系统命令1....

VulnHub-WARZONE: 3 (EXOGEN) – 作者:德米lasi

靶机地址:https://www.vulnhub.com/entry/warzone-3-exogen,606/Warzone: 3 (Exogen) ~ VulnHub直接用vm虚拟机导入即可0x0:信息收集用nmap确定靶机ip前面那个域名是很重要的一部分。需要在hos...

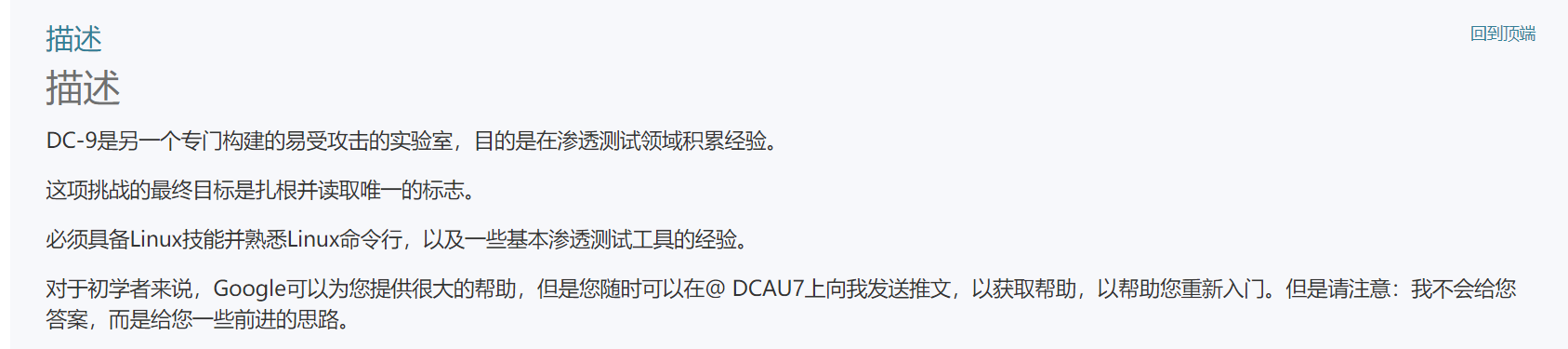

Vulnhub DC: 9 – 作者:WAFmax

DC-9基础信息这是DC系列的最后一个靶机,难度中等,思路比较清晰容易上手成功导入镜像,启动成功显示如下界面主机发现与端口扫描因为靶机与kali处于同一个网段先使用nmap发现地址,然后在对地址...

Vulnhub Leeroy(提权失败求解惑) – 作者:WAFmax

Vulnhub Leeroy基础信息难度中等靶场导入链接:https://www.vulnhub.com/entry/leeroy-1,611/镜像可以直接导入到VMware里,导入成功运行后显示如下界面主机发现与端口扫描因为靶机与kali处在同...

Vulnhub DC-5 靶机渗透 – 作者:hambugerhan

1、信息收集DC-5靶机描述获取kali的ip地址:扫面该局域网下的所有设备:发现DC-5靶机的ip地址为192.168.0.149,用nmap对该ip进行扫描:发现80端口开启,在浏览器中输入该ip,发现该网站的CMS是N...