搜索精彩内容

包含"sock 5 proxy"的全部内容

Python黑帽子——黑客与渗透测试编程之道 – 作者:cloudcoll

第一章 设置Python环境1、Windows中安装PyCharm。2、安装python2和python3。3、安装Kali linux和Windows虚拟机。4、编写第一个程序sum.py(python3)def sum(number_one, number_two): nu...

nginx回源完整流程源码分析 – 作者:stan1y

nginx访问上游服务器upstream分为几个阶段:1.启动upstream。2.连接上游服务器。3.向上游发送请求。4.接收上游响应(包头/包体)。5.结束请求。主要数据结构:ngx_http_upstream_tngx_http_upstre...

Java反序列化之ysoserial cc1链分析 – 作者:乔木吧啦吧啦

0x01:前言上篇文章对Apache Commons Collections反序列化漏洞利用链进行了分析,也埋坑说要结合此漏洞,深入分析ysoserial反序列化工具,本文也算是填坑之作。ysoserial是一款知名的java反序列...

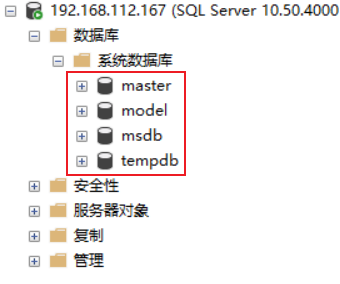

数据库安全之MSSQL渗透 – 作者:Kr1pt0

本篇文章是MSSQL数据库漏洞提权复现记录,记录了实际中常见的MSSQL数据库漏洞并如何利用,对漏洞底层的原理简单分析,主要分为五个部分:MSSQL简介、MSSQL各版本安装、MSSQL基本操作、MSSQL漏洞...

安全技术|一个实验了解多层内网渗透 – 作者:dadadadudu

近年来,攻击者潜伏在企业内网进行攻击的安全事件屡见不鲜,攻击者在经常会企业的内网进行横向渗透,令防守方防不胜防。因此,我们应该严格控制好网络区域之间的访问规则,加大攻击横向渗透的阻...

匿名信使:木马隐蔽通信浅谈 – 作者:腾讯安全平台部

前言这是前文《网络层绕过IDS/IPS的一些探索》[1]的延续,当时就想可以用四层以下的协议实现木马通信绕过各类IDS/IPS的检测,一直没有找到时间测试,正好这次攻防演练值守期间有了机会。标题之...

内网渗透基石篇–隐藏通信隧道技术(下) – 作者:pony686

前言:非淡泊无以明志,非宁静无以致远。上篇:《内网渗透基石篇-- 隐藏通信隧道技术(上)》一. 应用层隧道技术1. ssh隧道建立双向安全隧道将其他TCP端口的通信通过SSH连接转发用SSH作为传输层...

内网+服务攻防实战模拟(下) – 作者:Kr1pt0

承接文章《内网+服务攻防实战模拟(上)》的内容,下篇主要是独立域方向的七台应用服务主机,分别安装了MSSQL、JBoss、ThinkPHP等服务应用程序,通过二级、三级代理一一拿下~~八、独立域 | MSSQ...

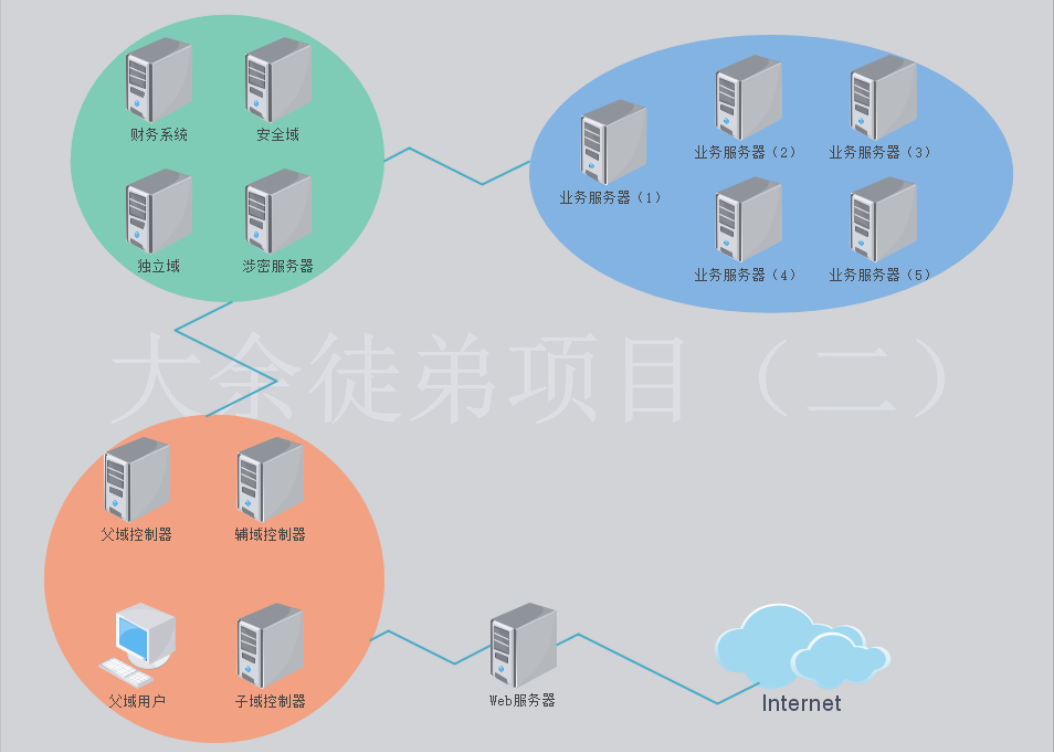

内网+服务攻防实战模拟(上) – 作者:Kr1pt0

本篇文章详细记录了一个内网+服务环境靶机的渗透过程,大约涉及到15台主机,由于这些靶机都在虚拟机内搭建,和实战相比有所区别,但可以尽最大程度地模拟实战的情况。从一级代理到三级代理,使...

综合环境靶场攻击过程记录(内网域森林+服务森林)上 – 作者:ch4ngeba

综合环境靶场攻击过程记录(内网域森林+服务森林)上篇综合环境靶场攻击过程记录(内网域森林+服务森林)中篇综合环境靶场攻击过程记录(内网域森林+服务森林)下篇一、环境感谢大余师父辛苦搭建的大...