搜索精彩内容

包含"event id 5"的全部内容

谁说CWPP只能是主机安全? – 作者:Hillstone

Gartner 2020年的CWPP市场报告发布了,又该有一波代表厂商要开始解读了,2016—2020,从连续5年CWPP的Market Guide中,我看到了IT技术演进对安全产品形态的巨大影响和客户价值导向这个永恒的原...

Mykings僵尸网络更新基础设施,大量使用PowerShell脚本进行“无文件”攻击挖矿 – 作者:腾讯电脑管家

一、概述MyKings僵尸网络2017 年 2月左右开始出现,该僵尸网络通过扫描互联网上 1433 及其他多个端口渗透进入受害者主机,然后传播包括 DDoS、Proxy(代理服务)、RAT(远程控制木马)、Miner(...

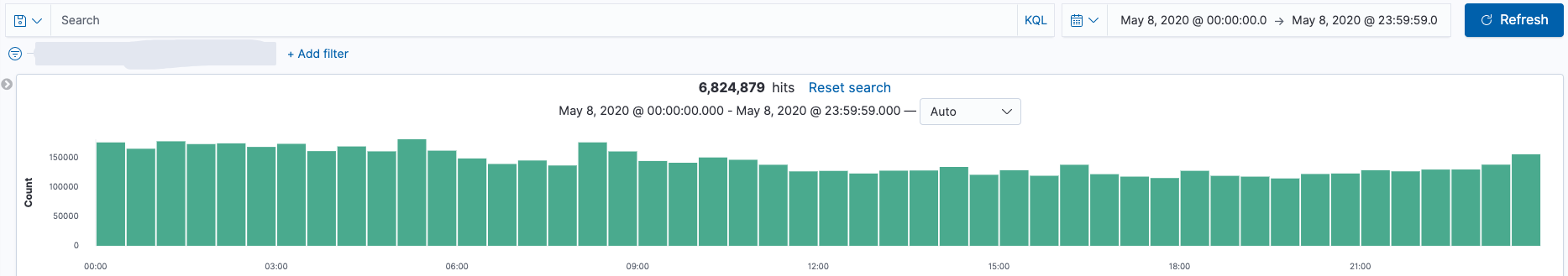

Cowrie蜜罐的Docker部署过程及Elasticsearch+Kibana可视化 – 作者:FreeAChao

引言 蜜罐是一种刻意让攻击者进入的设备,目前有很多应用场景,比如可以为威胁情报的信息采集提供信息。蜜罐根据交互等级可以分为低交互、中交互、高交互,同时现在已经有开源的蜜罐设备。本...

Zeek:高度定制化的DNS事件及文件还原 – 作者:Shell.

背景 1. 本地环境中部署了2台NTA(Suricata)接收内网12台DNS服务器的流量,用于发现DNS请求中存在的安全问题。近一段时间发现2台NTA服务器运行10小时左右就会自动重启Suricata进程,看了一...

挖洞经验 | 用Chrome浏览器工具发现Gmail中的DOM XSS – 作者:clouds

本文讲述了作者用Chrome浏览器开发工具DevTool,在Gmail的跨域通信中发现了隐蔽的DOM XSS漏洞,最终收获了谷歌$5000的奖励。Gmail中的隐蔽消息去年底,我在Gmail中研究起了DOM XSS漏洞,我并没...

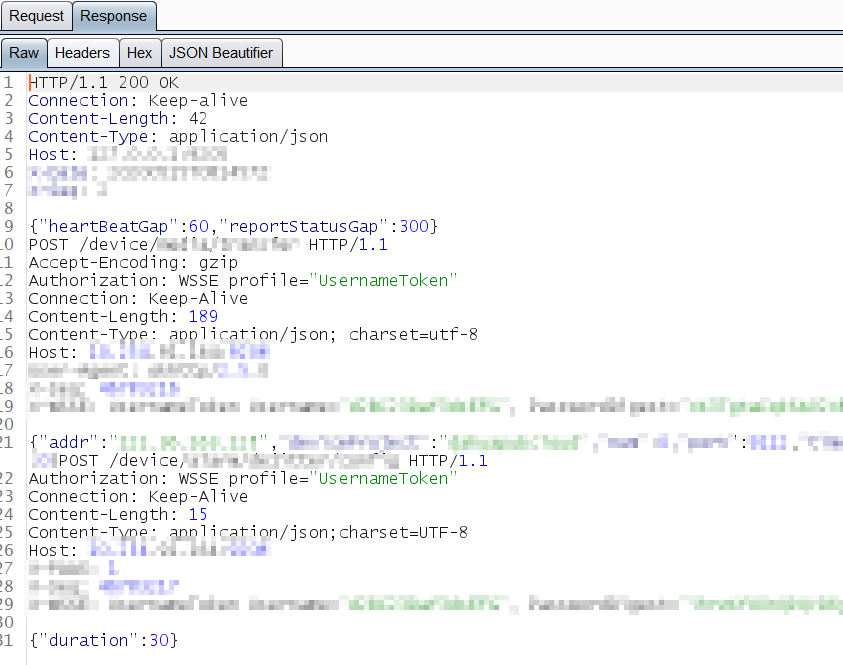

利用Python搭建长连接中间人工具分析流量 – 作者:MactavishMeng

观前提示本篇文章部分基础原理和设置可参考《使用Python搭建反向代理分析设备流量》一文,部分原理在该文中已阐述,本文不再赘述。书继续接上文。在愉快的搭建了反向代理展开一系列测试之后,当...

Suricata工控规则研究 – 作者:黄一113530

Suricata是一款免费开源的网络威胁检测工具。主要用于实时入侵检测(IDS),嵌入式入侵防御(IPS)和网络安全监控(NSM)等。因工作需要,我也准备来盘一下,准备部署检测一下工控这块的流量,...

ModSecurity OWASP核心规则集的两种配置模式 – 作者:wangzi2049

本文主要介绍OWASP核心规则集的两种配置模式。 OWASP规则的官方Github地址:https://github.com/coreruleset/coreruleset。 OWASP V3版本核心规则集目前支持两种配置模式: 异常评分模式(默认...

开源POC框架学习2 — POC-T篇 – 作者:zmf963

开源POC框架学习2 -- POC-T篇1. 概要2. 基本的使用2.1. 项目结构2.2. 快速入门2.3. POC的编写3. 核心代码逻辑3.1. main函数3.2. 加载poc3.3. 加载扫描目标3.4. 并发引擎4. 小结1. 概要gitee地址...

Xalan包在XXE问题中的坑 – 作者:Venscor

一、问题发现对于XXE问题,大家都不陌生。对于XXE的防御(修复),很多安全从业者也都知道,最安全的手段就是禁用DTD实体。文献【1】给出了各种语言下各类XML库的安全编码方式。在甲方环境下,...