搜索精彩内容

包含"event id list"的全部内容

ADB配置提权漏洞(CVE-2017-13212)原理与利用分析 – 作者:Tasfa

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。*本文原创作者:Tasfa,本文属FreeBuf原创奖励计划,未经许可禁止转载...

glibc Realpath缓冲区下溢漏洞(CVE–2018–1000001)分析 – 作者:安全之光

0x00 漏洞描述该漏洞涉及到 Linux 内核的 getcwd 系统调用和 glibc 的 realpath() 函数,可以实现本地提权。漏洞产生的原因是 getcwd 系统调用在 Linux-2.6.36 版本发生的一些变化,我们知道 ge...

通过逆向分析防御挖矿病毒 – 作者:safecat

*本文原创作者:safecat,本文属FreeBuf原创奖励计划,未经许可禁止转载前言:因为这次是从应急响应引出的,所以我将侧重点放在分析病毒本身的存储方式和传播途径,靠逆向分析出防护策略用于帮...

PassGAN:一种关于密码破译的深度学习方法(二) – 作者:DigApis

II.背景和相关工作在这部分,我们展示关于深度学习和GANs的简短概述。然后,我们回顾密码破译的最新情况。A. 深度学习在90年代中期,一些机器学习方法,比如support vector machines[6...

基于Elastalert的安全告警剖析 – 作者:bigface

*本文作者:bigface,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。elastalert 是一款基于elasticsearch的开源告警产品(官方说明文档)。相信许多人都会使用ELK做日志收集系统,但是...

如何搭配USRP在安卓设备上搭建GNU Radio – 作者:Covfefe

在这篇文章中,我们会使用安卓设备通过USB连接USRP。所以就需要USRP B2xx(B200, B210, 或者是 B200mini),这些都是经过全面测试的。除了这些,我们还需要一个OTG(USB On-the-Go)线缆,它可...

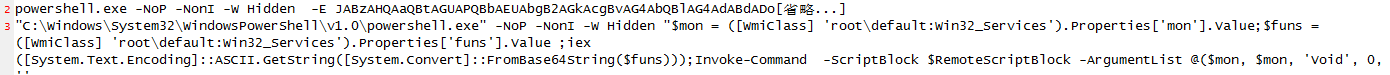

利用WMI构建无文件后门(基础篇) – 作者:DigApis

本文分两部分,第一部分是基础,第二部分是方法,先来看下总体大纲:简介WMI Architecture(架构) Managed Components(管理组件) Consuming Data(数据处理) Querying Da...

PassGAN:一种用于密码破译的深度学习方法 – 作者:DigApis

III.GAN的构造和参数 利用GAN的能力有效的评估训练集包含的口令的概率分布。我们实验了一些参数。在这一部分,我们讲解GANs在具体构架和参数方面的选择。 我们通过Gulraiani团队的IWGAN(Imp...

用鱼竿、鱼钩、鱼饵和彩蛋模拟一次网络渗透 – 作者:flagellantX

*本文原创作者:flagellantX,本文属FreeBuf原创奖励计划,未经许可禁止转载 一、工具鱼竿:基于golang语言的CHAOS远程后门(作者是巴西的开源爱好者)https://github.com/tiagorlampert/CHA...

宜信防火墙自动化运维之路 – 作者:宜信安全应急响应中心

写在前面作者浅言做了多年安全运维的我一直想出点干货,经常看众大神分享经验,仰望的同时总是想有一天自己也能贡献点什么。在宜信的这些年工作了许久,经验也积攒了一些,不敢说干货多硬,只能...