搜索精彩内容

包含"pentester"的全部内容

[红日安全]Web安全Day13 – 命令执行实战攻防 – 作者:Setup

本文由红日安全成员:Once 编写,如有不当,还望斧正。大家好,我们是红日安全-Web安全攻防小组。此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一个名...

SecWiki周刊(第317期) – 作者:SecWiki

安全技术[Web安全] 渗透测试和安全面试的经验之谈https://github.com/Leezj9671/Pentest_Interview[Web安全] 提权之DLL注入https://mp.weixin.qq.com/s/T3**4Jc2vsTcisS7pWHnZA[漏洞分析]...

SecWiki周刊(第321期) – 作者:SecWiki

安全技术[Web安全] 内网横向渗透攻击流程https://forum.90sec.com/t/topic/949[Web安全] 通达OA 任意用户登录漏洞(匿名RCE)分析https://www.zrools.org/2020/04/23/%E4%BB%A3%E7%A0%81%...

SecWiki周刊(第330期) – 作者:SecWiki

安全技术[漏洞分析] 循序渐进分析CVE-2020-1066https://mp.weixin.qq.com/s/TU5Obmd76QdhfQ-40UxUBQ[Web安全] python cms审计记录https://github.com/MisakiKata/python_code_audit/blob/...

网络安全之路:我的系统性渗透测试学习框架 – 作者:hacking疯狂网络人

没有兴趣,何来成就,难道就只是为了咕噜猫?hahaha(听不懂吧,没关系,只是因为加密了,你能从我的笔记中找到答案么嘿嘿嘿嘿!!!)注意:以下内容仅记录本人当时学习时任然不知的相关知识。...

VulnHub DC 5入侵实战 – 作者:FFFcaptain328

基本配置靶机是从VulnHub上下载的DC5:攻击机使用的是Kali2020.3信息收集Kali的网络配置:首先还是对虚拟网段进行扫描,网段为192.168.187.0/24:发现主机192.168.187.138进一步扫描:没能有更...

聊聊猎洞的残酷真相:一腔孤勇,为爱发电 – 作者:奇安信代码卫士

安全圈子的猎洞获奖金的新闻扑面而来,仿佛“白帽黑客”这几个字都自带光芒,闻起来都是满满的侠客味道,以及,金钱的味道。当白帽黑客们说,“只是一个小洞”,“10分钟不到,挖到一个 RCE”,...

HackBox(贰) – 作者:DeceaseWolf

目标一同样,给出攻击地址为10.10.10.46使用nmap进行扫描使用给出的“弱口令”进行连接ftpuser / mc@F1l3ZilL4 发现存在backup.zip,下载下来查看一下存在那些内容。解压发现存在密码,可以使用...

史上最全的渗透测试面试题,都是干货。 – 作者:00梦梦00

1拿到一个待检测的站或给你一个网站,你觉得应该先做什么?一、信息收集1.获取域名的whois信息,获取注册者邮箱姓名电话等。2.通过站长之家、明小子、k8等查询服务器旁站以及子域名站点,因为主...

VulnHub-Pentester Lab: Play XML Entities – 作者:ch4ngeba

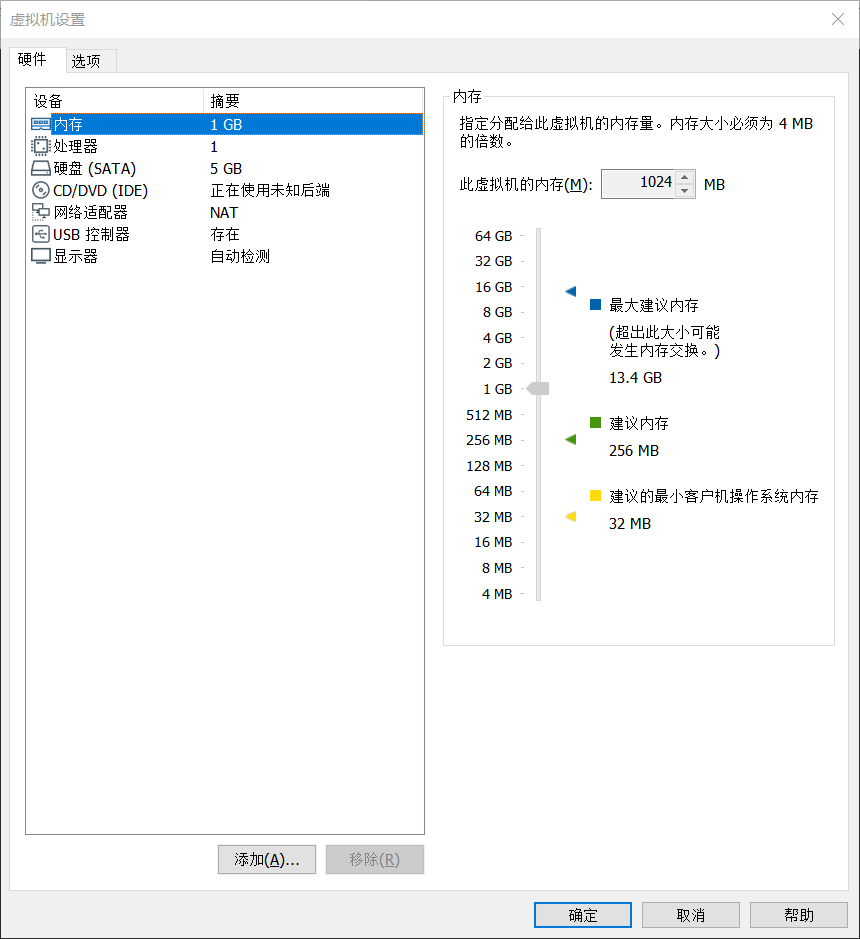

靶场信息地址:https://www.vulnhub.com/entry/pentester-lab-play-xml-entities,119/ 发布日期:2015年4月7日 目标:登录admin用户运行:VMware Workstation 16.x Pro(默认为NAT网络模式) 描...

![[红日安全]Web安全Day13 - 命令执行实战攻防 - 作者:Setup-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/raw.githubusercontent.com/hongriSec/Web-Security-Attack/master/Part1/Day13/files/assets/LUdrWsne1AUZATr7.png)