搜索精彩内容

包含"socks5 proxy 22"的全部内容

内网穿透从搭建到溯源 – 作者:酒仙桥六号部队

背景在攻防博弈这个永久的话题中,永远不会缺少一个重要角色即内网穿透。当渗透测试人员在进入内网,需要扩大战果的时候,往往会遇到内网的一些防护策略,不外乎边界设备、防火墙及入侵检测设备...

ssrf知识点总结 – 作者:130421106

作者:掌控安全-柚子ssrf基础知识ssrf的定义SSRF(Server-Side Request Forgery,服务器请求伪造)是一种由攻击者构造请求,由服务端发起请求的安全漏洞,一般情况下,SSRF攻击的目标是外网无法访问的...

reGeorg搭建HTTP隧道和流量分析 – 作者:hualian071

reGeorg介绍reGeorg 的前身是2008年 SensePost 在 BlackHat USA 2008 的 reDuh 延伸与扩展。reGeorg是reDuh的继承者,利用了会话层的socks5协议,相比较于reDuh效率更高一些。关于通过reGeorg建...

红队基操系列:流量代理、免杀钓鱼 – 作者:P1cker

本次渗透测试初衷是自建靶场,研究下内网流量代理及免杀马钓鱼,初步测试完后索性多做几步,形成一个较为完整的全流程渗透过程。郑重申明:本文分享的所有信息技术仅用于学习教育之目的,所有攻...

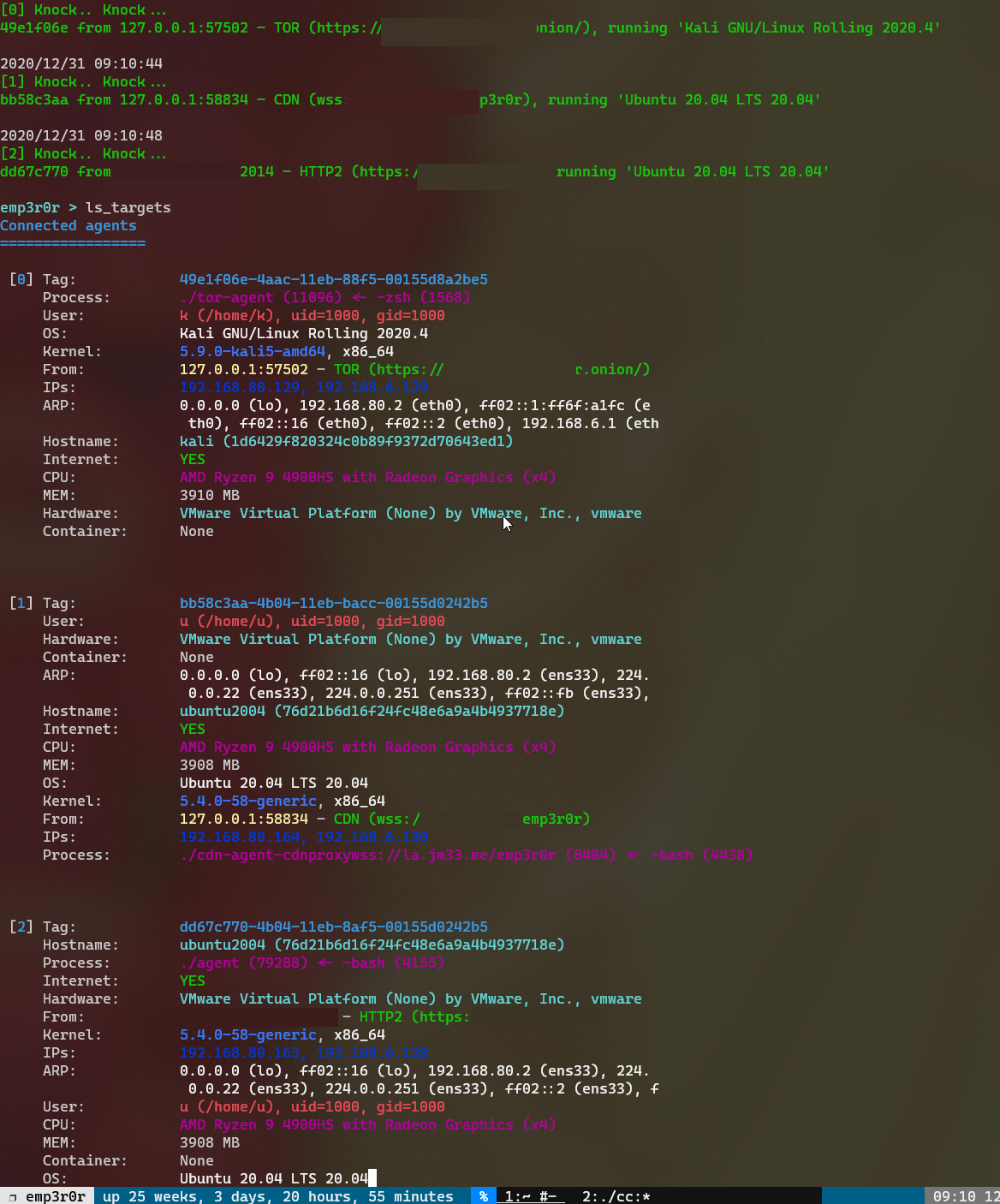

emp3r0r:Linux用户打造的Linux后渗透框架 – 作者:0x4d69

为啥写这东西链接放这了,欢迎star。好像没几个人写过专门用于Linux家族的远控或者后渗透工具,现有的项目在我看来都不够好使。尤其是远程终端,就没人能把它做得能像回事。他们都满足于一个简...

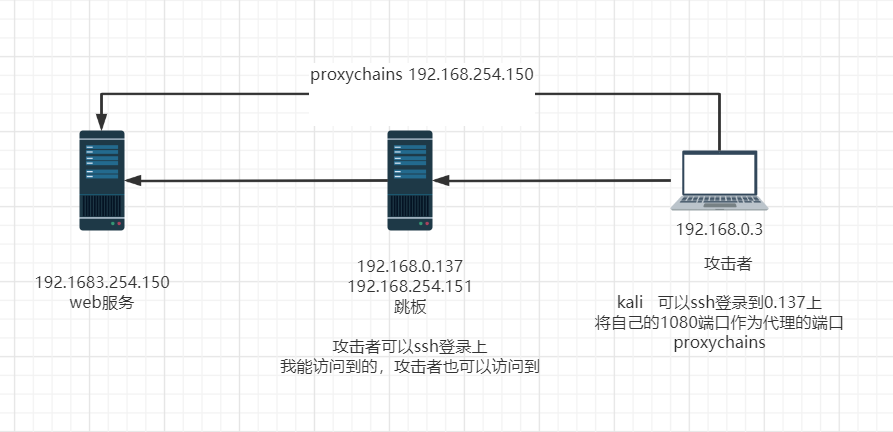

巧用SSH转发功能深入穿透内网 – 作者:hualian071

简介ssh能够提供客户端到服务端的加密传输,当http、ftp等协议被防火墙所拦截时,可以考虑使用SSH的端口转发功能,将其它TCP端口的网络数据通过SSH连接来转发。转发方式一共有三种,分别是:动...

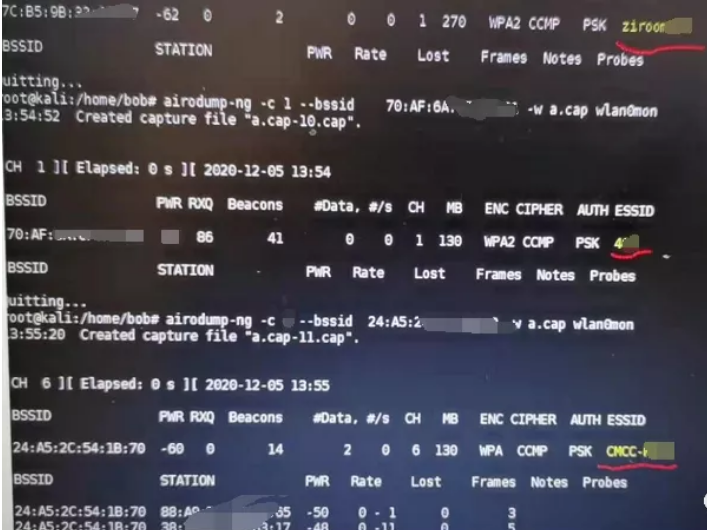

中继中继再中继 – 作者:꧁

1.曲折的WIFI安全之路当前主流的蹭网方式一般分为四种:1.发扬人格魅力直接敲门问(本帅深知自己人格魅力过于强大,怕楼上小姐姐爱上我,果断放弃)2.下载WIFI万能钥匙,看下有没有人上传到服...

记一次Vulnstack靶场内网渗透(三) – 作者:MrAnonymous

前言在上一节《记一次Vulnstack靶场内网渗透(二)》中,我们简单的对vulnstack 4的靶场环境做了一次测试,通过外网初探、信息收集、攻入内网最终拿下域控。在本节中,我们将对vulnstack 2这个...

一文打尽端口复用 VS Haproxy端口复用 – 作者:shuteer

本文作者:Spark(Ms08067内网安全小组成员)一、概述Haproxy是一个使用c语言开发的高性能负载均衡代理软件,提供tcp和http的应用程序代理,免费、快速且可靠。类似frp,使用一个配置文件+一个s...

内网安全攻防笔记 – 作者:wiwei176

第二章 内网信息搜集一.概述1.首先明确三个问题:我是谁,这是哪,我在哪。对当前机器的角色进行判断,根据机器的主机名,文件,网络连接等综合确定是什么类型的服务器。2.对当前网络所处的网络...