搜索精彩内容

包含"ntlm"的全部内容

Windows系统安全事件日志取证工具:LogonTracer – 作者:yongsec

一、前言最近在做着一些日志分析的活,刚好看到LogonTracer这款工具,于是就参考着网上仅有的文章去搭建了,搭建过程中会多少遇到一些问题,也就顺手将其记录到这篇文章中了,希望这篇文章能帮...

绕过Office文档的受保护视图 – 作者:白帽汇

介绍我想分享最近发现的一个有趣现象,提前说明,这是我基于最新的Windows 10操作系统以及最新的的MS Office 365所发现的。这也是我在开发网络钓鱼工具PhishAPI时偶然发现的。大多数用户都知道...

KB22871997是否真的能防御PTH攻击? – 作者:云影实验室

前言在内网渗渗透时,当我们通过GPP漏洞等方式获取到凭据后,将会使用这组凭据进行横向移动,进行权限提升。不管通过哪种方式获取到了明文密码或者HASH,横向移动是必不可少的一步,攻击者会使...

SecWiki周刊(第300期) – 作者:SecWiki

安全资讯[新闻] 欧盟发布5G网络威胁图谱https://www.4hou.com/info/news/21814.html安全技术[Web安全] 浅谈漏扫运营那些事http://phantom0301.cc/2019/11/24/scanner-manage/[其它] 谈...

APT29分析报告 – 作者:LordCasser

简介APT29是威胁组织,已被归于俄罗斯政府情报组织,APT29至少从2008年开始运作,具有YTTRIUM、The Dukes、Cozy Duke、Cozy Bear、Office Monkeys等别名。主要攻击目标为美国和东欧的一些国家。...

千万不要打开XML!利用vscode构造RCE利用链分析 – 作者:freexploit

LSP4XML是一个XML文件解析库,被VSCode/Eclipse/Theia等知名编辑器中使用,如vscode的VSCode-XML扩展、Eclipse的 wildwebdeveloper扩展,Theia的theia-xml扩展等等, 可以实现XXE攻击 (CVE-2019-1...

浅谈ATT&CK对提升主机EDR检测能力的探索 – 作者:安全狗safedog

一、前言ATT&CK是今年国内安全行业的一个备受瞩目的火热概念,很多组织和厂商发布了文章阐释各自对于它的理解,甚至连不少甲方单位也开始关心起ATT&CK,不仅向安全厂商咨询其在这方面的...

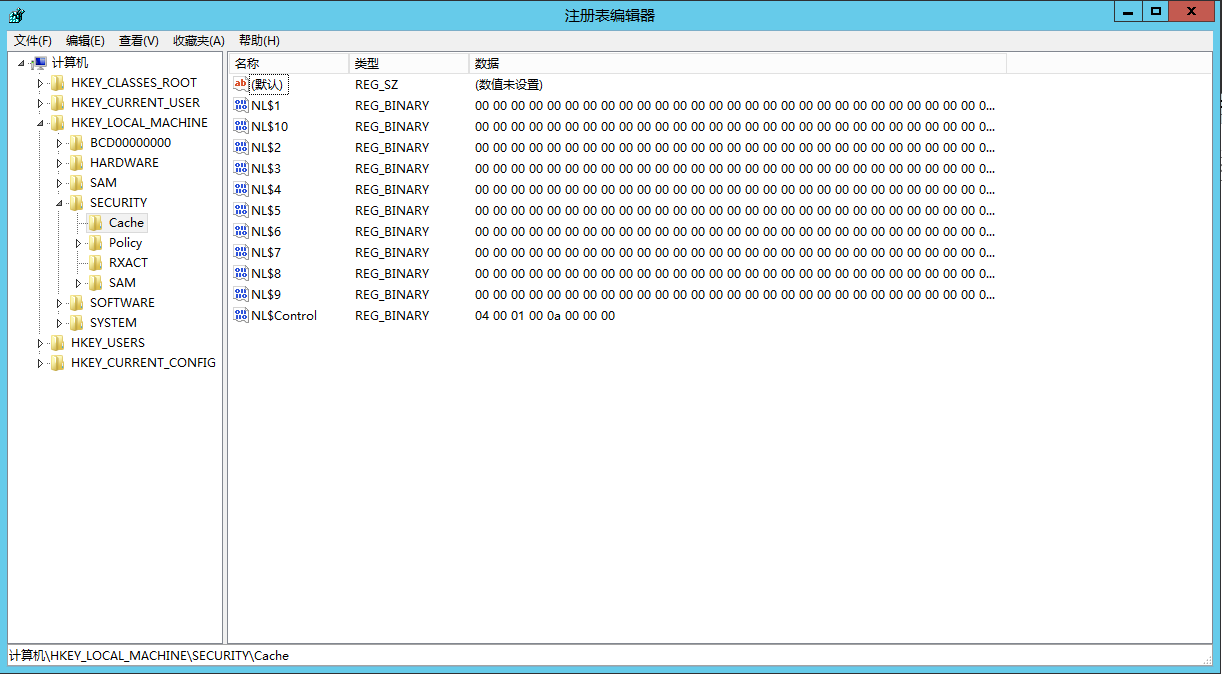

Windows身份认证及利用思路 – 作者:DigApis

一、Windows身份认证基础 1、认证过程 a、本地用户认证 在进行本地登录认证时操作系统会使用用户输入的密码作为凭证去与系统中的密码进行对比验证。 在系统内部运行流程如下winlogon.exe -&g...

浅析如何让你的Responder更强大之增强篇 – 作者:Wreck1t

一、前言 前几天写过一篇关于Responder的文章《浅析如何让你的Responder更强大》。在那篇文章中,我们修复了Responder 实现的SMBv1&SMBv2的问题:使其能够兼容net use客户端的多次Hash捕...

挖矿资源争夺加剧,WannaMine多种手法驱赶竞争者 – 作者:腾讯电脑管家

一、背景腾讯安全御见威胁情报中心检测到WannaMine挖矿僵尸网络再度更新,WannaMine最早于2017年底被发现,主要采用Powershell“无文件”攻击组成挖矿僵尸网络。更新后的WannaMine具有更强的传...