搜索精彩内容

包含"password manager"的全部内容

[红日安全]Web安全Day11 – 敏感信息泄露实战 – 作者:Setup

本文由红日安全成员: 爱夕 编写,如有不当,还望斧正。大家好,我们是红日安全-Web安全攻防小组。此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一个名...

从零开始学习fastjson反序列化 – 作者:打大狼

fastjson使用简介fastjson项目地址:https://github.com/alibaba/fastjson用来实现Java POJO对象与JSON字符串的相互转换,比如:User user = new User(); user.setUserName('李四'); user.setAg...

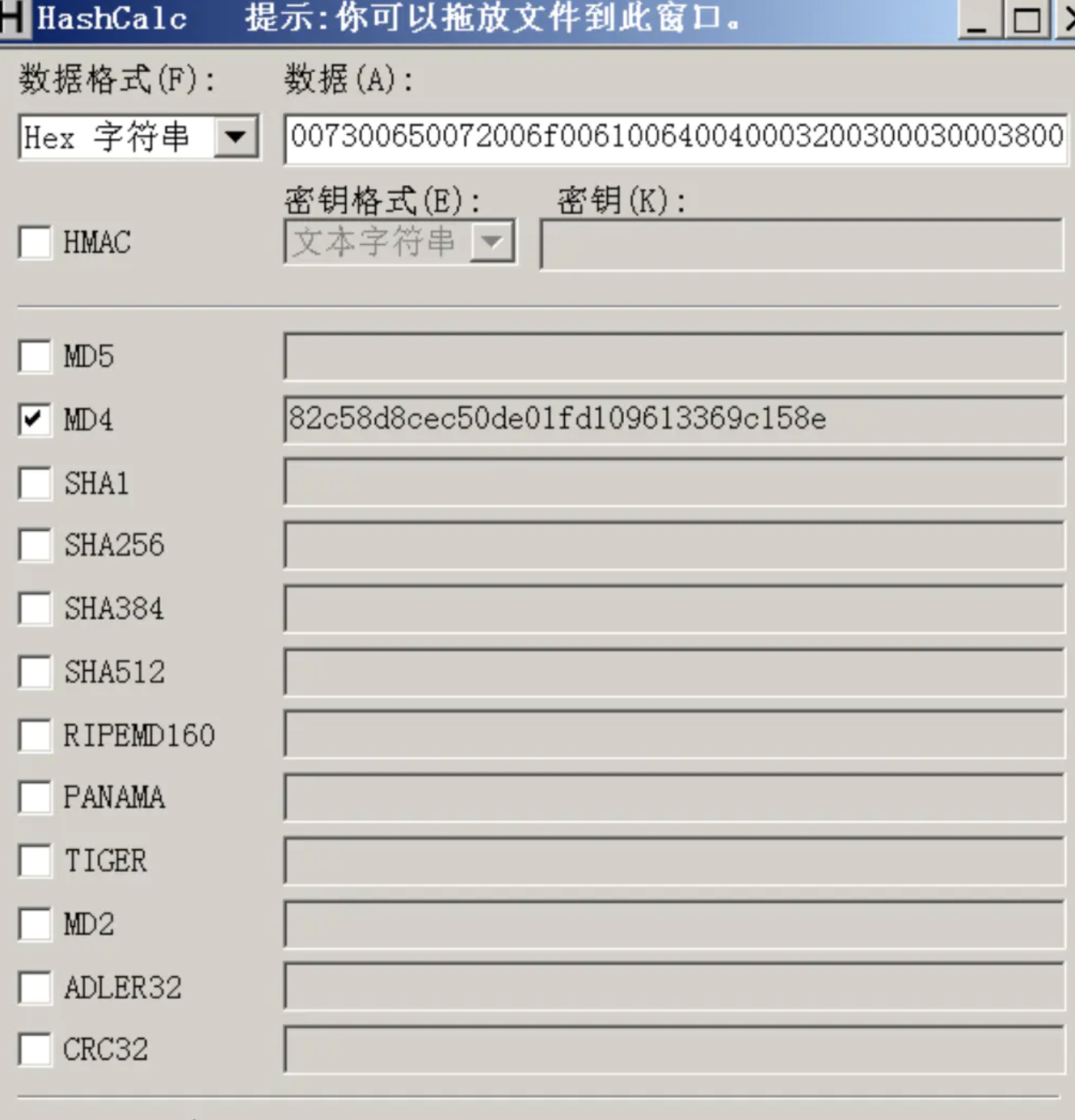

windows hash 抓取总结 – 作者:CSeroad

windows 密码windows hash由二部分组成,分别是LM HASH和NTLM HASH,这是对同一个密码的两种不同的加密方式。组成为:username:RID:LM-HASH值:NTLM-HASH值NTLM-Hash的生成方法为:1.将明文口令...

[红日安全]Web安全Day12 – 会话安全实战攻防 – 作者:Setup

本文由红日安全成员: ruanruan 编写,如有不当,还望斧正。大家好,我们是红日安全-Web安全攻防小组。此项目是关于Web安全的系列文章分享,还包含一个HTB靶场供大家练习,我们给这个项目起了一...

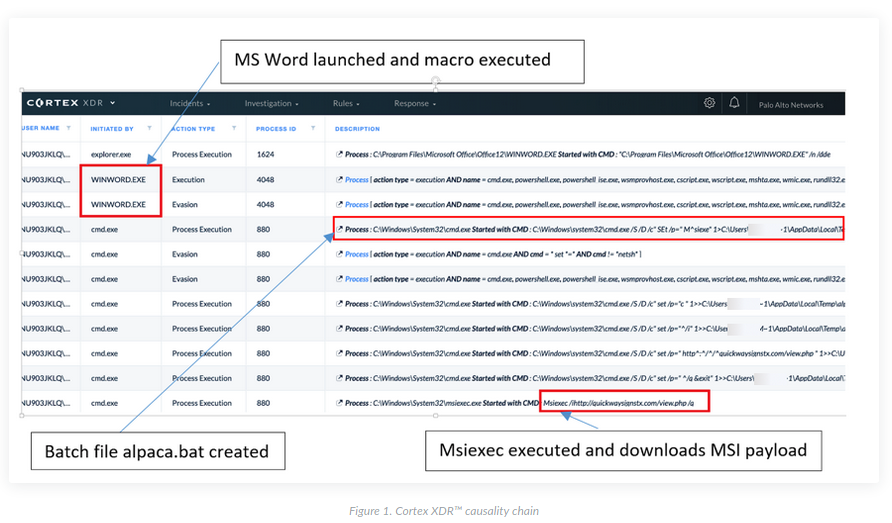

NetSupport Manager RAT钓鱼攻击分析 – 作者:Kriston

2020年1月安全人员发现了一个伪造为受密码保护的恶意Microsoft Word文档,该文档在网络钓鱼活动中用于传播商业化远程访问工具(NetSupport Manager),此RAT通常用于管理员远程访问客户端计算机...

内网横向移动技巧总结 – 作者:新华三攻防团队

一、前言 在攻击者获取到某台内网机器的控制权限之后,进一步会考虑如何在内网进行横向移动,以及攻击域控服务器,本文总结了突破边界后进一步的攻击技巧。主要分为Windows域认证背景介绍、...

密码管理器进化史(24) – 作者:idguardoffline

➊ TL;DR(太长了,不想读)第二代密码管理器:有主密码保护的独立密码管理器安全技术:设置独立的主密码,端到端加密安全问题:一旦主密码泄露,可能导致所有密码被盗硬核警告,请酌情食用。➋...

代码审计 | Wavsep靶场审计防御 – 作者:Setup

—————— 昨日回顾 —————— 红日安全出品|转载请注明来源文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以及盈利等目的,否则后...

Wazuh:如何对异构数据进行关联告警 – 作者:Shell.

写在前面 这并不是什么高精尖的架构与技术。这只是我个人在工作中结合目前手头的资源进行了一些整合 。当然实现这些需求的方法有很多, 有钱的可以考虑Splunk, 没钱的有研发的团队的可以...

Phorpiex僵尸网络技术分析(二) – 作者:Kriston

Phorpiex僵尸网络中有超过1,000,000台被感染的Windows计算机。在《Phorpiex僵尸网络技术分析(一)》中分析了Phorpiex Tldr和VNC Worm两个模块,本文将分析另外三个模块:XMRig Silent Loader、...

![[红日安全]Web安全Day11 - 敏感信息泄露实战 - 作者:Setup-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/security.tencent.com/uploadimg_dir/201905/ea6d5fd2f461c9281aeae3dd92c3fa93.png)

![[红日安全]Web安全Day12 - 会话安全实战攻防 - 作者:Setup-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/raw.githubusercontent.com/hongriSec/Web-Security-Attack/master/Part1/Day12/files/assets/%E5%9B%BE%E7%89%871.png)