搜索精彩内容

包含"outlook"的全部内容

企业不幸遭遇DiskParasite勒索病毒,腾讯电脑管家可一键解密 – 作者:腾讯电脑管家

腾讯安全威胁情报中心接到用户求助,称内网有服务器不幸被勒索病毒加密,腾讯安全专家通过分析发现该企业服务器不幸遭遇新近出现的DiskParasite勒索病毒攻击,所幸腾讯安全专家分析发现该病毒的...

Kimsuky APT组织利用疫情话题针对南韩进行双平台的攻击活动的分析 – 作者:Gcow安全团队

Kimsuky APT组织利用疫情话题针对南韩进行双平台的攻击活动的分析一.前言 kimsuky APT组织(又名Mystery Baby, Baby Coin, Smoke Screen, BabyShark, Cobra Venom) ,该组织一直针对于韩国的智囊...

Warzone RAT分析报告 – 作者:Kriston

网络犯罪分子通过出售恶意软件服务(MaaS)获利,各种远程访问工具(RAT)变得越来越流行。 尽管这些RAT是恶意工具,但售卖者假装他们只是向系统管理员出售合法软件,并提供订阅服务和客户服务...

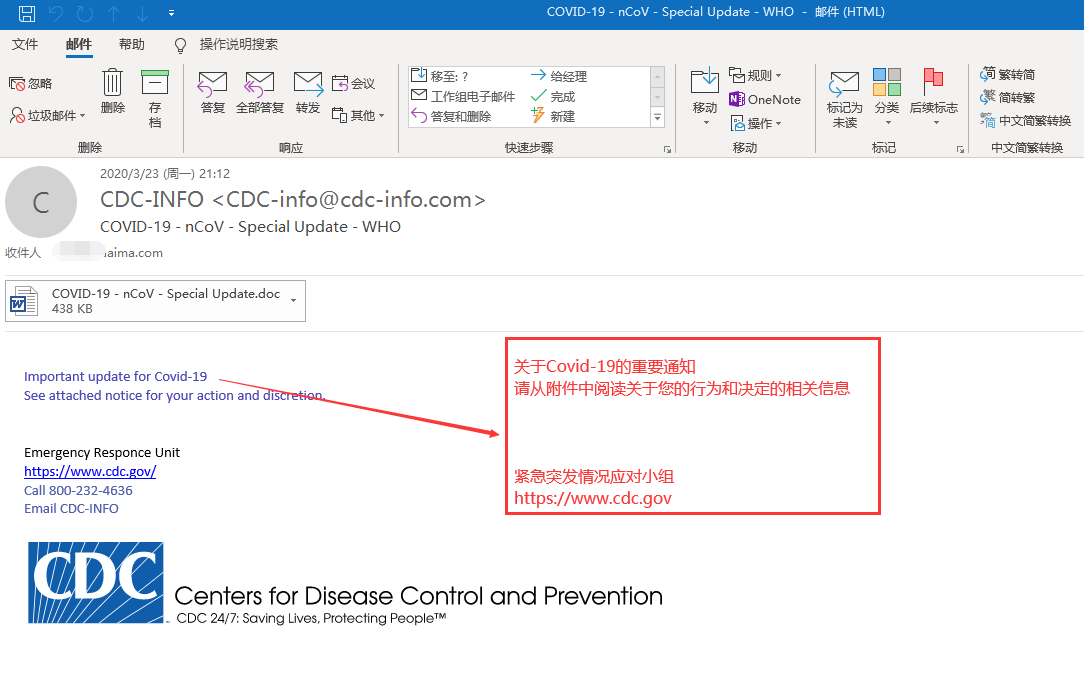

黑客假冒美国CDC发送有关新冠病毒疫情的钓鱼邮件 – 作者:腾讯电脑管家

一、背景腾讯安全威胁情报中心检测到有黑客利用新冠肺炎 (Covid-19) 疫情相关的诱饵文档攻击外贸行业。黑客伪造美国疾病控制和预防中心(CDC)作为发件人,投递附带Office公式编辑器漏洞的文档...

2020年Q1钓鱼攻击分析 – 作者:Kriston

我们每个人都认为自己永远不会掉入网络钓鱼的陷阱。但不幸的是,我们都会犯错。Verizon《2019年数据泄露调查报告》显示,近三分之一(32%)的数据泄露涉及网络钓鱼攻击。网络间谍和恶意后门传...

Naikon APT组织分析 – 作者:Kriston

近期Check Point发现Naikon APT组织正在对亚太地区(APAC)国家政府进行网络攻击活动,使用了名为Aria-body的新后门控制受害者的网络。本报告将详细分析Naikon APT组织在过去5年中使用的战术,...

针对台湾地区的勒索软件ColdLock – 作者:Kriston

近期名为ColdLock的勒索软件有针对性的攻击了台湾地区的几个组织,勒索软件会对数据库和电子邮件服务器进行加密。该攻击开始于5月初,对恶意软件的分析表明,ColdLock与Lockergoga,Freezing和E...

通过GIF图片可对Microsoft Teams用户账户进行劫持 – 作者:clouds

近期,以色列安全公司cyberark通过Microsoft Teams的子域名劫持漏洞结合GIF图片传播,可以针对使用Microsoft Teams的组织机构实现用户数据窃取和全部Teams账户劫持。该攻击场景下,用户只需浏览...

邮件伪造之SPF绕过的5种思路 – 作者:Aaron0906

SMTP(SimpleMail Transfer Protocol) 即简单邮件传输协议,正如名字所暗示的那样,它其实是一个非常简单的传输协议,无需身份认证,而且发件人的邮箱地址是可以由发信方任意声明的,利用这个特...

技术讨论 | Exchange后渗透利用上篇 – 作者:Kriston

Exchange是渗透测试中的兵家必争之地,获取到了Exchange的权限后往往能从用户邮件中获取能够进行进一步渗透的大量有价值信息。当黑客拿到某些用户的合法凭证,或者拿到与邮箱账户相同的域账户凭...