搜索精彩内容

包含"hash"的全部内容

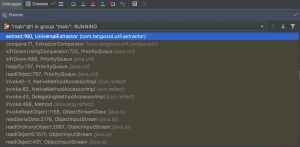

Weblogic cve-2020-14645 JNDI注入分析

1 前言 近日,Oracle官方发布安全更新,在此前的CVE-2020-2883 将 extract 方法存在危险操作的 MvelExtractor 和 ReflectionExtractor 两个类加入到了黑名单中,因此我们只需要继续找一个 extra...

ECShop 4.0 前台SQL注入漏洞分析(需用户注册)

#00 前言 前两天看到有公众号发了ECShop的注入分析漏洞,所以想看下与笔者挖的是否重复,看完还是非常佩服作者的分析水平,基于Nday然后对整个利用链进行回溯分析,从而发现0day,对代码审计人...

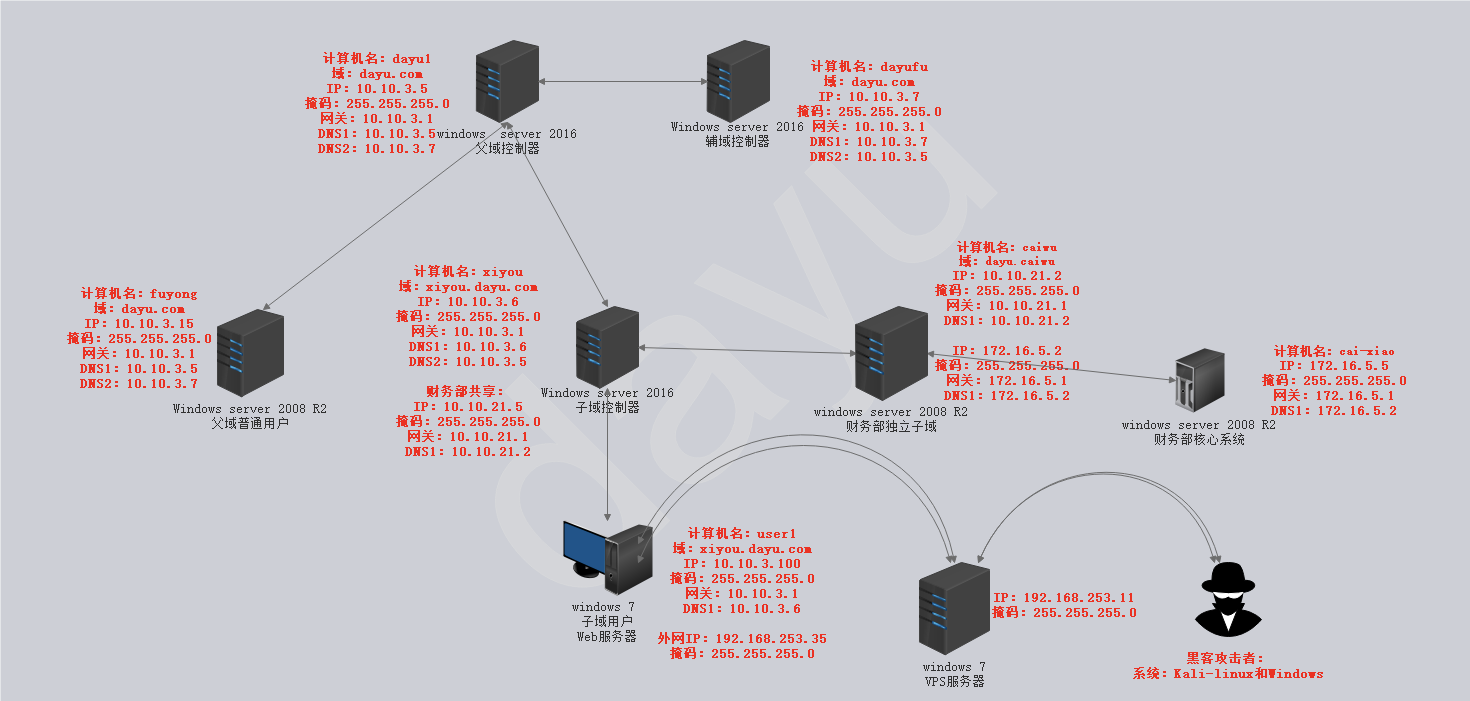

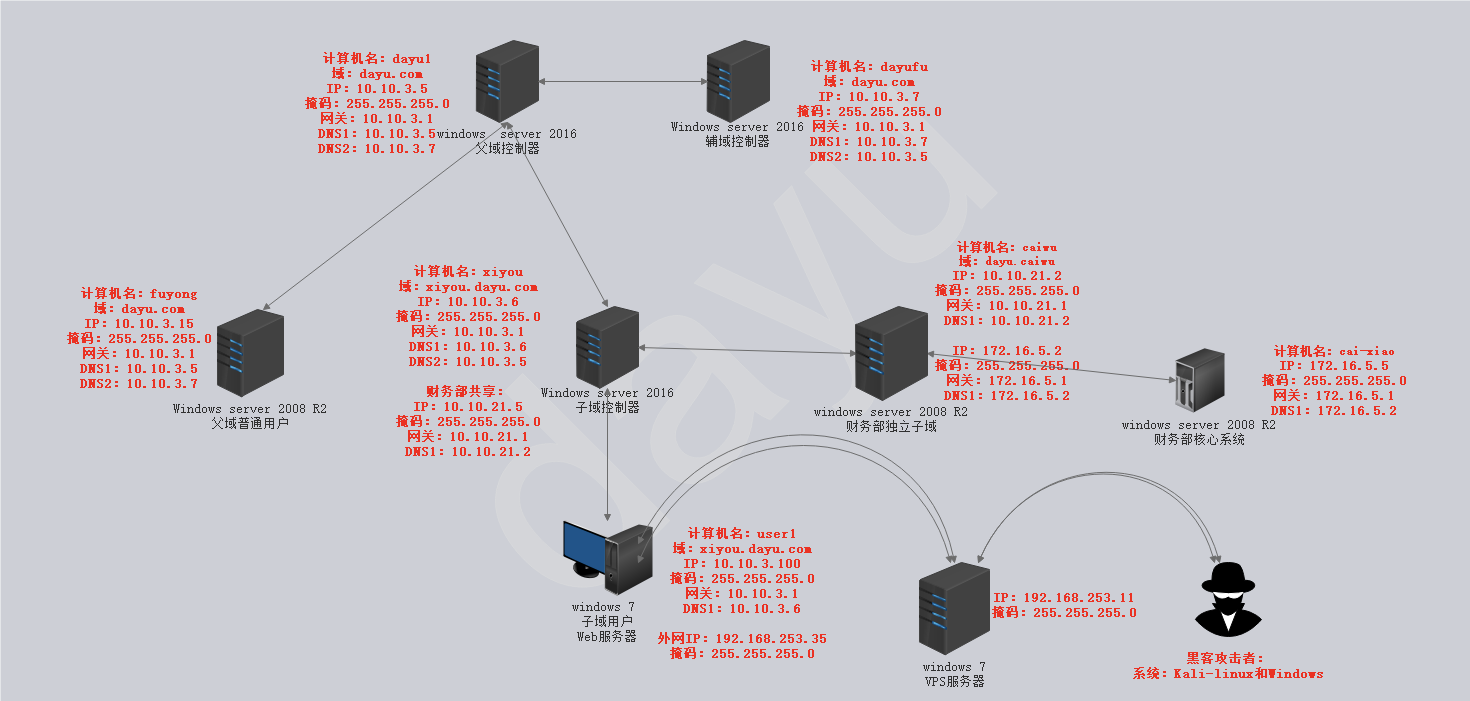

渗透测试之地基内网篇:域森林中权限维持(下) – 作者:dayuxiyou

系列文章专辑:渗透测试之地基篇简介渗透测试-地基篇该篇章目的是重新牢固地基,加强每日训练操作的笔记,在记录地基笔记中会有很多跳跃性思维的操作和方式方法,望大家能共同加油,学到东西。...

渗透测试之地基内网篇:域森林中实战攻防(中) – 作者:dayuxiyou

系列文章专辑:渗透测试之地基篇简介渗透测试-地基篇该篇章目的是重新牢固地基,加强每日训练操作的笔记,在记录地基笔记中会有很多跳跃性思维的操作和方式方法,望大家能共同加油学到东西。请...

Yapi远程命令执行漏洞复现 – 作者:Counterattack

前言Yapi 由 YMFE开源,旨在为开发、产品、测试人员提供更优雅的接口管理服务,可以帮助开发者轻松创建、发布、维护API。安全人员在Yapi官方Github仓库提交了漏洞issues,地址为: https://githu...

windows server 安全基线加固指引(全) – 作者:moyuanxin

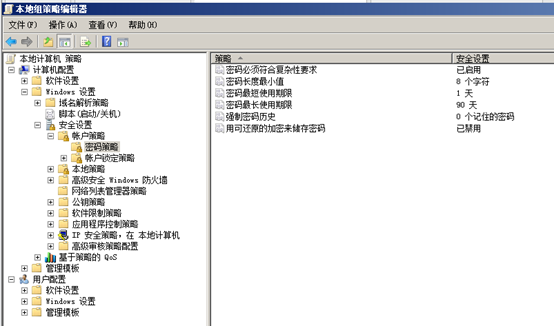

1、开启密码复杂度策略路径:cmd命令运行gpedit.msc—>安全设置—>账户策略—>密码策略。标准:密码必须符合复杂性要求—启用;密码长度最小值—8个字符;密码最短使用期限—1天;密码...

Bypass文件上传绕过-Getshell – 作者:G0mini

前言某次小型红蓝,直接丢过来几个登陆框,定点打。环境介绍全部都是shiro框架。都是Windows 2012系统只有登陆框。过程爆破用户名密码,都是加密的。 查看网页源代码的时候,发现其中一个利用的...

通过ModSecurity防御一个C段IP发起的CC、扫描、采集等恶意行为 – 作者:wangzi2049

一、概述目前,很多WEB服务都具备了能够防御单IP发起的CC、扫描、采集等恶意行为的工具或模块,如Nginx的HttpLimitReqModule模块,Apache的mod_evasive模块,而且OWASP规则自身也包含了针对单IP...

从一道CTF学习Volatility取证注册表 – 作者:宸极实验室Sec

日期:2021.07.08作者:nothing介绍:学习如何通过Volatility提取和查看注册表内容。0x00 前言比赛碰到了一个题目,需要从内存中提取注册表内容的,正好趁此机会整理一下如何使用Volatility进行...

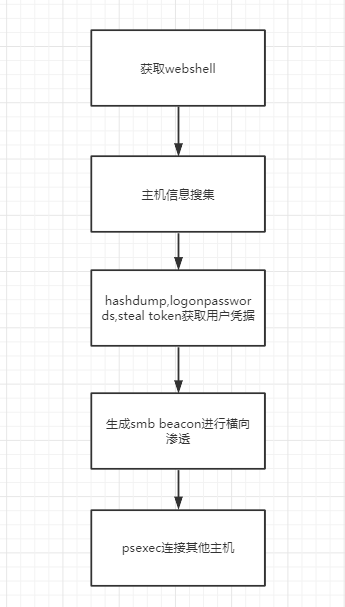

vulnstack-ATT&CK 红队实战(一) – 作者:rickkk

终于熬过了紧张的考试周,现在我又回来了!计划开始学习内网渗透和java开发&安全把红日的vulnstack-ATT&CK(一)过了一遍,拿到了所有主机的权限,但原理还不是很清楚,这里记录一下 注:...