感谢腾讯御见威胁情报中心来稿!

原文:https://s.tencent.com/research/report/858.html

腾讯安全御见威胁情报中心检测到有黑产团伙通过SQL爆破投放多个病毒木马事件,用于投放的木马均伪装为图片格式后缀(jpg,png),其中包括“紫狐”木马、多个用于系统提权漏洞(CVE-2018-8120, CVE-2015-1701,ms16-032)攻击,及powershell脚本木马。紫狐木马安装后通过流氓推装软件刷量获利。

一、概述

腾讯安全御见威胁情报中心检测到有黑产团伙通过SQL爆破投放多个病毒木马事件,用于投放的木马均伪装为图片格式后缀(jpg,png),其中包括“紫狐”木马、多个用于系统提权漏洞(CVE-2018-8120, CVE-2015-1701,ms16-032)攻击,及powershell脚本木马。紫狐木马安装后通过流氓推装软件刷量获利。

紫狐木马家族最先出现在2018年,通过下载器进行传播,一直活跃至今,之后还多次通过刷量软件进行传播(详见:御见威胁情报中心在9月份披露的刷量软件“流量宝流量版”通过挂马攻击传播“紫狐”病毒事件),如今紫狐木马又通过SQL爆破入侵植入。

根据腾讯安全御见威胁情报中心监测数据显示,最新的病毒域名es.ldbdhm.xyz在11月初开始活跃至今。

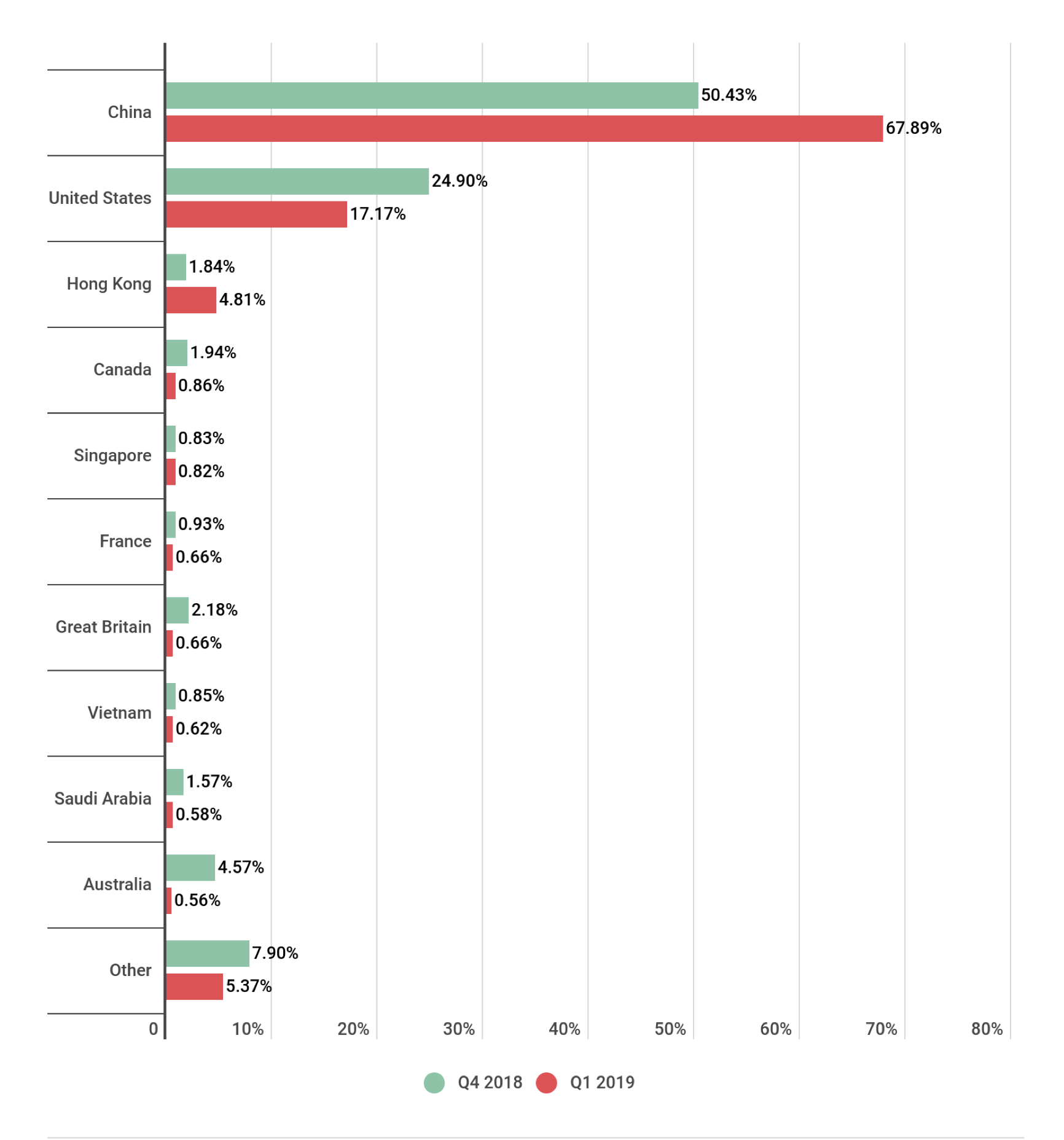

该团伙攻击影响全国大部分省区,受害最严重的为广东、河北、四川等地。腾讯安全御见威胁情报中心近期先后披露了多个团伙在使用SQL爆破攻击企业网络。

二、详细分析

御见威胁情报中心近期监测到的攻击行动,是通过sql爆破入侵后会下载执行多个病毒文件,包括紫狐木马MSI安装包,提权漏洞,powershell脚本木马等等,入侵执行流程如下:

入侵阶段

通过sql爆破入侵,爆破成功后会执行多个脚本命令, 部分脚本命令如下:

执行的脚本的功能主要是下载执行,下载执行多个jpg, png,图片格式文件,这些文件用图片格式来伪装,实际上是powershell脚本病毒,MSI紫狐木马安装文件,EXE提权漏洞等,

下载文件及对应功能模块如下:

Windows 权限提升

下载执行多个提权漏洞,包括CVE-2018-8120, CVE-2015-1701,ms16-032等多个提权漏洞进行提权,从而提升当前进程执行权限,以便于将病毒的MSI安装文件成功安装到计算机中及进行更多需要高权限操作的恶意行为。

ms16-032下载地址:

hxxp://es.ldbdhm.xyz/sqlexec/1603232.jpg

ms16-032提权漏洞利用代码:

VE-2018-8120模块下载地址:

hxxp://es.ldbdhm.xyz/sqlexec/1808164.jpg

hxxp://es.ldbdhm.xyz/sqlexec/1808132.jpg

CVE-2018-8120提权代码:

安装紫狐木马

下载的SMB1.jpg, SMB3.jpg,Sps.jpg等多个图片格式的文件实际上是MSI安装包,下载地址为hxxp://Es.ldbdhm.xyz/sqlexec/xxx.jpg

和历史版本的紫狐木马套路一致,MSI安装包内有三个PE文件:sysupdate.log, winupda32.log,winupda64.log,木马安装后会通过PendingFileRenameOperations实现开机启动。

MSI安装文件:

紫狐木马母体功能特点如下:

- winupda32.log,winupda64.log分别为x86, x64不同系统环境下DLL文件,加了VMP壳

- 通过系统PendingFileRenameOperations机制替换系统文件实现开机启动;

- 解密出DLL文件C:/Windows/SysWOW64/MsxxxxxxApp.dll并创建服务启动;

- 释放驱动模块隐藏自身行为并在后台推广安装各类软件,病毒通过在受害者电脑恶意推广安装这些软件获利。

三、安全建议

- 及时修复系统高危漏洞,推荐使用腾讯电脑管家或腾讯御点的漏洞修复功能检测并修复漏洞,包括:CVE-2018-8120, CVE-2015-1701,ms16-032等。

- 推荐使用腾讯电脑管家/腾讯御点拦截此类病毒的攻击,如有中招也可使用电脑管家/腾讯御点对“紫狐”病毒进行清理。

- 推荐企业用户使用腾讯御界高级威胁检测系统检测各种可疑攻击行为,包括各种漏洞利用行为的检测。御界高级威胁检测系统,是基于腾讯反病毒实验室的安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统。

- 建议企业网管尽快检测SQL服务器是否存在弱密码风险,近期针对SQL服务器的弱口令爆破攻击非常多见,攻击者一旦爆破成功,可能给企业造成信息泄露,同时多种攻击方式可能导致勒索病毒、挖矿木马,甚至流氓软件在内网扩散传播,引发更大的损失。

IOCs:

MD5:

364ac68062168fc334f478a2997c6298

4facb81f57e515a508040270849bcd35

3fe38271b009298b4cb0b01ef57edbf3

de5de649e0821b0dd3dadfa8235416ea

be0384e85412a2668008f76dc3b3ccea

f5df39c5ed4eb90c169216ace51ed833

5bab2f1dd53b3ae08dab8a1a2d7c145c

4658ddc4e03f0003f590666ab73261e3

2c62e2fbef311731ebbc26c785d10f2b

14018f47163809b0166591f87d1bb046

6467874d952a5ffc1edfd7f05b1cc86d

beac6592dbd3a479a64789e43ec20f27

b43442df320d1f89defd772991b6335c

ae3e7304122469f2de3ecbd920a768d1

URL:

hxxp://es.ldbdhm.xyz/SMB3.jpg

hxxp://es.ldbdhm.xyz/sqlexec/1808164.jpg

hxxp://es.ldbdhm.xyz/sqlexec/1808132.jpg

hxxp://es.ldbdhm.xyz/sqlexec/pe.jpg

hxxp://es.ldbdhm.xyz/sqlexec/sps.jpg

hxxp://es.ldbdhm.xyz/smb3p.jpg

hxxp://es.ldbdhm.xyz/SMB1.jpg

hxxp://es.ldbdhm.xyz/SMB2.jpg

hxxp://es.ldbdhm.xyz/SMB2P.jpg

hxxp://es.ldbdhm.xyz/smb1p.jpg

hxxp://es.ldbdhm.xyz/sqlexec/1505164.jpg

hxxp://es.ldbdhm.xyz/sqlexec/1603232.jpg

hxxp://es.ldbdhm.xyz/sqlexec/1505132.jpg

hxxp://es.ldbdhm.xyz/sqlexec/1603264.jpg

请登录后发表评论

注册