![图片[1]-挖洞经验 | 一个简单的icloud.com存储型XSS – 作者:clouds-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20210220/1613808591_6030c3cfed584905d7fea.jpg) 今天的Writeup是印度安全工程师发现的苹果网站icloud.com存储型XSS漏洞,漏洞非常简单,但却收获了苹果官方$5000的奖励。一起来看看其漏洞发现过程。

今天的Writeup是印度安全工程师发现的苹果网站icloud.com存储型XSS漏洞,漏洞非常简单,但却收获了苹果官方$5000的奖励。一起来看看其漏洞发现过程。

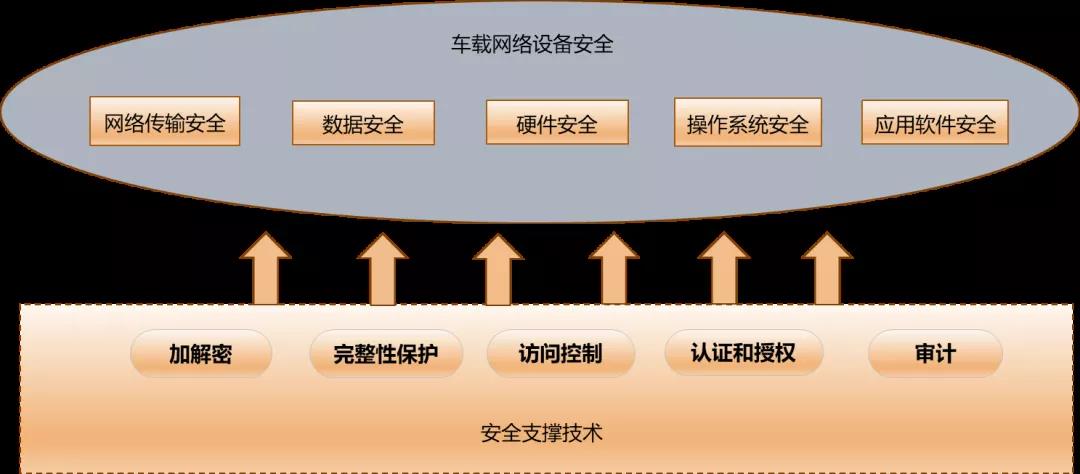

漏洞发现

在决定做苹果公司的漏洞众测之后,我就选定了网站icloud.com做为测试目标,决心在其系统中发现漏洞。我尝试了CSRF、IDOR、业务逻辑漏洞等测试,但都一无所获。最后,我打算看看XSS。于是,我注册登录了icloud.com网站,尝试把XSS Payload插入在各种可以用户输入的区域。最终,我幸运地发现了一个输入区域可以触发存储型XSS。

漏洞复现

1、打开https://www.icloud.com/pages/ 或 https://www.icloud.com/keynotes页面;

2、新创建Pages(文稿) 或 Keynote(讲演),用XSS payload – “><img src=x onerror=alert(0)> 作为其名称;

3、然后把该Pages(文稿) 或 Keynote(讲演)文件发送给相关协作用户或其它任何用户;

4、当其他用户打开该文件后,稍微对文件内容做一些修改,然后再次保存;

5、若其他协作用户再次打开该文件,从Settings >> Browser All Versions查看历史版本内容时;

6、其中的文件名XSS payload即会被触发执行。

![图片[2]-挖洞经验 | 一个简单的icloud.com存储型XSS – 作者:clouds-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20210220/1613808693_6030c43511f9e78dc66f4.png)

漏洞上报和处理进程

2020.8.7 漏洞上报苹果公司

2020.8.8 苹果公司根据我提供的POC进行复现

2020.10.9 苹果公司奖励$5000

![图片[3]-挖洞经验 | 一个简单的icloud.com存储型XSS – 作者:clouds-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20210220/1613808712_6030c448533dbc5851db8.png)

参考来源:medium

来源:freebuf.com 2021-02-20 16:12:40 by: clouds

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

请登录后发表评论

注册