一名逆向工程师在大部分Windows 10版本中发现了一个新的0-day漏洞,攻击者可利用该漏洞在操作系统的受限区域内创建文件。

利用该漏洞微不足道,虽然该漏洞仅能影响启用了Hyper-V功能的计算机,但是攻击者在初次入侵目标主机后可利用该漏洞进一步发动攻击。

逆向工程师Jonas Lykkegaard上周发布一则推文,演示没有权限的用户如何在‘system32’文件夹中创建任意文件,system32是个受限制的文件夹,该文件夹含有Windows操作系统和已安装软件的重要文件。

不过,该漏洞仅在Hyper-V已经启用的情况下才能起作用,由于该功能默认禁用,并存在于Windows 10 Pro,Enterprise和Education中,因此限制了目标范围。

Hyper-V是Microsoft用于在Windows 10上创建虚拟机的解决方案。取决于主机上可用的物理资源,它可以运行至少三个虚拟实例。

倘若有充足的硬件资源,Hyper-V可以运行含有32个处理器和512GB RAM的大型虚拟机。普通用户可能不需要用到这样的虚拟机,但是他们可能会运行Windows Sandbox。Windows Sandbox是一个隔离的环境,用于执行不可信的程序或加载不可信网站,而无需冒着影响正常Windows操作系统的风险。

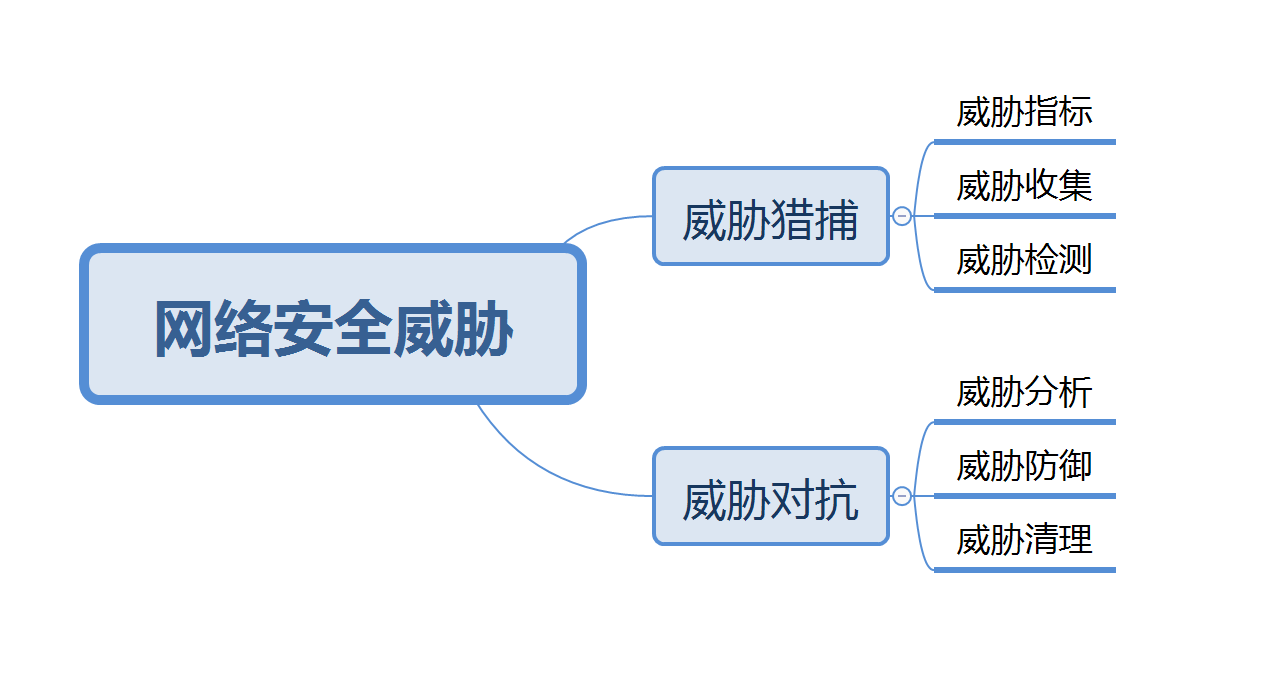

Microsoft于2019年5月更新时在Windows 10版本1903中引入了Windows Sandbox。如下图所示,打开该功能就会自动启用Hyper-V。

![图片[1]-研究人员发现部分Windows 10版本中存在0-day漏洞 – 作者:偶然路过的围观群众-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200909/1599637163.png)

为了演示该漏洞,Lykkegaard在\system32中创建了一个名为phoneinfo.dll的空文件夹。在该区域做出任何修改需要提升的权限,但是当Hyper-V启用时,这些限制就没有用处了。

![图片[2]-研究人员发现部分Windows 10版本中存在0-day漏洞 – 作者:偶然路过的围观群众-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/image.3001.net/images/20200909/1599637182.png)

由于文件的创建者也是所有者,攻击者可利用这一点植入恶意代码,当有需要的时候,以提升的权限执行该代码。

美国CERT/CC的漏洞分析师Will Dormann确认了该漏洞的存在,Dormann表示已入侵主机的攻击者利用该漏洞实际上不需要任何努力。

该名研究人员对媒体表示,该脆弱的组件是服务器端Hyper-V组件‘storvsp.sys’(Storage VSP – Virtualization Service Provider)。

虽然利用该漏洞很容易,但是Windows 10中还有Microsoft应修复的,更危险的漏洞。这是他决定公开该漏洞且不通过Microsoft的漏洞赏金项目报告该漏洞的一个原因。

————————————————————————————————————

消息来源Bleeping Computer;转载请注明出处。

来源:freebuf.com 2020-09-09 15:40:38 by: 偶然路过的围观群众

请登录后发表评论

注册