靶机介绍

DC-5 is another purposely built vulnerable lab with the intent of gaining experience in the world of penetration testing.

The plan was for DC-5 to kick it up a notch, so this might not be great for beginners, but should be ok for people with intermediate or better experience. Time will tell (as will feedback).

靶机地址:https://www.vulnhub.com/entry/dc-5,314/

学习到的知识

LFI(本地文件包含)日志获取shellwfuzz工具的使用screen提权root

信息搜集

拿到 IP 先扫描端口开放服务:

它这边只开放了 80(http)和 111(RPC)两个端口服务!

RPC 他是一个RPC服务,主要是在nfs共享时候负责通知客户端,服务器的nfs端口号的。简单理解rpc就是一个中介服务。

我们先来到 WEB 端,但是没有什么可利用点,只有一个表单提交的地方:

我随便提交了一些内容,发现了它会被提交到 thankyou.php 这个文件:

LFI本地文件包含获取shell

看上去有点像 LFI(本地文件包含)漏洞,紧接着我用 KALI 自带的 wfuz 工具对它一顿FUZZ**:

由于FUZZ出来的参数太多了!而且好多都没有,我两眼一迷的仔细找到了一个参数:

打开后我发现它可以读取系统文件:

这个时候确定了它存在本地文件包含!那么我继续用 wfuzz 缩小我们得到的参数范围:

这样我们就成功的得到一些可利用的参数:

随后我发现了它的一个日志文件里有我们的请求记录:

既然日志能记录我们的操作,那么我们就写入一句话到日志文件里吧:

(温馨提示:到这里我靶机重启了一下,所以 IP 变了)

接下来然后用日志文件去执行命令 ls:

成功执行命令!那么我就用 nc 反弹一个shell回来吧!先是 KALI nc 监听 5555 端口,然后访问得到一枚 shell:

得到 shell 以后我用 python 切换到 bash:

权限提升

之后我查找 SUID 权限的文件发现了 screen :

紧接着我又去搜索了一下关于 screen 的漏洞,找到了一个提权 poc:

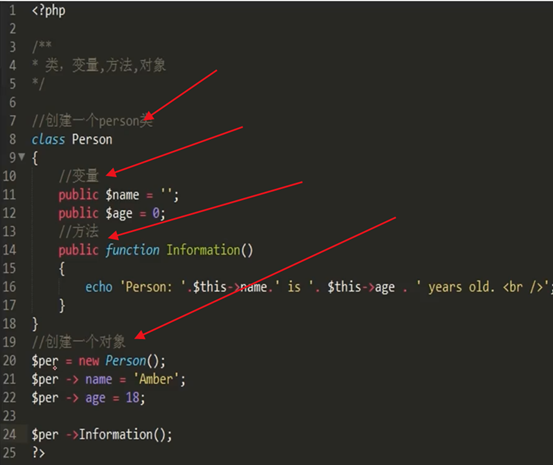

接着我按照上面的 POC 创建了 libhax.c、rootshell.c 文件,文件内容是:

随后用 gcc 编译他们:

编译完后我用 nc 把刚刚编译好的文件传到目标服务器上:

最后按照 POC 上面的步骤依次输入命令提权为 root:

最终也是在 /root 目录下拿到了 Flag:

公众号:Gcow安全团队![图片[26]-VulnHub通关日记-DC_5-Walkthrough – 作者:Gcow安全团队-安全小百科](http://aqxbk.com/./wp-content/uploads/freebuf/zhuanlan.kanxue.com/upload/attach/20200304/879321_EMBMDE87TKC6436.jpg)

来源:freebuf.com 2020-03-04 00:43:46 by: Gcow安全团队

请登录后发表评论

注册