前言

ThinkPHP官方在2019年1月11日更新了补丁,修复了一个远程代码执行漏洞。

5.0.x补丁:

https://github.com/top-think/framework/commit/4a4b5e64fa4c46f851b4004005bff5f3196de003

5.1.x补丁:

https://github.com/top-think/framework/commit/2454cebcdb6c12b352ac0acd4a4e6b25b31982e6

漏洞分析

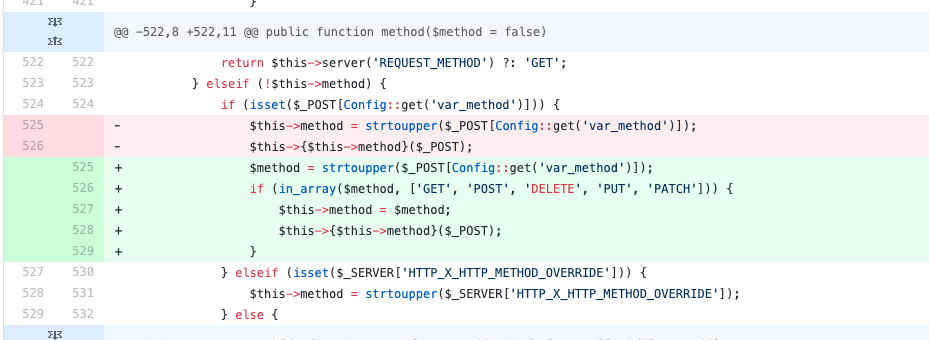

补丁信息:

其补丁的修复点在method函数中,var_method常量,在application/config.php中初始化为_method。也就是请求中的POST参数做了了过滤。

因此,在此函数中下个断点。

触发的payload:

首先会实例化一个Request类

由于未设置调度信息,则会进入url路由检测函数

self::routeCheck($request, $config)

根据$request->path()函数获得路径为captcha,然后进入路由检测函数check()

在check()函数中又调用了method函数,也就是存在漏洞的函数。

由于我们输入的_method 参数是__construct,因此则会调用该函数进行参数的赋值

method=’get’,filter[]=’system’,get[]=’whoami’

由于THINKPHP5有自动类加载机制,会自动加载vendor目录下的一些文件,特别需要注意的就是topthink/think-captcha/src这个文件夹里有一个helper.php文件:

这里调用\think\Route::get函数进行路由注册的操作。使得self::rules的值为:  然后回到上文取到rules之后,根据传入的URL取得item的值为captcha,使得rules[item]的值为captcha路由数组,就可以进一步调用到self::parseRule函数。 由于route的值为\think\captcha\CaptchaController@index,所以最后会路由到方法,

最终层层返回后,run函数中的调用信息$dispatch为:

然后执行实例对象中param方法:

最终造成命令执行。

来源:freebuf.com 2019-08-07 22:50:39 by: fightzhong

请登录后发表评论

注册