排序

1月第3周业务风控关注 |官方监测发现24款违法App,包括高铁管家、搜狗浏览器等 – 作者:wangyiyunyidun

易盾业务风控周报每周报道值得关注的安全技术和事件,包括但不限于内容安全、移动安全、业务安全和网络安全,帮助企业提高警惕,规避这些似小实大、影响业务健康发展的安全风险。1、官方监测发...

SecWiki周刊(第314期) – 作者:SecWiki

安全技术[Web安全] 完成一次渗透测试项目https://mp.weixin.qq.com/s/39wB8zLvda13p-sJytRa5w[Web安全] Exchange 漏洞CVE-2020-0688 RCE复现http://www.fr1sh.com/?post=24[工具] burp...

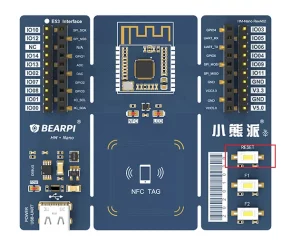

手把手教你用手机代替门禁卡 – 作者:mjjysyswan

本文研究将门禁卡、考勤卡、会员卡、停车卡、电梯卡等等各种卡片模拟进NFC手机里,从而用手机代替门禁卡。禁止用于非法用途。一、软硬件准备NFC Tool手机上的IC卡读写编辑软件,搭配蓝牙读卡器...

nginx漏洞大全 – 作者:hack信仰

nginx漏洞大全nginx解析漏洞CVE-2013-4547-nginx文件名逻辑漏洞影响版本为: Nginx 0.8.41 ~ 1.4.3 / 1.5.0 ~ 1.5.7漏洞说明:这个漏洞其实和代码执行没有太大关系,其主要原因是错误地解析了请...

Shodan BinaryEdge ZoomEye网络空间搜索引擎测评 – 作者:Knownsec知道创宇

一、前言许多IT行业的安全研究人员都会遇到这样的情况,他们需要来自技术层面的OSINT(网络空间搜索引擎)数据[1]。也许他们是想调查目标所遭受的攻击面,进行被动侦察,或者想要测量攻击的整体...

SecWiki周刊(第271期) – 作者:SecWiki

安全资讯[新闻] FBI查获DeepDotWeb并逮捕其管理员https://nosec.org/home/detail/2564.html[人物] 饿了么王彬:安全即是公平 实现要靠运营https://mp.weixin.qq.com/s/3UYObnoZV_g-AZFdSo...

基于ATT&CK的完整信息搜集技巧PRE-Matrix(上) – 作者:AIInject

引言在撰写这一系列文章时,笔者也在思考如何避免假大空的更好地呈现这一框架的内容,如何输出对安全行业有用的具有实操价值的内容。而理解并掌握ATT&CK框架的关键就是学会使用ATT&CK这...

样本分析 | Osiris中使用的Process Doppelgänging和Process Hollowing技术 – 作者:Covfefe

模仿合法进程通常是恶意软件作者最喜欢使用的技术,因为这可以允许他们运行恶意模块而不被杀毒软件察觉。多么多年来,各种各样的技术层出不穷,他们也更加接近了这个目标。这个话题也被研究者和...

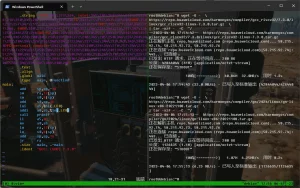

ThinkPHPLogScan日志泄露扫描工具 – 作者:anlong

*本工具仅供技术分享、交流讨论,严禁用于非法用途。ThinkPHPLogScan支持tp3和tp5日志泄露文件扫描说明这算是Safe6武器库的第二个轮子。这个轮子之前用frame写的,由于比较简陋没放出来。最近心...

SMB协议(使用说明+过程详解+抓包分析) – 作者:龙渊实验室LongYuanLab

一、SMB概述SMB(ServerMessage Block)通信协议是微软(Microsoft)和英特尔(Intel)在1987年制定的协议,主要是作为Microsoft网络的通讯协议。SMB 是在会话层(session layer)和表示层(prese...