实验环境

本地环境

CS服务器:公网服务器

靶机:192.168.75.150

攻击机器:192.168.75.1

域名解析配置

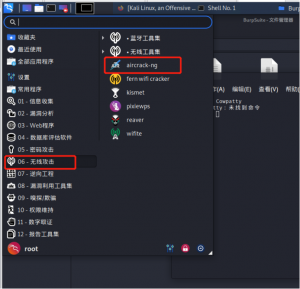

CS监听、payload

CS上线命令回显

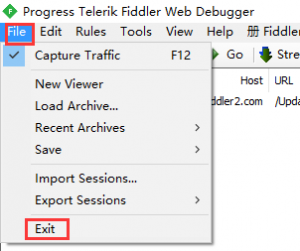

抓取流量

通过分析没有发现cs服务器真实通信ip地址,在捕获的数据包里面发现靶机只会发送DNS请求。

防守思考

通过以上分析,可以从三个方面思考防守。

1、通过威胁情报联动发现恶意的域名,从而发现恶意域名外连主机。

2、在上面捕获到的数据包中可以发现一些规律,请求数据包的域名大多都是随机字母数字加ns域名,这样我们可以写规则去匹配,当内网主机在某段时间请求随机ns域名时就进行告警,但是这样可能误报率较高,可以通过匹配白名单方式降低误报率,将常见的如:baidu.com、qq.com等域名进行加白。

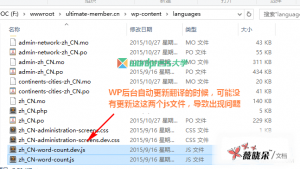

3、如果发现了病毒样本,在进行溯源的时候,可以先将恶意样本放入鉴定器鉴定行为,将请求DNS恶意域名提取。拿本文中实验域名举例,通过分析ns域名为ns1.less****.cn,通过dig +trace ns1.less****.cn可以发现ns1.less****.cn的DNS服务器为cs.less****.cn,cs.less****.cn就是cs的服务器地址。

可以通过ping cs.less****.cn获取cs真实ip地址

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

喜欢就支持一下吧

![安全小百科-[V4.05, V2.22] PROXIFIER – 先进灵活的全局代理客户端](https://aqxbk.com/wp-content/uploads/2021/11/87727thumb-300x196.png)

请登录后发表评论

注册