搜索精彩内容

包含"循环"的全部内容

谷歌的“Spectre攻击”修补方案Retpoline,可避免性能影响 – 作者:Elaine_z

1 月 5 日,谷歌团队公开一种避免 Spectre 攻击的技巧“Retpoline”,且对性能的影响可以忽略不计。据谷歌团队表示,这是一种避免分支目标注入的二进制修改技巧。利用这种方法任何开发者都可以...

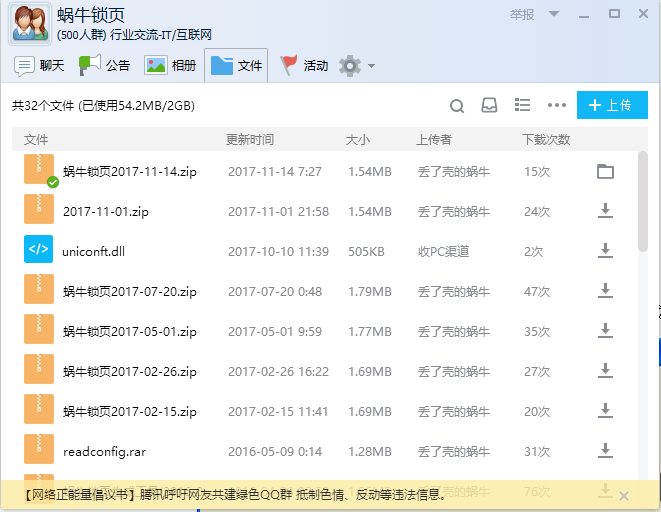

病毒分析 | 一只“蜗牛”偷梁换柱,靠锁主页进行牟利 – 作者:安全豹

一、概述众所周知,导航推广、淘宝客劫持可以给渠道商带来巨大的利益,使得木马病毒制造者纷纷变成推广渠道商。一些聪明的病毒制造者利用锁页生成器,以“造福”推广技术人员为由,让其助力进行...

TurnipBit之DIY简易小水车 – 作者:_橙子 ゝ

*本文原创作者:_橙子 ゝ,本文属FreeBuf原创奖励计划,未经许可禁止转载水力发电的基本原理是利用水位落差 ,配合水轮发电机产生电力,也就是利用水的位能转为水轮的机械能,再以机械能推动发...

警惕丨WebLogic漏洞攻击集中爆发,部委、能源、银行等政企用户需格外留意 – 作者:zorelworld

攻击事件概述近日,中睿天下部署在用户处的「睿眼」设备,抓到数起黑客利用WebLogic漏洞对服务器发起的攻击行为,并作出致命等级的未知威胁告警。进一步分析后,基本确定是利用WebLogic XMLDeco...

卡巴斯基应急响应指南分享 – 作者:Byeol1

伴随着信息化时代的飞速跃进,计算机信息系统和网络已经延伸到国民生活的方方面面,并在社会中占据着无可替代的重要地位。而这其中潜藏的危险的也在日益凸显。2017年国家发布施行《中华人民共和...

Linux SSH密码暴力破解技术及攻防实战 – 作者:simeon

*本文原创作者:simeon,本文属FreeBuf原创奖励计划,未经许可禁止转载对于Linux操作系统来说,一般通过VNC、Teamviewer和SSH等工具来进行远程管理,SSH是 Secure Shell的缩写,由IETF的网络小...

病毒分析 | 一只“蜗牛”偷梁换柱,靠锁主页进行牟利 – 作者:安全豹

一、概述众所周知,导航推广、淘宝客劫持可以给渠道商带来巨大的利益,使得木马病毒制造者纷纷变成推广渠道商。一些聪明的病毒制造者利用锁页生成器,以“造福”推广技术人员为由,让其助力进行...

一步一步理解CPU芯片漏洞:Meltdown与Spectre – 作者:diting0x

*本文作者:微博@Diting0x,本文属 FreeBuf 原创奖励计划,转载请注明来自 FreeBuf.COM0X00 历史之日 2018年1月3日,Google Project Zero(GPZ)团队安全研究员Jann Horn在其团队博客[1]中...

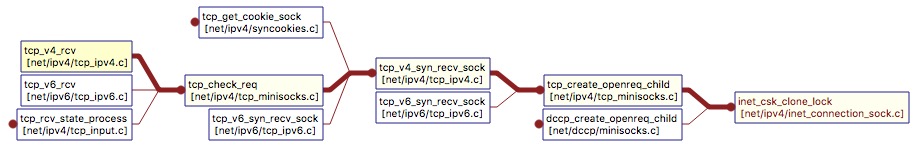

CVE-2017-8890漏洞分析与利用(Root Android 7.x) – 作者:SetRet

*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。*本文原创作者:Mzi of SecRet-Team @云图信安,本文属FreeBuf原创奖...

高效幂模算法探究:Montgomery算法解析 – 作者:GeekOnline

*本文作者:GeekOnline,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。模运算,又称模算数(modular arithmetic),是一个整数的算术系统,其中数字超过一定值后(称为模)会“卷回”到较小的数...