搜索精彩内容

包含"eset Windows"的全部内容

php代码审计前奏之ctfshow之命令执行 – 作者:yanmie

本系列题目来源:CTFSHOW: https://ctf.show/challenges想搞好代码审计,必须要搞懂其中一些危险函数危险应用,以及过滤不足,故以 CTF 来练习。web29~过滤关键字命令执行,需要严格的过滤源码...

Joomla 3.4.6 RCE复现及分析 – 作者:shuteer

作者:whojoe(MS08067安全实验室SRST TEAM成员)前言前几天看了下PHP 反序列化字符逃逸学习,有大佬简化了一下joomla3.4.6rce的代码,今天来自己分析学习一下。环境搭建Joomla 3.4.6 : [https://...

内网安全攻防笔记 – 作者:wiwei176

第二章 内网信息搜集一.概述1.首先明确三个问题:我是谁,这是哪,我在哪。对当前机器的角色进行判断,根据机器的主机名,文件,网络连接等综合确定是什么类型的服务器。2.对当前网络所处的网络...

红队测试之Windows提权小结 – 作者:酒仙桥六号部队

本文与“酒仙桥六号部队”的公众号文章《红队测试之Linux提权小结》是兄弟篇,本节主要针对Windows操作系统下的权限提升进行介绍,提权是后渗透重要的一环节,在权限较低的情况下,站在攻击者的...

记一次Vulnstack靶场内网渗透(四) – 作者:MrAnonymous

前言在上一节 《记一次Vulnstack靶场内网渗透(三)》中,我们简单的对vulnstack 2的靶场环境做了一次测试,通过外网初探、信息收集、攻入内网最终拿下域控。在本节中,我测试的靶场是vulnstack...

记一次Vulnstack靶场内网渗透(五) – 作者:MrAnonymous

前言在上一节 《记一次Vulnstack靶场内网渗透(四)》中,我们玩过了vulnstack 3这个靶场,通过信息收集、Joomla CMS漏洞利用、权限提升、以及域渗透最终拿下了域控并获得域控中的一份重要文件...

CTF中命令执行绕过方法 – 作者:BronyaRayi

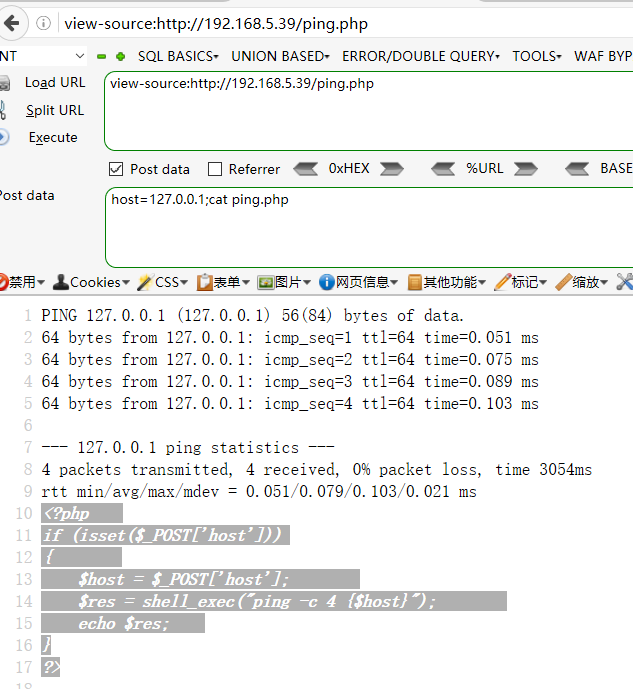

命令执行绕过简介通过php的危险函数执行需要的命令简单例题<?php if (isset($_POST['host'])) { $host = $_POST['host']; $res = shell_exec('ping -c 4 {$host}'); ...

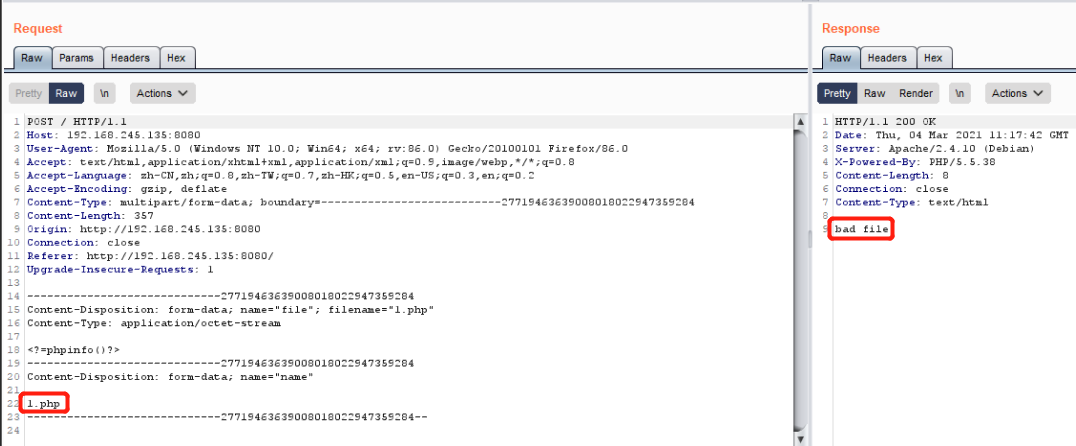

文件上传绕过方式和中间件解析漏洞 – 作者:winhex

文件上传绕过方式和中间件解析漏洞对文件上传绕过方式和解析漏洞的概念性总结。文件上传部分总结自upload-labs,中间件解析漏洞复现使用vulhub环境。c0ny1/upload-labsvulhub0x01 漏洞类型分类...

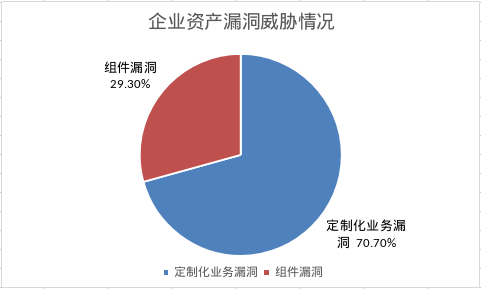

漏洞威胁分析报告(上册)- 不同视角下的漏洞威胁 – 作者:深信服千里目安全实验室

前言刚刚过去的2020年以极具戏剧性的开场和魔幻现实主义的中章,给传统行业当头一棒,疫情的延伸早已超出了绝大部分人的预料。传统行业被迫转型;企业被迫选择线上办公;学校被迫开设网课。在经...

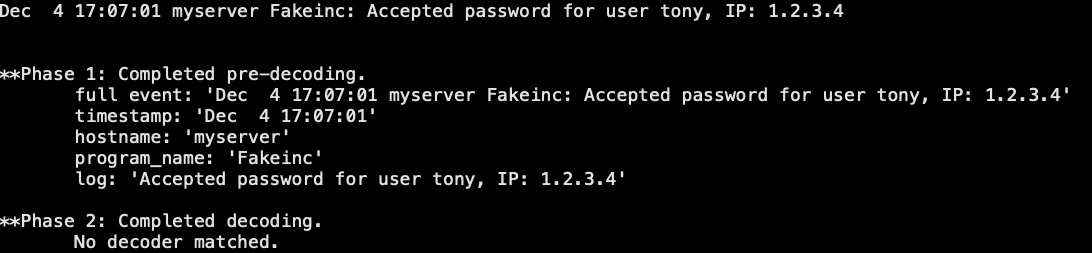

Wazuh解码与规则匹配 – 作者:球球大魔王tt

Wazuh RulesetWazuh的规则集由许多预定义的解码器(decoders)和规则(rules)组成。Wazuh规则是配置和优化Wazuh生成的每个告警的关键组件,包括通过标准syslog或rootkit检测而发送的告警。Wazu...