搜索精彩内容

包含"循环"的全部内容

wav音乐里面竟然有病毒?这谁受得了啊! – 作者:0day情报局

我原本认为,在听音乐这件事上,最不需要的就是提心吊胆了。直到又一例隐藏恶意代码的wav音频文件曝光,隐写术的魔爪终于从png和jpg伸向wav文件。10月17日,BlackBerry Cylance威胁研究人员最新...

Novter无文件攻击分析报告 – 作者:江民安全实验室

1 病毒信息病毒名称:Trojan.Script.akg病毒类型:后门MD5: 08ac667c65d36d6542917655571e61c8SHA1: 5b24a3b32d9dba95b296a7a16cbcf50a7df2d196文件类型:EXE 32位文件大小:84,992 字节传播途径:...

贝壳找房招聘安全人才 – 作者:myh0st

公司介绍 贝壳找房创立于 2018 年初,定位于技术驱动的品质居住服务平台。贝壳找房致力于聚合和赋能全行业的优质服务者,打造开放合作的行业生态,为消费者提供包括二手房、新房、租赁和家装...

Struts2基于OGNL的RCE漏洞全解析 – 作者:平安银行应用安全团队

引言 最近两年ST2-OGNL方面的漏洞已经渐渐淡出大家的视线,但我觉得作为曾经红极一时的经典系列RCE漏洞,对于ST2和OGNL有一个深入的认知对于代码审计和漏洞挖掘者是十分重要的,所以这篇文章...

开源情报之美国关键基础设施全方位调研 – 作者:scu-igroup

前言 本文是国外的一篇关于美国关键基础设施的开源情报研究的介绍,原文在这里可访问。我们也在知识星球(开源网络空间情报)上第一时间分享了这篇帖子。该文主要介绍了如何将开源情报应用于...

IAST原理分析以及在SDL中的应用 – 作者:hackeryeah

一、我为什么要分析IAST最近在实施SDL项目想改进下自动化扫描的方式提高扫描的准确性,鉴于已经有相对成型的IAST产品于是就想分析下IAST的原理。互联网上对RASP分析文章比较多,但是对于IAST的...

指掌易正式签约入驻国家网络安全产业园区,践行国家网络强国战略 – 作者:指掌易

2019年10月25日,国家网络安全产业园区(海淀)挂牌仪式暨入园企业座谈会在北京市海淀区举行。工业和信息化部网络安全管理局、工业和信息化部信息化和软件服务业司、工业和信息化部网络安全产业...

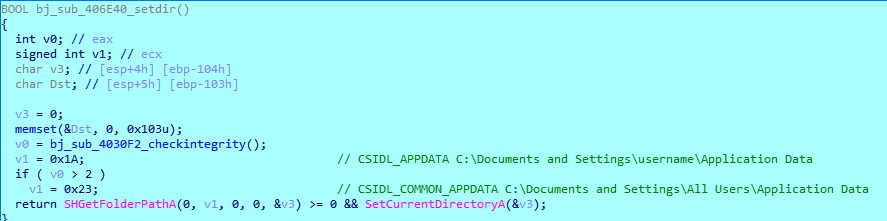

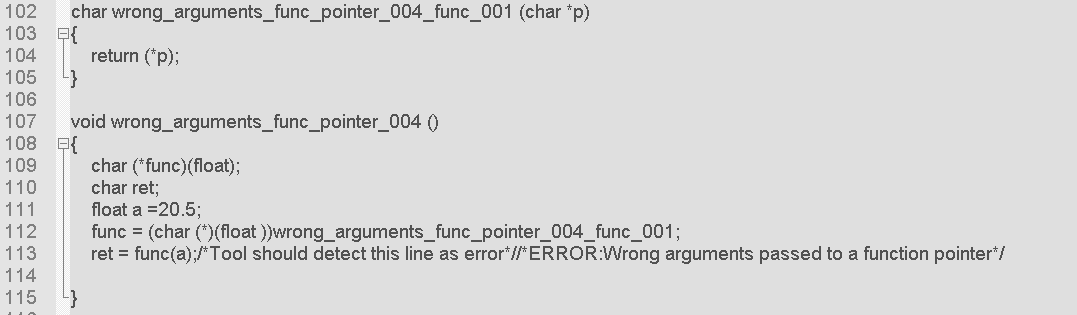

【缺陷周话】第57期:函数调用时参数不匹配 – 作者:奇安信代码卫士

代码审计是使用静态分析发现源代码中安全缺陷的方法,辅助开发或测试人员在软件上线前较为全面地了解安全问题,防患于未然,因此一直以来都是学术界和产业界研究的热点,并已成为安全开发生命周...

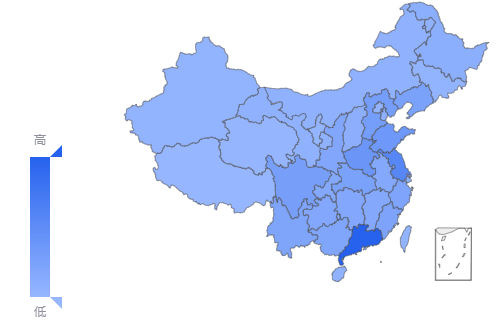

区块链火了Sality病毒,感染3万电脑伺机盗取比特币 – 作者:腾讯电脑管家

一、背景腾讯安全御见威胁情报中心检测到Sality感染型病毒活跃,该病毒同时传播“剪切板大盗”木马盗取数字加密货币。在国家大力发展区块链相关产业的大背景下,各种数字加密币的交易空前活跃,...