搜索精彩内容

包含"passwords"的全部内容

搭建KMS服务器激活Windows和Office2010

用于Windows Office 官方KMS激活的GVLK keysWindows: https://docs.microsoft.com/en-us/windows-server/get-started/kmsclientkeysOffice 2013: https://technet.microsoft.com/en-us/library/...

说一说:Sqlmap参数

简述: SQLMAP是一种开源渗透测试工具,可自动执行SQL注入缺陷的检测和开发过程,并接管数据库服务器。它有强大的检测引擎,针对不同类型的数据库提供多样的渗透测试功能选项,实现数据库识别、...

Spray:一款功能强大的活动目录凭证密码喷射工具

Useage: spray.sh -lync <targetIP> <usernameList> <passwordList> <AttemptsPerLockoutPeriod> <LockoutPeriodInMinutes>Example: spray.sh -lync https:...

Attack tive Directory – 作者:sec875

攻击活动目录 靶机:https://tryhackme.com/room/attacktivedirectory 本文围绕靶机来进行讨论。 --- sec875 nmap nmap -p- -T4 -v 10.10.216.166 注意:如果想查看流量的情况,可以参考本人写...

代码审计之熊海cms v1.0

偶然发现有这么一个个人开发的小型cms,正巧想好好研究下代码审计,那就借这个cms来给我的代码审计开篇吧~ 看了道哥和seay的代码审计书,总感觉自己缺少实际经验,看别人的代码审计总觉得很简单...

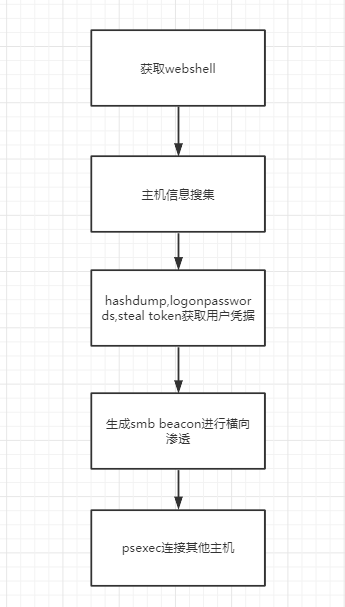

vulnstack-ATT&CK 红队实战(一) – 作者:rickkk

终于熬过了紧张的考试周,现在我又回来了!计划开始学习内网渗透和java开发&安全把红日的vulnstack-ATT&CK(一)过了一遍,拿到了所有主机的权限,但原理还不是很清楚,这里记录一下 注:...

Redpill:帮助你在后渗透任务中实现反向TCP Shell – 作者:Alpha_h4ck

项目介绍redpill项目旨在帮助广大研究人员在后渗透任务中实现反向TCP Shell。在日常的红队活动中,我们经常需要使用非常规的方式来访问目标系统,比如说通过反向TCP Shell来绕过系统管理员部署...

Vulnstack(一)writeup – 作者:secur1ty

前言最近做了做红日的vulnstack,感觉蛮好玩的,写篇文章记录一下解题过程。环境搭建首先配置模拟内外网环境其中,192.168.52.0为模拟内网192.168.119.0为模拟外网接下来进入win7,首先修改已过...

浅谈哈希传递那些世人皆知的事 – 作者:MrAnonymous

前言Pass The Hash 即哈希传递攻击,简称 PTH,该攻击方法通过找到与账户相关的密码散列值 NTLM Hash 来进行攻击的。由于在 Windows 系统 NTLM 认证的 TYPE 3 消息计算 Response 的时候,客户端...

从DVWA中学习代码审计 – 作者:MrRobot9527

从DVWA靶场学代码审计DVWA是较为经典的一个传统漏洞的靶场,内置了low,medium,hight,impossible四个安全级别供安全人员去研究相关漏洞。今天就来对impossible这个级别进行代码审计,从中学习一...