排序

如何根据IP地址找到某人的确切位置 – 作者:郑州埃文科技

查找给定IP地址的物理位置有许多用途。对于营销专业人士来说,它旨在为客户量身定做适合自己的营销活动。对于网络安全专业人士来说,这意味着保护他们的网站和企业的完整性,免受网络威胁。与电...

Linux 提权原理及10种提权姿势详解 | OSCP 备考指南 – 作者:爱安全学院iSecurityClub

「蓝桥教育」是国内 TOP 的以在线实验为核心的教育平台,这篇文章摘录自《渗透测试方法论之 Linux 提权》,目前该课程已上线「蓝桥教育平台」,其中梳理了 Linux 提权的十种方法,并且每个提权...

如何组织一场安全、可靠、高效的网络实战攻防演习? – 作者:奇安信安全服务

为什么需要实战化能力?当前网络空间面临的安全问题与过去不同,从原来只攻击传统的网络设施和应用系统,到开始面向“云大物移工”等新技术领域的应用系统,攻击的目标系统逐步转向核心业务数据...

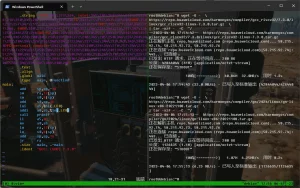

内网渗透测试:隐藏通讯隧道技术(下) – 作者:MrAnonymous

系列文章:内网渗透测试:隐藏通讯隧道技术(上)什么是隧道?在实际的网络中,通常会通过各种边界设备、软/硬件防火墙甚至入侵检测系统来检查对外连接情况,如果发现异样,就会对通信进行阻断...

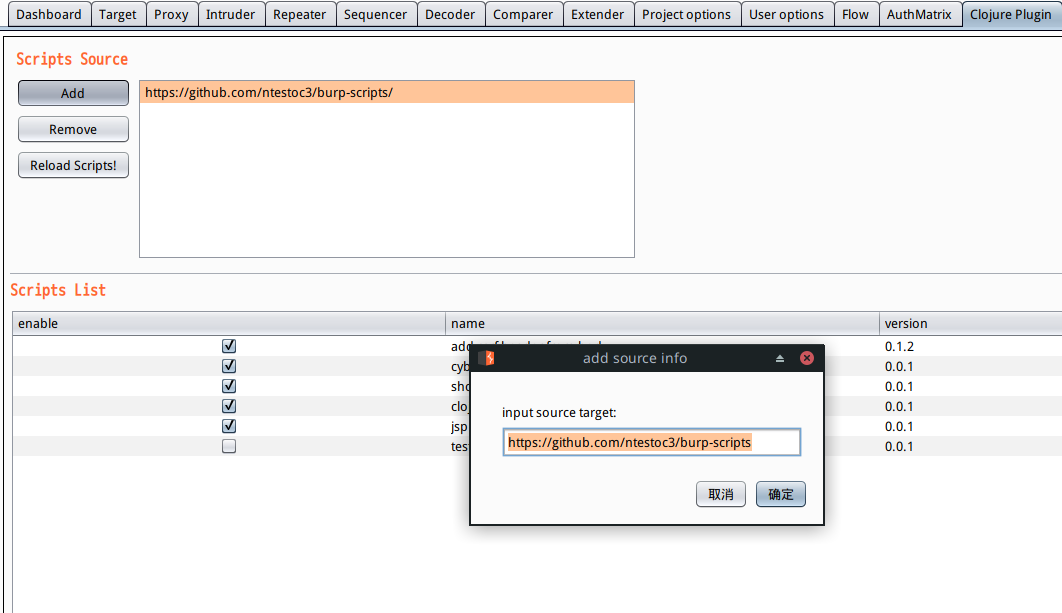

支持使用clojure编写脚本的burp插件(burp-clj) – 作者:admin8

插件简介burp-clj插件提供使用clojure编写burp脚本的功能。由于clojure的repl工作流很强大,开启nrepl之后,可以直接在burp的jvm进程中进行调试测试,非常方便。使用方法在release页面下载jar文...

三星路由器 WLAN AP WEA453e 漏洞合集|附POC脚本 – 作者:Henry4E36

0x01 漏洞说明三星路由器WLAN AP WEA453e 存在多个漏洞,其中包括预身份验证根RCE,这意味着攻击者无需登录即可以root特权远程运行代码0x01 影响版本version < 5.2.4.T10x03 漏洞复现Fof...

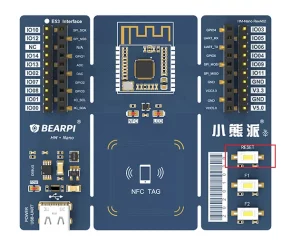

渗透测试 | 记一次小米音箱安全测试—硬件篇 – 作者:a972182797

被测设备:小米小爱音箱play-LX05,全志R328(请记住这个芯片,因为他的某些特性致使我测试终止)-ARMV7;串口:波特率115200 8 N 1版本信息:Linux Kernel:LINUX '1.50.10'SQUASHFS-ROOTFS: SQA...

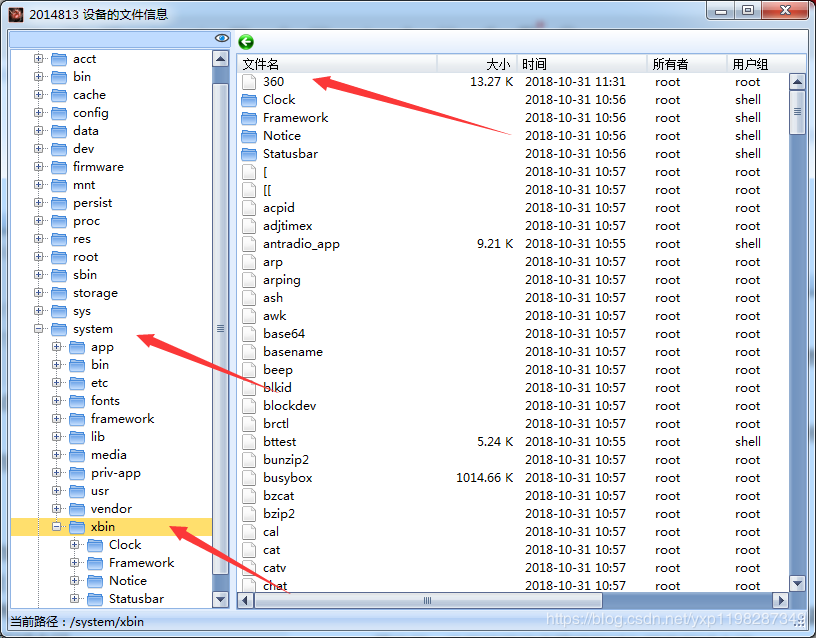

Android脱壳 360专篇 – 作者:1198287349

大家好最近360壳不太友好,老是出现在各种东西里所以我从github上找到了一个还行的工具drizzleDumper首先这个工具是在虚拟机上用的不会配置那些,加上电脑太垃圾了我拿夜神模拟器做讲解,减少操...

BigID,数据安全新晋独角兽 – 作者:数安行datasecops

BigID成立于2016年,以做数据隐私保护而获得关注,在2018年获得RSA创新沙盒冠军, 2019年评为世界经济论坛技术先锋, 2020年入围福布斯云计算100强,Business Insider 2020年AI值得关注的初创企...

对称加密与攻击案例分析 – 作者:有价值炮灰

*本文作者:有价值炮灰,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。本文主要介绍常见的对称加密算法和它们的原理,然后分析一些实际存在的密码学攻击案例,包括流加密密钥重用漏洞、ECB...